問題描述:AD賬戶頻繁被鎖定,系統中無法查到相關鎖定日誌記錄

處理過程:通過以下方法,驗證是否開啓了日誌記錄:

在AD服務器上以管理員身份運行cmd,輸入命令,netdom query fsmo,查看PDC服務器角色

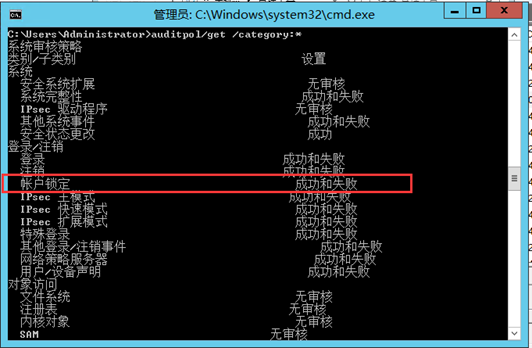

登陸到PDC服務器上,以管理員身份運行cmd,輸入命令:auditpol/get /category:* 確保審覈策略已開啓

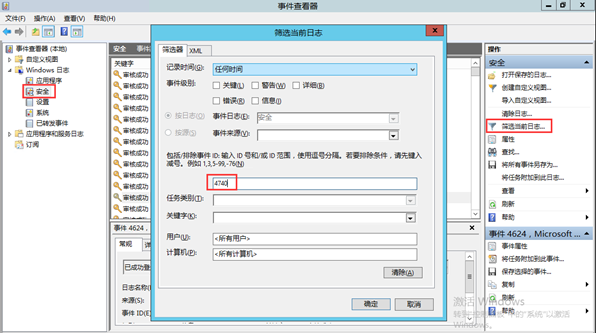

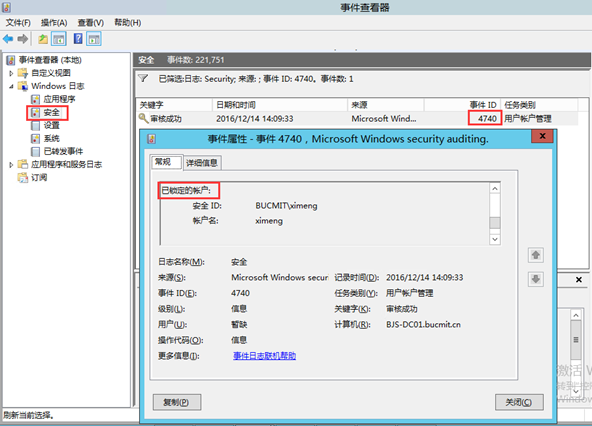

如果策略已開啓,在系統日誌的安全日誌 查找事件ID4740

查看是否能搜索到鎖定的事件日誌

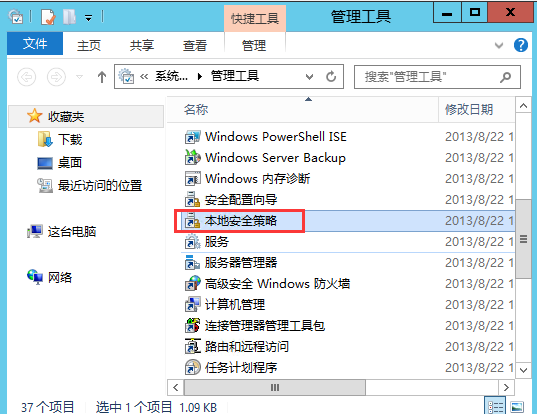

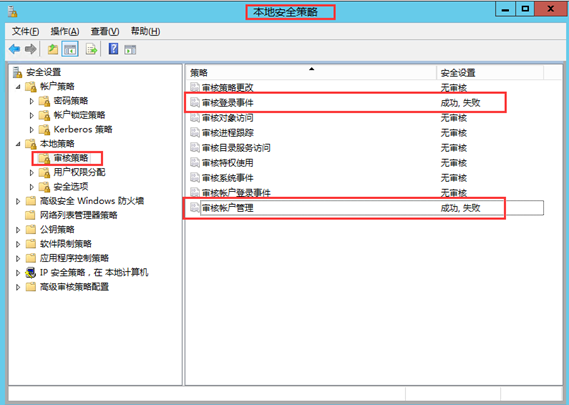

如果無事件日誌記錄,或審覈未開啓,請在PDC的本地策略開啓事件審覈,在PDC服務器上打開"本地安全策略"

確保以下事件審覈已開啓

其他相關事件ID說明

賬戶解鎖,事件ID4767,

用戶憑據驗證,事件ID4776,

8. 通過以上檢查,發現在組策略中設置審覈策略後AD服務器通過命令auditpol/get /category:*查看系統審覈策略依舊未開啓

9. 通過命令auditpol/get /category:*檢查其他服務器發現系統審覈策略未開啓

解決方法:

============

1. 重建AD域控所應用的審覈策略組策略,重建後驗證AD審覈策略狀態,客戶端賬戶登陸鎖定,日誌記錄正常

2. 查看其他windows 服務器上的系統審覈策略狀態依舊是無審覈狀態,通過啓用組策略中高級審覈策略後,通過命令auditpol/get /category:*查看其他服務器系統審覈狀態正常

3. 關於審覈策略及高級審覈策略區別在於高級審覈策略在數量和類型上選擇性更多,配置更加靈活,參考:https://technet.microsoft.com/en-us/library/ff182311(v=ws.10).aspx#BKMK_2

4. 目前同時使用了審覈策略和高級審覈策略,如果想停止高級審覈策略需如下操作:

以下策略設置爲禁用,默認沒有定義狀態時爲啓用狀態

然後使用auditpol /clear清除下現在的審覈策略

手動刪除audit.csv文件

路徑:

%systemroot%\system32\grouppolicy\machine\microsoft\windows nt\audit\audit.csv

%systemroot%\security\audit\audit.csv

禁用高級審覈策略設置,禁用後驗證審覈策略是否有效