DDoS***事件

2014年12月10日,爆發了運營商DNS網絡DDoS***事件。從12月10日凌晨開始,現網監控到***流量突增的情況,到上午11點開始,***開始活躍,多個省份不斷出現網頁訪問緩慢,甚至無法打開等故障現象。某省運營商遭遇的***,高峯時竟然出現了高達6G的***混合流量,對DNS網絡的衝擊可想而知。

經過分析樣本發現,12月10日的***主要是針對多個域名(包括arkhamnetwork.org、arkhamnetwork.com、getfastinstagramfollowers.net)的隨機查詢***;11日凌晨***出現變種,出現針對其他域名的***,***源主要來自各省內。***者不僅在短暫的時間內發起了峯值大於6G bps的查詢請求(全國範圍內大於100G的***),而且連續的變換二級域名,造成各省的DNS遞歸服務器延遲增大,核心解析業務受到嚴重影響。

DDoS***方法

分佈式拒絕服務***(DDoS)是拒絕服務***(DoS)的一種,用分佈式的客戶端,向服務提供者發起大量看似合法的請求,消耗或長期佔用大量資源,從而達到拒絕服務的目的。依據消耗目標資源的不同可以將DDoS分爲三類:網絡帶寬資源、系統資源及應用資源。(這方面的介紹請參看:你以爲你瞭解DDoS嗎?)

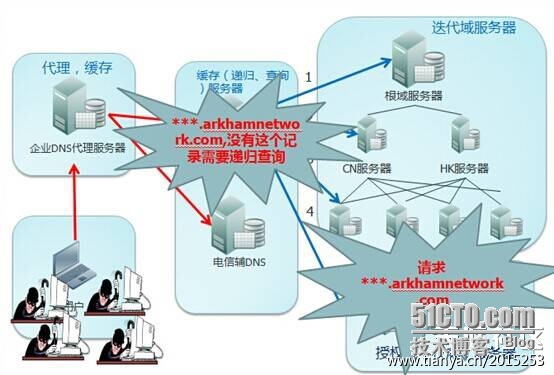

這次***發起的方式有兩種可能:一是***者控制了大量被***省內的肉雞;二是利用***工具模擬被***省份的內網IP。向DNS的遞歸節點發起隨機域名Flood,由於二級域名隨機,且在遞歸服務器的緩存中並不存在,遞歸服務器需要不斷的迭代去查詢最終的結果,從而能進一步加劇了遞歸服務器的負載,造成服務器性能耗盡。

***者調用大量肉雞發起針對多個域名的隨機查詢***,由於本地DNS服務器上沒有相應的記錄,需要向外遞歸查詢,極大的消耗了服務器性能。

2014年DDoS***事件分析

DDoS***目的

“天下熙熙,皆爲利來。天下攘攘,皆爲利往。”雖然此次***事件還沒有人或組織爲之負責,但一般來說如今DDoS***單純爲破壞的可能性越來越小,從最終***者獲取利益來說大多分爲三類:敲詐勒索、實施報復及獲取競爭優勢。

敲詐勒索:DDOS由於其***的低廉成本,用來實施長期打擊,以便敲詐***對象。國外的行情大概是按照DDoS***的市場行價向***目標索取3折的保護費,但其***成本可能連1/10都不到。

實施報復:FBI總結人犯罪動機大多來自三類,信仰、金錢和女人。政治、偶像、團隊、理論維護等等都是信仰的範疇,還記得以前的69聖戰吧。不同的羣體爲了信仰站在一起,當這些信仰發生衝突的時候,報復在所難免。

獲取競爭優勢:物理學中有“不穩定平衡”的概念,在商業競爭中更是如此,老大想要穩坐第一,老二需要搏上位,老三想要搶份額,商業競爭從誕生的第一天開始,就充滿了競爭。合理的競爭無可厚非,但總有一些人喜歡二兩撥千斤,DDoS這種本小利大的工具就被盯上了。其目的要麼是獲取時間優勢,要麼是打擊對手的聲譽。

DDoS***防禦

在防護工具的選擇上,建議用具備專業DDoS防護能力的專業設備。因爲基礎的網絡安全設備(FW、IPS等)不具備精準識別此類***的能力,而且他們在***過程中,本身就是脆弱的,極易成爲第一塊倒下的多米諾骨牌;其次設備的處理性能要高,本次***從目前監測到的數據看,峯值流量已經接近10G,要求防護設備具備高性能的特點。

在具體部署中,建議旁路部署,藉助靈活的路由策略可實現清洗能力的共享。清洗能力可輕鬆覆蓋全省,不留死角。

最後,在應急響應支持團隊的支持中,要聯繫應急支持服務經驗豐富的團隊,以免造成大面積斷網。

綠盟科技***團隊在監控到***發生後,立即啓動應急處理流程,截至目前,協助處理的各省的DDoS***現象均已得到有效控制。

DDoS威脅報告

網絡安全威脅正在變得日益複雜,各類***目標、手段及來源始終在不斷的發生着變化,隨之企業及各類組織需要不斷關注這些發展態勢,以便能夠理解與預測未來可能遭遇的惡意***,進而應對複雜變化所帶來的挑戰。

DDoS(分佈式拒絕服務)作爲網絡安全威脅中的典型***手段,從誕生的那天起就從未停止,綠盟科技威脅響應中心對此予以重點及持續關注,同時定期發佈《DDoS威脅報告》,幫助大家:

持續瞭解及掌握DDoS威脅發展態勢

在遭遇到***後,可以快速理解及檢測可能的傷害程度

不斷強化網絡安全意識,完善解決方案

此次DDoS***事件,也收錄入《2014年綠盟科技DDoS威脅報告》,屆時會有更爲全面的分析,敬請期待!

《2014H1綠盟科技DDoS威脅報告》請在這裏下載:

http://www.nsfocus.com.cn/report/H1_2014_DDoS_THEATS_REPORT.pdf

《2014年綠盟科技DDoS威脅報告》將會刊登在綠盟科技安全+技術刊物上,請隨時發佈頁面:

http://www.nsfocus.com.cn/6_about/6_9.html

綠盟科技安全團隊

綠盟科技安全團隊14年來,持續關注互聯網基礎安全,進行深入的安全***研究,並且在國內外設有30多個分支機構,以便能夠爲客戶提供抗拒絕服務***的專業安全服務。在此次***事件中,來自各省份的分支機構安全團隊,也爲控制事態發展提供了第一時間的反饋及反擊DDoS的動作,爲抗DDoS***事件再次提供了一份解決方案。

綠盟科技還是國際雲安全聯盟的第一個亞太區企業成員,CSA中國分會理事理事趙糧,現任綠盟科技CTO。

2014年DDoS***事件分析的相關文章請參看