雲計算安全解決方案白皮書

Jack zhai

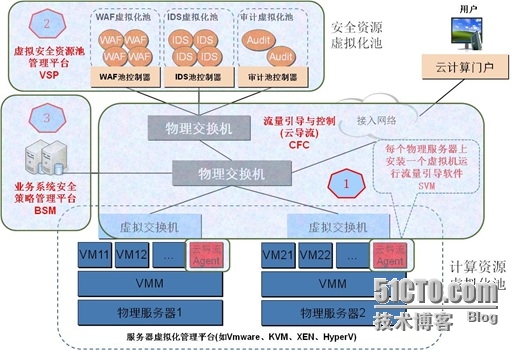

四、雲朵內的安全設計思路---雲導流方案

雲朵內不同於傳統的安全設計思路就是雲導流方案。它實現了雲朵內以流爲核心,重塑信息系統邏輯網絡拓撲的過程,同時,定義了該信息系統的安全屬性,即部署的網絡安全措施。

雲導流方案包括三個核心的組成部分:策略管理平臺、安全資源池、導流網絡。

1、流量引導與控制模塊(CFC:雲導流模塊)

流引導的範圍就是導流控制的網絡。該網絡與虛擬機緊挨着,保證進出VM的流能得到正確的引導;該網絡與安全資源池相鄰,保證引導的數據包進入相應的資源池,並把處理完的流量再從新引導到正確的目的地。該網絡與策略管理平臺路由可達,保證執行的是正確的策略。

CFC模塊包括如下幾個組成部分:

交換機:負責數據包的實際轉發,與策略管理平臺互通,保證流的正確去向。

導流網絡的邊界交換機:對於進入的流,從安全策略服務器獲得該業務流路由定義的標籤,併爲流的所有數據包打上該標籤,讓後續的交換機知道如何路由到下一跳;對於出去的流,摘掉這個標籤,恢復原有的數據包,不影響系統、安全設備對數據包的處理;

導流網絡的內部交換機:根據數據包的標籤轉發下一跳,而不是根據流的目的IP;

導流網絡包括物理的交換機與虛擬平臺內的虛擬交換機,兩者可以支持不同的協議,只要能夠識別統一的標籤。

安全虛擬機(SVM):在每個物理服務器內部有一個安全虛擬機,負責該服務器內的所有的VM的監控流量引導;安全虛擬機在物理服務器加入到資源池時,自動安裝,並與策略管理平臺實時通信,部署在本服務器上VM的安全策略。

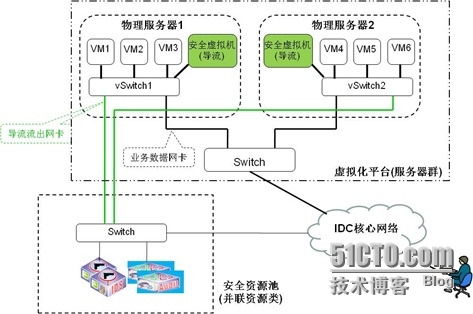

流引導的實現是策略服務器與交換機的協議互通,對流進行重新路由。根據安全設備對流處理的要求,流引導需要兩種方式:流監控與流過濾。

流監控:不需要改變流原來的路由,需要將全部的流量複製一份交給安全設備處理即可。我們處理的方式是在虛擬交換機上進行端口鏡像,將虛擬網卡的流量複製到安全虛擬機,經過處理後,再經過另外的物理網卡直接送到安全資源池。

流監控主要是滿足並行接入的安全設備,如IDS、網絡審計、異常流量監控等。

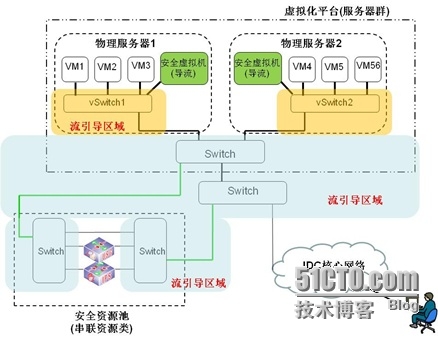

流過濾:需要對流的路由進行修改,讓流“繞彎”進入安全設備,處理後再返回目標。實現流過濾引導的分兩部分流量:

南北流量:進入虛擬化池之前,在導流網絡的邊界交換機上就開始進行流的引導,經過安全處理後再送到服務器虛擬化池的交換機上,最後進入VM;

東西流量:導流網絡包括虛擬交換機,所以流從VM出來進入,在虛擬交換機的入口上就打上標籤,轉發到安全資源池,處理後重新導流,轉發到實際的目的地。

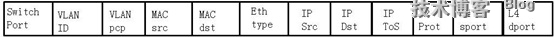

在流過濾時,需要支持流引導協議。選擇什麼協議呢?

流引導協議的核心就是在導流網路(流引導控制區域)內,將原來的網絡層參數封裝起來,按照安全策略服務器重新定義路由的標籤,並讓交換機按照標籤進行包轉發,而不是根據目的IP轉發。能夠實現這種“重新路由”的協議很多,最爲直接的是SDN,因爲SDN協議設計時,已經將轉發控制器與轉發交換機分離,SDN控制器可以根據多個參數去定義新的路由轉發策略,而不僅僅是訪問控制列表ACL的五元組。下圖是Openflow3.1協議支持路由組合的控制要素。

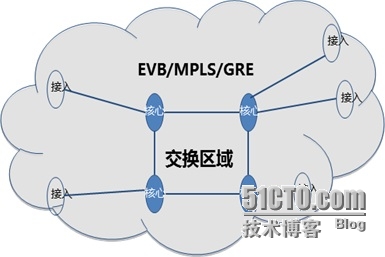

能實現導流網絡內重新路由的還有很多成熟的路由協議,如BGP、MPLS、GRE、vxLAN(虛擬擴展LAN)、EVB(一種Vlan嵌套技術)等,其核心都是設立引導控制區域,在域內重新封裝域內路由的通道技術。

CFC模塊把流引導控制協議設計爲接口模塊,不同協議作爲一個互通接口模塊可選擇。可以根據用戶具體的網絡情況,選擇一個該網絡統一支持的協議作爲流引導控制協議。由於SDN交換機需要硬件升級,需要網絡改造,因此,對現有網絡中建議採用MPLS\EVB等成熟型協議,對於新建網絡建議SDN協議。無論採用哪種協議,都要注意網絡內物理交換機與虛擬交換機要支持同一種協議,否則標記不通用,就會影響通道路由的落地。

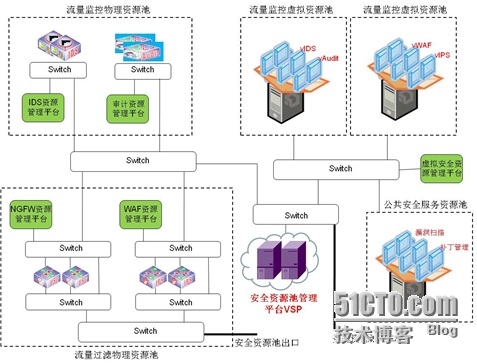

2、安全資源池管理模塊 (VSP:虛擬安全池管理平臺)

流量引導到安全資源池,需要進一步送到相應的安全措施上去處理,具體送到那個地址的設備上處理,以及處理結果的正確輸出,就需要安全資源池管理模塊了。

安全資源池管理平臺是管理該類安全資源的服務平臺,如同該安全資源的負載均衡管理模塊,具體完成功能如下:

物理資源池管理,動態增加、刪除物理設備,瞭解每個物理設備的運行動態與處理能力;物理資源池化管理可以兼容多個廠家、多種型號的設備,不關心物理接口,只關心處理能力;

虛擬資源池管理:管理安全虛擬機,負責動態生成與關閉,動態調整虛擬機的資源分配;虛擬資源池化管理也可以兼容不同廠家的安全軟件,可以組合增加安全識別能力;

業務處理能力的動態調配。當某業務的流量動態增加或減少到一定的閾值,可以動態調整其佔用的物理資源或虛擬資源,保證其處理能力平滑升級。

安全資源池化管理,不僅兼容各個廠家的設備,而且可以同時採用物理設備與虛擬設備,讓用戶真正實現“自來水”一樣地安全使用安全資源,完成了繼計算資源、存儲資源、網絡資源虛擬化之後的新突破,安全資源的虛擬化,讓雲計算服務爲用戶提供的是更加完整的IT服務方案。

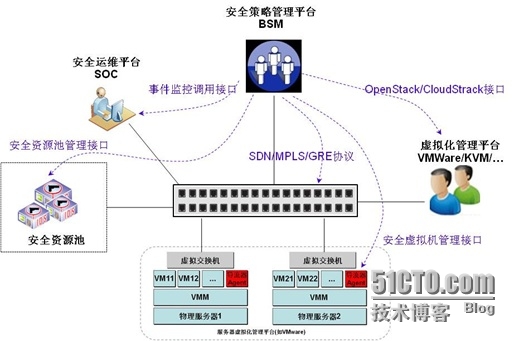

3、業務系統安全策略管理平臺 (BSM:業務安全管理平臺)

有了安全資源處理,有了雲導流控制,我們就可以把用戶的安全策略落實到位了。業務安全策略管理平臺是與導流方案的控制核心,它主要提供如下幾方面的服務:

業務系統安全策略管理:安全策略的定義、修改,以及該業務系統安全狀態的監控;

與虛擬化管理平臺互通,跟蹤虛擬機的動態信息,運行狀態;

與雲導流模塊互通,下發安全策略到交換機上,在安全虛擬機內;

與安全資源池模塊互通,瞭解安全資源動態與分配情況。

BSM是雲朵內安全運維管理的總平臺,除了與其他管理模塊互聯,落實業務安全策略之外,更爲主要的就是運維人員的操作接口,從使用者角度,BSM應該實現幾個功能模塊:

業務系統管理,安全域的劃分

安全資源管理,策略配置管理

安全域邊界流量監控,發現邏輯安全域之間的異常流量

安全事件報警、跟蹤處理平臺

安全日誌審計管理平臺

爲某業務管理運維人員(租戶)提供安全運維管理通道

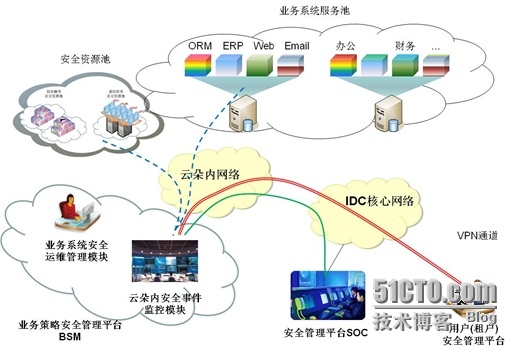

BSM爲用戶建立統一的安全管理平臺SOC提供支持,BSM的安全事件監控模塊就成爲SOC在雲朵內的一個採集引擎。也作爲安全服務平臺,爲某業務系統的安全運維提供遠程接入服務。

小結

本方案有如下優點:

1、 全程保障:實現虛擬機遷移過程中,安全策略不中斷,不開安全保障的“天窗”。服務器虛擬化管理,保障VM遷移過程中,業務系統訪問不中斷是其重要特點。業務不中斷,安全保障就不能中斷,這是雲計算服務安全解決方案設計的最基本要求。本方案在設計時,在每個物理服務器內設立安全虛擬機,保障VM遷移到那個物理服務器上,都立即接手該VM的安全策略部署,無需安全虛擬機跟隨遷移;

2、 跨平臺:VMWare平臺提高很好的服務,但價格昂貴,KVM\XEN等平臺開源,但需要用戶自己的技術運維能力較強。隨着用戶在雲上的業務量逐步增大,用戶大多會嘗試各種虛擬化管理平臺,降低雲服務的建設與運維成本。跨平臺就成了必然的需求。本方案沒有采用專用接口,在各種虛擬化管理平臺上移植非常容易,而上層的業務安全策略、安全資源池管理都可以不同改動就直接使用。從用戶的角度看,跨平臺遷移時,業務安全策略保持不變,可以大大地降低遷移以及運維的成本;

3、 兼容性:採用安全資源池管理,不僅兼容各個廠家的硬件安全設備,而且可以兼容未來的安全軟件模式,延長了用戶現有的安全設備使用壽命,保護了用戶原有的投資。由於安全資源管理池化,可以隨着用戶業務對安全資源的需求增加,而逐步升級安全資源的處理能力,避免一次性建設的大幅投資;

4、 不擠佔業務資源:安全資源單獨管理,不與業務VM在同一個服務器資源池,不影響業務系統自己的日常調度與遷移策略,管理簡單化,IT資源條塊分割化明顯,易管理,好好維護;安全與業務分離還有一個明確優點,就是***者***安全設備的機會降低,若安全措施自身癱瘓,無疑是災難性的;

5、 網絡平滑升級:方案支持SDN、MPLS多種協議,流量引導方式多樣化,大大降低了對網絡平臺的要求,讓用戶網絡規劃避免受到安全管理的“綁架”,延長設備壽命週期,降低整體運營成本。