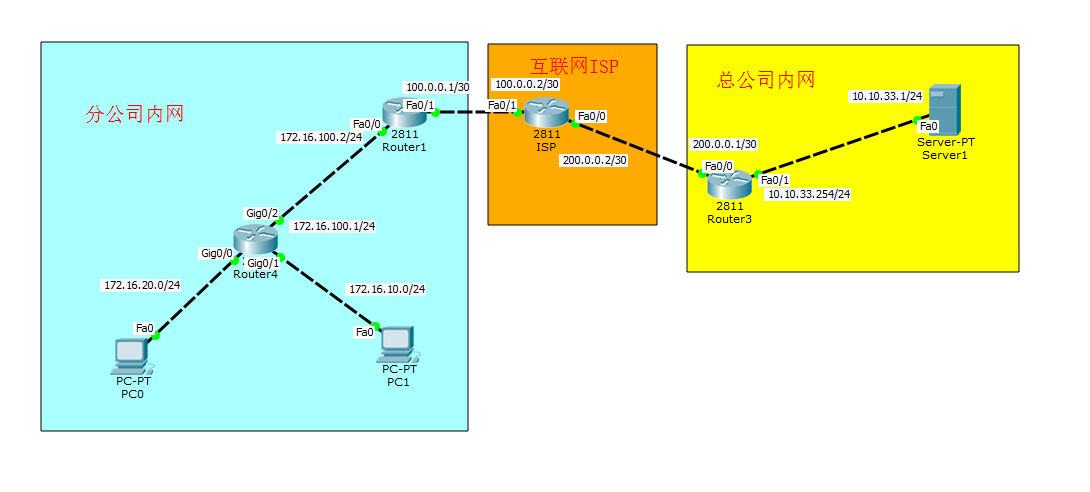

實驗名稱:***及NAT應用

實驗需求:

一、通過***實現PC1訪問Server1,但是無法訪問互聯網(ISP)

二、通過NAT實現PC0訪問互聯網(ISP),但是無法訪問Server1

三、實現PC1即可以訪問互聯網(ISP),又可以訪問Server1

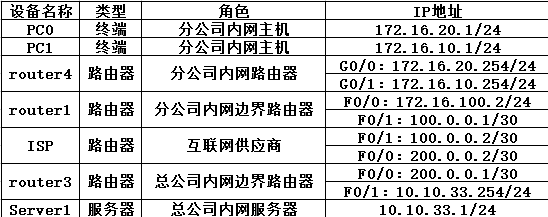

IP地址規劃:

配置思路:

一、通過***實現PC1訪問Server1,但是無法訪問互聯網(ISP)

1配置ISAKMP策略

2配置ACL控制條目

3配置IPSec策略(轉換及)

4配置加密映射集

5將映射集應用在指定接口

二、通過NAT實現PC0訪問互聯網(ISP),但是無法訪問Server1

1配置ACL控制條目

2將ACL控制條目應用在指定接口

3定義NAT出向/入向接口

三、實現PC1即可以訪問互聯網(ISP),又可以訪問Server1

1配置ACL控制條目

2將ACL控制條目應用在指定接口

網絡環境搭建:

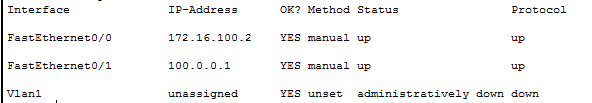

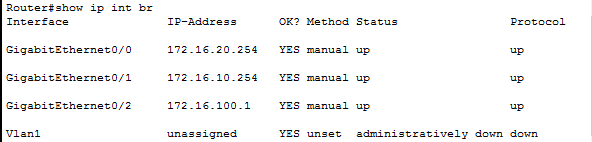

Router1(分公司邊界路由器)

IP配置:

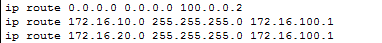

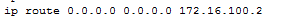

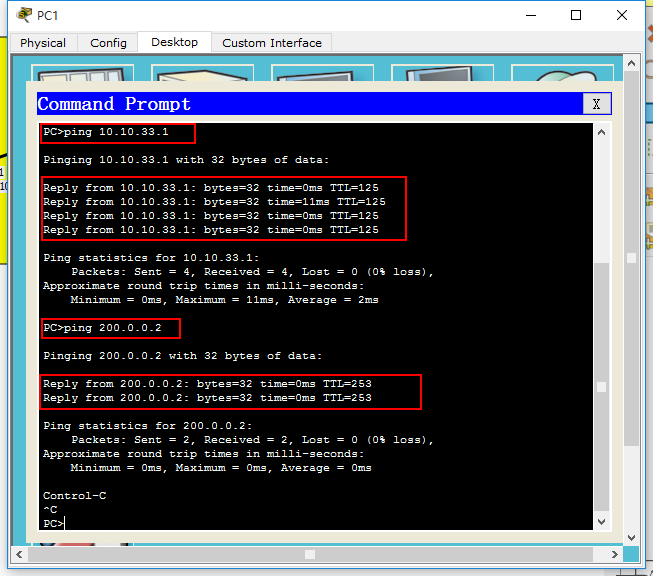

路由配置:

Router4(分公司內網路由器)

IP配置:

路由配置:

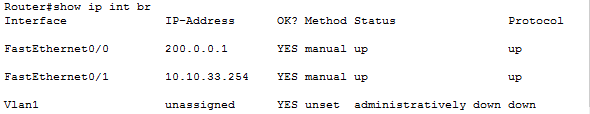

ISP路由器配置

IP配置:

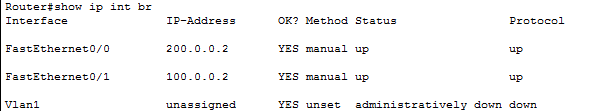

Router3(總公司邊界路由器)

IP配置:

路由配置:

實驗步驟:

一、通過***實現PC1訪問Server1,但是無法訪問互聯網(ISP)

Router1

配置ISAKMP策略

crypto isakmp policy 1 //創建加密協議isakmp策略爲1

encryption 3des //指定加密算法爲 3des

hash sha //設置哈希算法爲sha

authentication pre-share //採用預共享密鑰方式

group 2 //指定DH算法的密鑰長度爲組2

crypto isakmp key tedu address 200.0.0.1

//設置加密協議 isakmp 密鑰爲tedu指定地址爲200.0.0.1

配置ACL

access-list 100 permit ip 172.16.10.0 0.0.0.255 10.10.33.0 0.0.0.255

//設置acl 100 允許172.16.100.0網段訪問10.10.33.0 網段

配置IPSec策略(轉換集)

crypto ipsec transform-set yf-set ah-sha-hmac esp-des

//設置加密ipsec策略轉換集名稱爲yf-set支持ah-sha-hmac

配置加密映射集

crypto map yf-map 1 ipsec-isakmp

//設置映射集 yf-map 1 協議爲 ipsec-isakmp

set peer 200.0.0.1 //與200.0.0.1端口建立鄰居關係

set transform-set yf-set //添加ipsec策略轉換集 yf-set

match address 100 //匹配序列號爲100的ACL訪問條目

將映射集應用在接口

interface f0/1 //進入接口f0/1

crypto map yf-map //設置映射集 yf-map

Router3

配置ISAKMP策略

crypto isakmp policy 1 //設置加密協議isakmp策略爲1

encryption 3des //設置加密算法爲 3des

hash sha //設置哈希算法爲sha

authentication pre-share //採用預共享密鑰方式

group 2 //指定DH算法的密鑰長度組2

crypto isakmp key tedu address 100.0.0.1

//設置加密協議 isakmp 密鑰爲tedu指定地址爲100.0.0.1 (密鑰必須相同)

配置ACL

access-list 100 permit ip 10.10.33.0 0.0.0.255 172.16.10.0 0.0.0.255

//設置acl 100 允許10.10.33.0網段訪問172.16.10.0 網段

配置IPSec策略(轉換集)

crypto ipsec transform-set yf-set ah-sha-hmac esp-des

//設置加密ipsec策略轉換集名稱爲yf-set支持ah-sha-hmac(加密和認證算法要與前者一致)

配置加密映射集

crypto map yf-map 1 ipsec-isakmp

//設置映射集 yf-map 1 協議爲 ipsec-isakmp

set peer 100.0.0.1 //與100.0.0.1端口建立鄰居關係

set transform-set yf-set //添加ipsec策略轉換集 yf-set

match address 100 //匹配acl 100

將映射集應用在接口

interface f0/0 //進入接口f0/0

crypto map yf-map //設置映射集 yf-map

二、通過NAT實現PC0訪問互聯網(ISP),但是無法訪問Server1

access-list 1 permit 172.16.20.0 0.0.0.255 //創建ACL條目

ip nat inside source list 1 interface f0/1 overload //將ACL條目應用在F0/1接口上

int f0/1 //進入接口f0/1

ip nat outside //將其定義爲出向接口

int f0/0 //進入接口f0/0

ip nat inside //將其定義爲入向接口

三、實現PC1即可以訪問互聯網(ISP),又可以訪問Server1

access-list 110 deny ip 172.16.10.0 0.0.0.255 10.10.33.0 0.0.0.255

//創建1條ACL條目,此條目爲擴展ACL(序列號100-199範圍),拒絕源IP網絡段爲172.16.10.0通過任何IP網絡協議訪問目的網絡段爲10.10.33.0

access-list 110 permit ip any any

//創建1條ACL條目,此條目爲擴展ACL(序列號100-199範圍),允許其餘任何網絡段之間進行互通。

ip nat inside source list 110 interface FastEthernet0/1 overload

//將ACL條目110應用在F0/1接口上

驗證

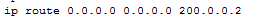

一、通過***實現PC1訪問Server1,但是無法訪問互聯網(ISP)

PC1->Server1

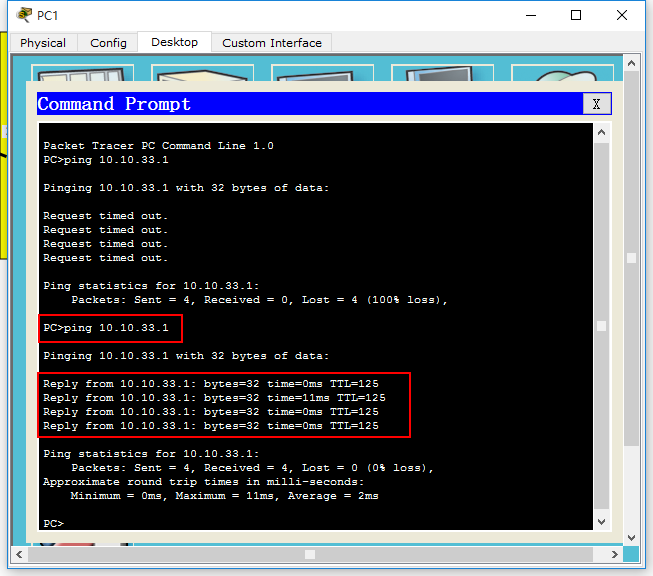

二、通過NAT實現PC0訪問互聯網(ISP),但是無法訪問Server1

PC0->ISP

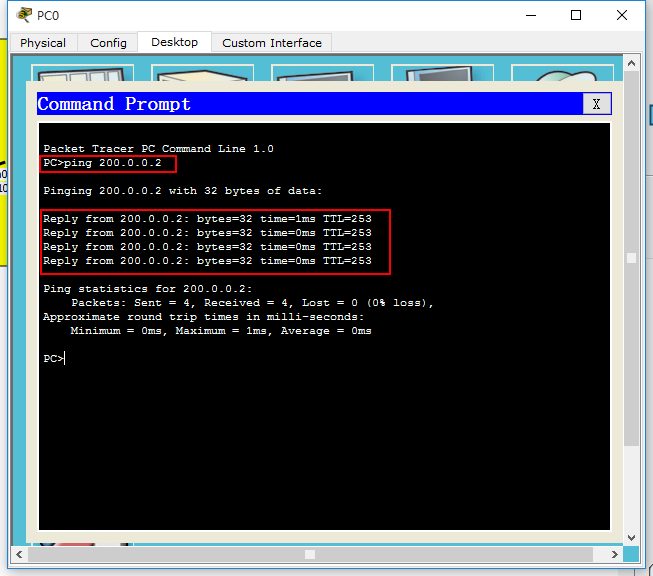

三、實現PC1即可以訪問互聯網(ISP),又可以訪問Server1

PC1->ISP