實驗目的:

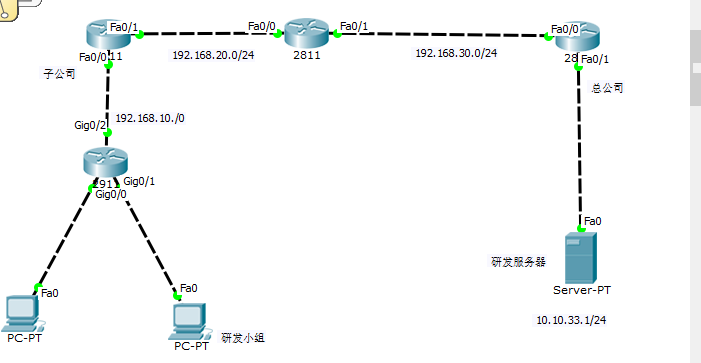

如圖所示,某軟件開發公司在中小城市建立了分支公司,分支公司開發項目小組所在網絡地址爲 172.16.10.0/24,該網絡的主機可以通過 *** 訪問總公司開發數據服務器(10.10.33.0/24)。分支公司的其他客戶端(172.16.20.0/24 網段)可以訪問 Internet。配置步驟及思路:

1.配置pc機

PC1:

IP :172.16.20.1

子網掩碼:255.255.255.0

網 關: 172.16.20.254

PC2:

IP :172.16.10.1

子網掩碼:255.255.255.0

網 關: 172.16.10.254

Server-PT

IP :10.10.33.1

子網掩碼:255.255.255.0

網 關: 10.10.33.254

2.配置路由

R1:

interface g0/0 進入接口

ip address 172.16.20.254 配置網關

no shutdown 激活端口

interface g0/1 進入接口

ip address 172.16.20.254 配置網關

no shutdown 激活端口

interface g0/2 進入接口

ip address 192.168.10.1 配置一個網段

no shutdown 激活端口

R2:

interface f0/0 進入接口

ip address 192.168.10.2 配置一個網段

no shutdown 激活端口

interface f0/1 進入接口

ip address 192.168.20.1 配置一個網段

no shutdown 激活端口

R3:

interface f0/0 進入接口

ip address 192.168.20.2 配置一個網段

no shutdown 激活端口

interface f0/1 進入接口

ip address 192.168.30.1 配置一個網段

no shutdown 激活端口

R4:

interface f0/0 進入接口

ip address 192.168.30.2 配置一個網段

no shutdown 激活端口

interface f0/1 進入接口

ip address 10.10.33.254 配置服務器的網關

no shutdown 激活端口3.配置路由條目:

R1

寫一條默認路由交給下一跳

ip route 0.0.0.0 0.0.0.0 192.168.10.2

R2

寫一條默認路由交給下一跳

ip route 0.0.0.0 0.0.0.0 192.168.20.2

因爲要有回包所以要寫兩條靜態路由交給下一跳

ip route 172.16.10.0 255.255.255.0 192.168.10.1

ip route 172.16.20.0 255.255.255.0 192.168.10.1

R3 要配置***所以不用寫路由條目

R4 寫一條默認路由交給下一跳

ip route 0.0.0.0 0.0.0.0 192.168.30.14.配置PAT讓pc1可以訪問外網

access-list 1 permit 172.16.20.0 0.0.0.255 要轉換的內網

ip nat inside source list 1 interface f0/0 overload 要轉換的外網邊界端口

interface f0/0 進入端口

ip nat inside 確認內網邊界

interface f0/1 進入端口

ip nat outside 確認外網邊界

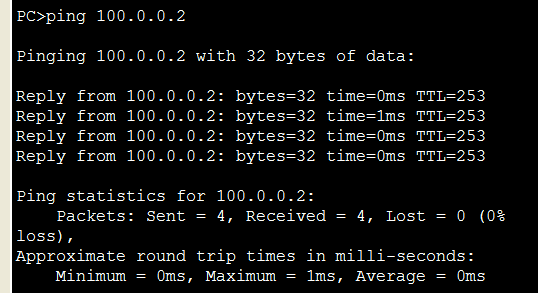

驗證,測試

注:ping 192.168.30.1

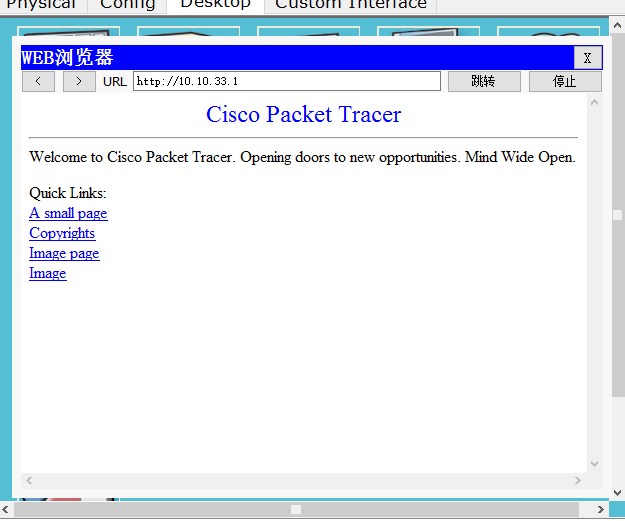

5.配置***可以讓pc2訪問研發服務器

在路由2上配置(子公司)

配置 ISAKMP 策略

R1(config)#crypto isakmp policy 1

R1(config-isakmap)#encryption 3des

R1(config-isakmap)#hash sha

R1(config-isakmap)#authentication pre-share

R1(config-isakmap)#group 2

R1(config)#crypto isakmp key tedu address 192.168.30.2

配置 ACL

R1(config)#access-list 100 permit ip 172.16.10.0 0.0.0.255 10.10.33.0 0.0.0.255

配置 IPSec 策略(轉換集)

R1(config)#crypto ipsec transform-set yf-set esp-des ah-sha-hmac

配置加密映射集

R1(config)#crypto map yf-map 1 ipsec-isakmp

R1(config-crypto-map)#set peer 192.168.30.2

R1(config-crypto-map)#set transform-set yf-set

R1(config-crypto-map)#match address 100

將映射集應用在接口

R1(config)#interface f0/1

R1(config-if)#crypto map yf-map在路由R4上配置(總公司)

IPSec *** 方面的配置

R2(config)#crypto isakmp policy 1

R2(config-isakmap)#encryption 3des

R2(config-isakmap)#hash sha

R2(config-isakmap)#authentication pre-share

R2(config-isakmap)#group 2

R2(config)#crypto isakmp key tedu address 192.168.20.1

R2(config)#access-list 100 permit ip 10.10.33.0 0.0.0.255 172.16.10.0 0.0.0.255

R2(config)#crypto ipsec transform-set yf-set esp-des ah-sha-hmac

//加密和認證算法要與分公司匹配

R2(config)#crypto map yf-map 1 ipsec-isakmp

R2(config-crypto-map)#set peer 192.168.20.1

R2(config-crypto-map)#set transform-set yf-set

R2(config-crypto-map)#match address 100

R2(config)#interface f0/0

R2(config-if)#crypto map yf-map驗證,測試