試驗目的:

在RHCE_LAB(3)中我們通過GRUB系統引導程序來重置root超級用戶的密碼,因此我們也發現了Linux在root權限保護方面的不足。

本期試驗我們通過配置GRUB系統引導程序的密碼來提高root權限的安全性。

GRUB系統引導程序的密碼分爲明文密碼和MD5加密密碼,本期實驗將分別介紹。

試驗環境:

操作系統:RedHat Enterprise Linux 5 (RHEL5)

相關軟件:GRUB 系統引導管理器

RPM版本:grub-0.97-13

試驗要求:

依次完成兩種密碼的配置,有效保護root用戶權限的安全。

試驗步驟:

一、明文密碼配置

注:無論在實際工作環境還是試驗環境中,當我們更改某個配置文件時請先拷貝一份此配置文件的備份檔,當我們更改的配置文件出現了問題可以提供一個有效的恢復途徑。

這樣做在任何時候都是絕對正確以及非常必要的;請相信我,並讓此做法成爲你的一個良好的習慣。

1. 使用root用戶編輯/etc/grub.conf 配置文件(請首先備份文件 cp /etc/grub.conf /etc/grub.conf.bak ),在“hiddenmenu”上面新加一行內容爲password redhat 其中 redhat 就是我們爲GRUB分配的密碼。

參看下面的顯示

default=2

timeout=5

splashp_w_picpath=(hd0,0)/grub/splash.xpm.gz

password redhat

timeout=5

splashp_w_picpath=(hd0,0)/grub/splash.xpm.gz

password redhat

hiddenmenu

title Red Hat Enterprise Linux Server-base (2.6.18-8.el5)

root (hd0,0)

kernel /vmlinuz-2.6.18-8.el5 ro root=/dev/VolGroup/LogVol00 quiet

initrd /initrd-2.6.18-8.el5.img

title Red Hat Enterprise Linux Server-base (2.6.18-8.el5)

root (hd0,0)

kernel /vmlinuz-2.6.18-8.el5 ro root=/dev/VolGroup/LogVol00 quiet

initrd /initrd-2.6.18-8.el5.img

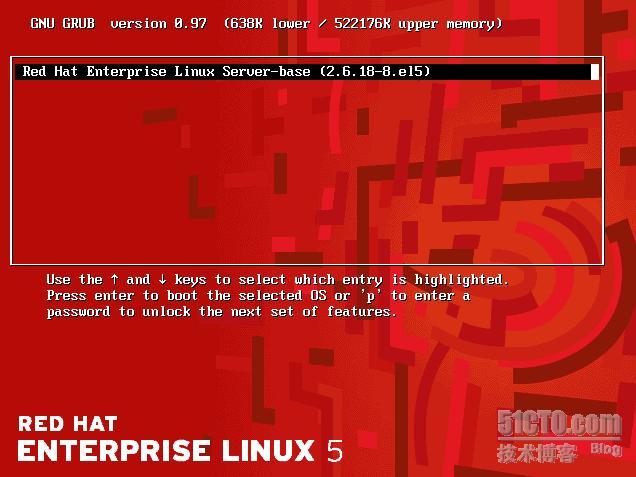

2. 保存配置,重新引導系統。當進入GRUB系統引導選單界面,我們可以看到“Press enter to boot the selected OS or 'p' to enter a password to unlock the next set of features.”這樣的提升信息,它告訴我們按下“p”鍵然後輸入密碼來解除鎖定並進行下一步設置。

參見下圖:

我們按照提升按下“p”字母鍵,在出現的“password:”提升符後輸入剛剛在/etc/grub.conf 中設置的密碼“redhat”並回車。

這時我們就看到了熟悉的編輯界面,我們依然可以通過“e”編輯選單,通過“a”更改引導參數並且進行相應的維護(在RHCE_LAB(3)中我們已經介紹了這個界面和重置root密碼的操作方法)。

二、MD5加密的密碼配置

注:明文密碼雖然可以保護root權限不被非法獲得,但是就GRUB密碼本身來說並不安全,所以我們最好使用經過MD5加密後的密碼,這樣的密碼就如同我們/etc/shadow 配置文件中的密碼字符串一樣,即使GRUB配置文件不慎泄露也不會暴露我們設定的密碼。

1. 我們可以使用指令 grub-md5-crypt 來配置MD5加密的密碼,在出現類似下面的提示信息後依次輸入兩次相同的密碼。

Password:

Retype password:

$1$bTVkv$BtTsqB6sxh8CVjbJuyptU1

Retype password:

$1$bTVkv$BtTsqB6sxh8CVjbJuyptU1

這裏我們依然輸入 redhat 作爲密碼,回車確認之後系統會顯示出一個經過MD5加密的字符串,這個就是我們剛剛輸入的密碼經過MD5運算加密後的樣子。

2. 我們再次編輯 /etc/grub.conf 這個配置文件,把剛纔輸入的“password redhat”那行改爲“password --md5 ”,然後我們把剛剛加密過的密碼字符串(或者說是亂碼^_^)複製到“password --md5 ”字符後面,形式就像下面這樣。

password --md5 $1$bTVkv$BtTsqB6sxh8CVjbJuyptU1

3. 保存退出,重新啓動。然後依照明文密碼配置中說到的步驟進行操作就好了。在這裏我們設定的密碼依然是“redhat”。如果驗證通過那麼我們的試驗就成功了。

試驗總結:(本期的試驗總結很重要哦!)

MD5加密算法相對來說是不可逆的運算,也就是說相對無法破解。

關於將MD5加密過的密碼字符串複製到配置文件的方法有很多,不過比較原始的方法就是一個一個字符的輸入進去,但是這樣不僅效率低而且有時會輸入錯誤。在此奉獻給各位一個本人剛剛試驗成功的高效率方法^_^,指令如下 grub-md5-crypt | tee /dev/console | grep '^[^R,P]' >> /etc/grub.conf ,這樣生成的MD5密碼就添加到了/etc/grub.conf 文件的最後一行,我們通過vi編輯器進行復制、粘貼就好了。

關於這條指令就不過多解釋其詳細功能了,有興趣的朋友自行參考相關資料。

其中重要的一點要說明“/dev/console”是你現在所處的用戶終端設備對應的文件名稱,如果你是通過SSH或者TELNET來管理Linux的那麼就應改成相應的值。我們可以通過“w”指令進行查看,“TTY”那一列所對應的就是你在本指令中應該替換“console”的終端文件名稱。

當你忘記了root密碼同時也忘記了GRUB密碼的話,那麼就要麻煩一些了,你可以把這塊硬盤掛載到其他Linux主機,然後對/etc/grub.conf配置文件做相應更改即可。

RHCE_LAB(4)GRUB提升安全性保護root密碼安全--結束