Linux下,進程不能直接訪問硬件設備。當進程需要訪問硬件設備時(讀取磁盤文件、接收網絡數據等),則必須由用戶態切換爲內核態,然後通過系統調用來訪問硬件設備。

strace是跟蹤進程執行時的系統調用和所接收的信號(即它跟蹤到一個進程產生的系統調用,包括參數、返回值、執行消耗的時間)。

strace最簡單的用法是執行一個指定的命令(過程中,starce會記錄和解析命令進程的所有系統調用及這個進程的所有的信號值),在指定命令結束後立即退出

[ljy@localhost t_7_17]$ strace cat /dev/

execve("/bin/cat", ["cat", "/dev/"], [/* 44 vars */]) = 0

brk(0) = 0x8bf3000

mmap2(NULL, 4096, PROT_READ|PROT_WRITE, MAP_PRIVATE|MAP_ANONYMOUS, -1, 0) = 0xb7798000

access("/etc/ld.so.preload", R_OK) = -1 ENOENT (No such file or directory)

open("/etc/ld.so.cache", O_RDONLY) = 3

fstat64(3, {st_mode=S_IFREG|0644, st_size=52530, ...}) = 0

mmap2(NULL, 52530, PROT_READ, MAP_PRIVATE, 3, 0) = 0xb778b000

close(3) = 0

open("/lib/libc.so.6", O_RDONLY) = 3

read(3, "\177ELF\1\1\1\3\0\0\0\0\0\0\0\0\3\0\3\0\1\0\0\0\200\356a\0004\0\0\0"..., 512) = 512

fstat64(3, {st_mode=S_IFREG|0755, st_size=1910572, ...}) = 0

mmap2(0x608000, 1665452, PROT_READ|PROT_EXEC, MAP_PRIVATE|MAP_DENYWRITE, 3, 0) = 0x608000

mmap2(0x799000, 12288, PROT_READ|PROT_WRITE, MAP_PRIVATE|MAP_FIXED|MAP_DENYWRITE, 3, 0x191) = 0x799000

mmap2(0x79c000, 10668, PROT_READ|PROT_WRITE, MAP_PRIVATE|MAP_FIXED|MAP_ANONYMOUS, -1, 0) = 0x79c000

close(3) = 0

mmap2(NULL, 4096, PROT_READ|PROT_WRITE, MAP_PRIVATE|MAP_ANONYMOUS, -1, 0) = 0xb778a000

set_thread_area({entry_number:-1 -> 6, base_addr:0xb778a6c0, limit:1048575, seg_32bit:1, contents:0, read_exec_only:0, limit_in_pages:1, seg_not_present:0, useable:1}) = 0

mprotect(0x799000, 8192, PROT_READ) = 0

mprotect(0x600000, 4096, PROT_READ) = 0

munmap(0xb778b000, 52530) = 0

brk(0) = 0x8bf3000

brk(0x8c14000) = 0x8c14000

open("/usr/lib/locale/locale-archive", O_RDONLY|O_LARGEFILE) = 3

fstat64(3, {st_mode=S_IFREG|0644, st_size=99158544, ...}) = 0

mmap2(NULL, 2097152, PROT_READ, MAP_PRIVATE, 3, 0) = 0xb758a000

mmap2(NULL, 262144, PROT_READ, MAP_PRIVATE, 3, 0x2d7f) = 0xb754a000

mmap2(NULL, 1392640, PROT_READ, MAP_PRIVATE, 3, 0x3270) = 0xb73f6000

close(3) = 0

fstat64(1, {st_mode=S_IFCHR|0620, st_rdev=makedev(136, 0), ...}) = 0

open("/dev/", O_RDONLY|O_LARGEFILE) = 3

fstat64(3, {st_mode=S_IFDIR|0755, st_size=3760, ...}) = 0

read(3, 0x8bf4000, 32768) = -1 EISDIR (Is a directory)

write(2, "cat: ", 5cat: ) = 5

write(2, "/dev/", 5/dev/) = 5

open("/usr/share/locale/locale.alias", O_RDONLY) = 4

fstat64(4, {st_mode=S_IFREG|0644, st_size=2512, ...}) = 0

mmap2(NULL, 4096, PROT_READ|PROT_WRITE, MAP_PRIVATE|MAP_ANONYMOUS, -1, 0) = 0xb73f5000

read(4, "# Locale name alias data base.\n#"..., 4096) = 2512

read(4, "", 4096) = 0

close(4) = 0

munmap(0xb73f5000, 4096) = 0

open("/usr/share/locale/zh_CN.UTF-8/LC_MESSAGES/libc.mo", O_RDONLY) = -1 ENOENT (No such file or directory)

open("/usr/share/locale/zh_CN.utf8/LC_MESSAGES/libc.mo", O_RDONLY) = -1 ENOENT (No such file or directory)

open("/usr/share/locale/zh_CN/LC_MESSAGES/libc.mo", O_RDONLY) = 4

fstat64(4, {st_mode=S_IFREG|0644, st_size=81139, ...}) = 0

mmap2(NULL, 81139, PROT_READ, MAP_PRIVATE, 4, 0) = 0xb73e2000

close(4) = 0

open("/usr/lib/gconv/gconv-modules.cache", O_RDONLY) = 4

fstat64(4, {st_mode=S_IFREG|0644, st_size=26058, ...}) = 0

mmap2(NULL, 26058, PROT_READ, MAP_SHARED, 4, 0) = 0xb73db000

close(4) = 0

write(2, ": \346\230\257\344\270\200\344\270\252\347\233\256\345\275\225", 17: 是一個目錄) = 17

write(2, "\n", 1

) = 1

close(3) = 0

close(1) = 0

close(2) = 0

exit_group(1) = ?每一行都是一條系統調用,等號左邊是系統調用的函數名和參數,右邊是該調用的返回值

strace顯示這些調用的參數並返回符號形式的值。

strace從內核接收信息,而且不需要以任何特殊的方式來構建內核

參數:

-c 統計每一系統調用的所執行的時間,次數和出錯的次數等.

-d 輸出strace關於標準錯誤的調試信息.

-f 跟蹤由fork調用所產生的子進程.

-ff 如果提供-o filename,則所有進程的跟蹤結果輸出到相應的filename.pid中,pid是各進程的進程號.

-F 嘗試跟蹤vfork調用.在-f時,vfork不被跟蹤.

-h 輸出簡要的幫助信息.

-i 輸出系統調用的入口指針.

-q 禁止輸出關於脫離的消息.

-r 打印出相對時間關於,,每一個系統調用.

-t 在輸出中的每一行前加上時間信息.

-tt 在輸出中的每一行前加上時間信息,微秒級.

-ttt 微秒級輸出.

-T 顯示每一調用所耗的時間.

-v 輸出所有的系統調用.一些調用關於環境變量,狀態,輸入輸出等調用由於使用頻繁,默認不輸出.

-V 輸出strace的版本信息.

-x 以十六進制形式輸出非標準字符串

-xx 所有字符串以十六進制形式輸出.

-a column 設置返回值的輸出位置.默認 爲40.

-e expr 指定一個表達式,用來控制如何跟蹤.格式:[qualifier=][!]value1[,value2]...

qualifier只能是 trace,abbrev,verbose,raw,signal,read,write其中之一.value是用來限定的符號或數字.默認的 qualifier是 trace.感嘆號是否定符號.例如:-eopen等價於 -e trace=open,表示只跟蹤open調用.而-etrace!=open 表示跟蹤除了open以外的其他調用.有兩個特殊的符號 all 和 none. 注意有些shell使用!來執行歷史記錄裏的命令,所以要使用\\.

-e trace=set 只跟蹤指定的系統 調用.例如:-e trace=open,close,rean,write表示只跟蹤這四個系統調用.默認的爲set=all.

-e trace=file 只跟蹤有關文件操作的系統調用.

-e trace=process 只跟蹤有關進程控制的系統調用.

-e trace=network 跟蹤與網絡有關的所有系統調用.

-e strace=signal 跟蹤所有與系統信號有關的系統調用.

-e trace=ipc 跟蹤所有與進程通訊有關的系統調用.

-e abbrev=set 設定strace輸出的系統調用的結果集.-v 等於abbrev=none.默認爲abbrev=all.

-e raw=set 將指定的系統調用的參數以十六進制顯示.

-e signal=set 指定跟蹤的系統信號.默認爲all.如 signal=!SIGIO(或者signal=!io),表示不跟蹤SIGIO信號.

-e read=set 輸出從指定文件中讀出 的數據.例如: -e read=3,5 -e write=set 輸出寫入到指定文件中的數據.

-o filename 將strace的輸出寫入文件filename

-p pid 跟蹤指定的進程pid.

-s strsize 指定輸出的字符串的最大長度.默認爲32.文件名一直全部輸出.

-u username 以username的UID和GID執行被跟蹤的命令

實例:

1.追蹤系統調用

test.c

然後gcc test.c,生成可執行文件a.out

(1)直接執行a.out

(2)通過strace執行a.out

[ljy@localhost t_7_17]$ strace ./a.out

execve("./a.out", ["./a.out"], [/* 44 vars */]) = 0

brk(0) = 0x8823000

mmap2(NULL, 4096, PROT_READ|PROT_WRITE, MAP_PRIVATE|MAP_ANONYMOUS, -1, 0) = 0xb7783000

access("/etc/ld.so.preload", R_OK) = -1 ENOENT (No such file or directory)

open("/etc/ld.so.cache", O_RDONLY) = 3

fstat64(3, {st_mode=S_IFREG|0644, st_size=52530, ...}) = 0

mmap2(NULL, 52530, PROT_READ, MAP_PRIVATE, 3, 0) = 0xb7776000

close(3) = 0

open("/lib/libc.so.6", O_RDONLY) = 3

read(3, "\177ELF\1\1\1\3\0\0\0\0\0\0\0\0\3\0\3\0\1\0\0\0\200\356a\0004\0\0\0"..., 512) = 512

fstat64(3, {st_mode=S_IFREG|0755, st_size=1910572, ...}) = 0

mmap2(0x608000, 1665452, PROT_READ|PROT_EXEC, MAP_PRIVATE|MAP_DENYWRITE, 3, 0) = 0x608000

mmap2(0x799000, 12288, PROT_READ|PROT_WRITE, MAP_PRIVATE|MAP_FIXED|MAP_DENYWRITE, 3, 0x191) = 0x799000

mmap2(0x79c000, 10668, PROT_READ|PROT_WRITE, MAP_PRIVATE|MAP_FIXED|MAP_ANONYMOUS, -1, 0) = 0x79c000

close(3) = 0

mmap2(NULL, 4096, PROT_READ|PROT_WRITE, MAP_PRIVATE|MAP_ANONYMOUS, -1, 0) = 0xb7775000

set_thread_area({entry_number:-1 -> 6, base_addr:0xb77756c0, limit:1048575, seg_32bit:1, contents:0, read_exec_only:0, limit_in_pages:1, seg_not_present:0, useable:1}) = 0

mprotect(0x799000, 8192, PROT_READ) = 0

mprotect(0x600000, 4096, PROT_READ) = 0

munmap(0xb7776000, 52530) = 0

fstat64(1, {st_mode=S_IFCHR|0620, st_rdev=makedev(136, 0), ...}) = 0

mmap2(NULL, 4096, PROT_READ|PROT_WRITE, MAP_PRIVATE|MAP_ANONYMOUS, -1, 0) = 0xb7782000

fstat64(0, {st_mode=S_IFCHR|0620, st_rdev=makedev(136, 0), ...}) = 0

mmap2(NULL, 4096, PROT_READ|PROT_WRITE, MAP_PRIVATE|MAP_ANONYMOUS, -1, 0) = 0xb7781000

write(1, "\350\257\267\350\276\223\345\205\245\344\270\200\344\270\252\346\225\260\357\274\232", 21請輸入一個數:) = 21

read(0, 0xb7781000, 1024) = ? ERESTARTSYS (To be restarted)

--- SIGWINCH (Window changed) @ 0 (0) ---

read(0, 0xb7781000, 1024) = ? ERESTARTSYS (To be restarted)

--- SIGWINCH (Window changed) @ 0 (0) ---

read(0, 0xb7781000, 1024) = ? ERESTARTSYS (To be restarted)

--- SIGWINCH (Window changed) @ 0 (0) ---

read(0, 0xb7781000, 1024) = ? ERESTARTSYS (To be restarted)

--- SIGWINCH (Window changed) @ 0 (0) ---

read(0,系統首先調用execve開始一個新的進程,接着進行環境的初始化操作,最後停頓在下圖中的read(0,""),這相當於我們的scanf()函數,等待輸入,

輸入78後,調用write()函數將格式化的數值000000078輸出到屏幕上,最後調用exit_group()函數退出進程,完成整個程序的運行。

2.跟蹤信號傳遞

首先,strace ./a.out,等到等待輸入的那一步時,不輸入任何東西,然後打開另外一個窗口,輸入命令:killall a.out

我們觀察第一次打開的strace窗口中,此時,我們看見程序退出了,結果如下

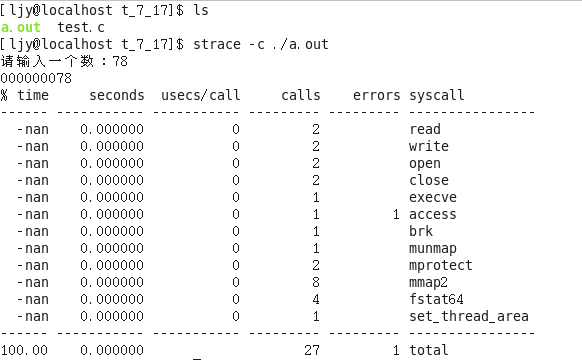

3.系統調用統計

使用-c參數,它會將進程的所有系統調用做一個統計分析展示出來

這裏清楚的告訴我們,在這一過程中調用了哪些系統函數,調用了多少次,消耗了多少時間等信息,這對我們分析一個程序是很有幫助的

其他常用參數的使用:

(1)重定向輸出

-o 將strace 的結果輸出到文件中

若不指定 -o 參數的話,默認的輸出設備是STDERR,也就是說,使用 -o filename 和 2>filename 的結果是一樣的。

-o filename

2>filename

(2)對系統調用進行計時

-T 將每個系統調用所花費的時間打印出來

每個調用的花銷體現在調用行最右邊的尖括號裏邊(下面只是調用的一部分)

(3)系統調用的時間

-t/-tt/-ttt

-t 精確到秒

-tt 精確到微秒

-ttt 精確到微秒,而且時間表示爲unix時間戳

(4)截斷輸出

-s 指定trace結果的每一行輸出的字符串長度

現指定-s 5,而在read時,我們輸入一個超過5個字符的字符串

(5)追蹤現有的進程

-p pid