TCP Wrappers機制的保護對象爲各種網絡服務程序,針對訪問服務的客戶端地址進行訪問控制。對應的兩個策略文件爲/etc/hosts.allow和/etc/hosts.deny,分別用來設置允許和拒絕的策略。

兩個策略文件的作用相反,但配置記錄的格式一樣:

<服務程序列表>:<客戶端地址列表>

服務程序列表和客戶端地址列表之間以冒號分隔,在每個列表內的多個項之間以逗號分隔。

1、服務程序列表:

- ALL:代表所有服務。

- 單個服務程序:如“dhcpd”

- 多個服務程序組成的列表:如“named,sshd”。

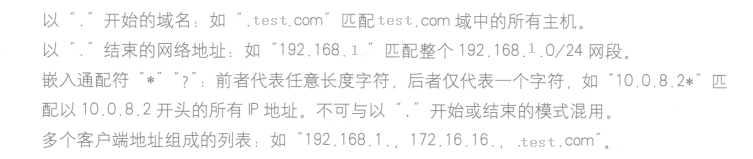

2、客戶端地址列表:

- ALL:代表任何客戶端地址。

- LOCAL:代表本機地址。

- 單個IP地址:如“192.168.1.1”

- 網絡段地址:如“192.168.1.0/255.255.255.0”

關於TCP Wrappers機制的訪問策略如下:首先檢查 /etc/hosts.allow 文件,如果找到相匹配的策略,則允許訪問;否則繼續查找/etc/hosts.deny文件,如果找到相匹配的策略,則拒絕訪問,如果這兩個文件中都沒有找到相匹配的策略,則允許訪問,這點倒是和網絡設備上的ACL策略不同。

舉個栗子:

現在只希望從IP地址爲61.63.65.67的主機或者位於192.168.2.0/24網段的主機訪問sshd服務,其他地址被拒絕,可以執行以下操作:

[root@localhost ~]# vim /etc/hosts.allow

sshd:61.63.65.67,192.168.2.

[root@localhost ~]# vim /etc/hosts.deny

sshd:ALL