一.搭建NFS服務

1.NFS服務搭建環境說明

NFS服務端:

IP:192.168.43.156

NFS客戶端:

IP:192.168.43.185

兩臺服務器都關閉防火牆及SElinux

systemctl stop firewalld.service

setenforce 02.NFS服務端搭建步驟

2.1 yum安裝NFS和RPC服務

yum install nfs-utils rpcbind -y2.2 動RPC服務和NFS服務

systemctl start rpcbind

systemctl start nfs

ps -ef|grep rpc

ps -ef|grep nfs

lsof -i:111

rpcinfo -p localhost2.3 設置開機自啓動並檢查

systemctl enable rpcbind

systemctl enable nfs

systemctl list-unit-files --type=service|grep "enabled"|egrep "rpcbind|nfs"2.4 創建共享目錄

mkdir /data

chown -R nfsnobody.nfsnobody /data

ls -ld /data2.5 配置共享/data目錄

cat>>/etc/exports<<EOF

#NFS server share directories

/data 192.168.43.156(rw,sync)

EOF

cat /etc/exports2.7 平滑重啓NFS服務並檢查服務

systemctl reload nfs

cat /var/lib/nfs/etab2.8 本地查看掛載目錄

showmount -e 192.168.43.1563、NFS客戶端搭建步驟

3.1 安裝NFS和RPC服務並檢查

yum install nfs-utils rpcbind -y3.2 啓動RPC服務(不需要啓動NFS服務,原因是不安裝NFS服務的話沒有showmount這個命令)

systemctl start rpcbind

ps -ef|grep rpc

lsof -i:1113.3 設置開機自啓動並檢查

systemctl enable rpcbind

systemctl list-unit-files --type=service|grep "enabled"|grep "rpcbind"3.4 檢查服務端的NFS掛載目錄是否OK

showmount -e 192.168.43.1563.5 掛載設置開機自動掛載

mount -t nfs 192.168.43.156:/data /mnt

echo "mount -t nfs 192.168.43.156:/data /mnt">>/etc/rc.local3.6 查看是否掛載成功

df -h二.windows設置通過NFS連接到Linux共享數據

1. 在linux下設置nfs數據共享

more /etc/exports 1.2 然後執行:

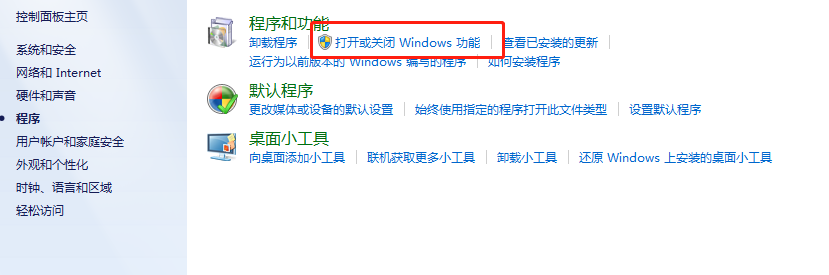

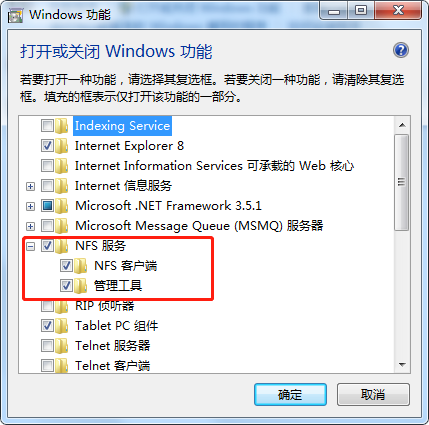

exportfs -av2.在win7下開啓nfs功能

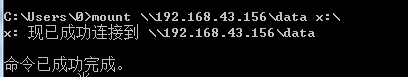

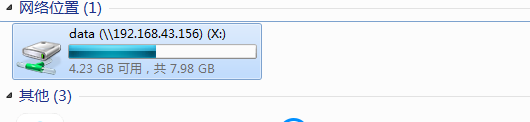

3.接着開始在win7進行掛載操作

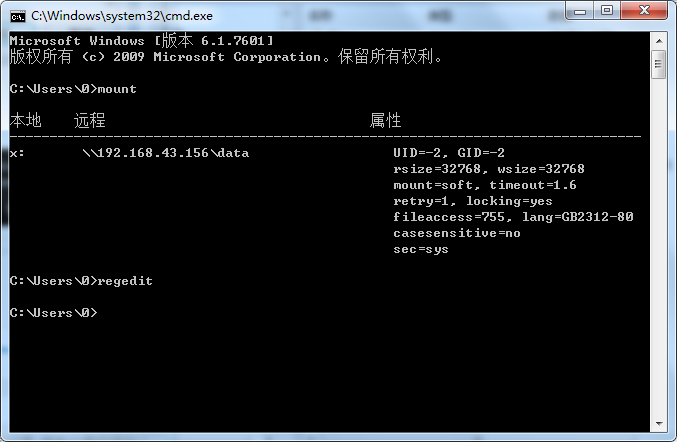

mount \\192.168.43.156\data x:\4.修改win7對nfs分區只讀屬性

Win7 NFS客戶端使用mount命令掛載NFS服務之後,文件系統對Win7只讀,無法寫入文件,無法新建文件夾,此時使用mount命令可以查看到如下狀態:

UID=-2在存儲設備上共享出來的NFS文件系統歸屬於root權限,無法修改該所屬用戶,Windows通過UID=-2的用戶去寫,寫不進去。

regedit

```(打開註冊表)

讓Win7在掛載NFS的時候將UID和GID改成0即可,

:打開註冊表:HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\ClientForNFS\CurrentVersion\Default,增加兩項:AnonymousUid,AnonymousGid,如圖:

#### 5.重啓計算機

#### 6..在cmd內輸入mount 查看屬性

#### 7.在x:盤下放置***程序

#### 8.用電腦自帶的殺毒軟件進行查殺

#### 9.查殺成功