DDOS全稱Distributed Denial of Service,中文叫做“分佈式拒絕服務”,就是利用大量合法的分佈式服務器對目標發送請求,從而導致正常合法用戶無法獲得服務。DDOS會耗盡網絡服務的資源,使服務器失去響應,爲實施下一步網絡***來做準備。比如用KaLi_Linux的hping3就可以很容易的實現DDOS***。

1. DDOS***的具體步驟

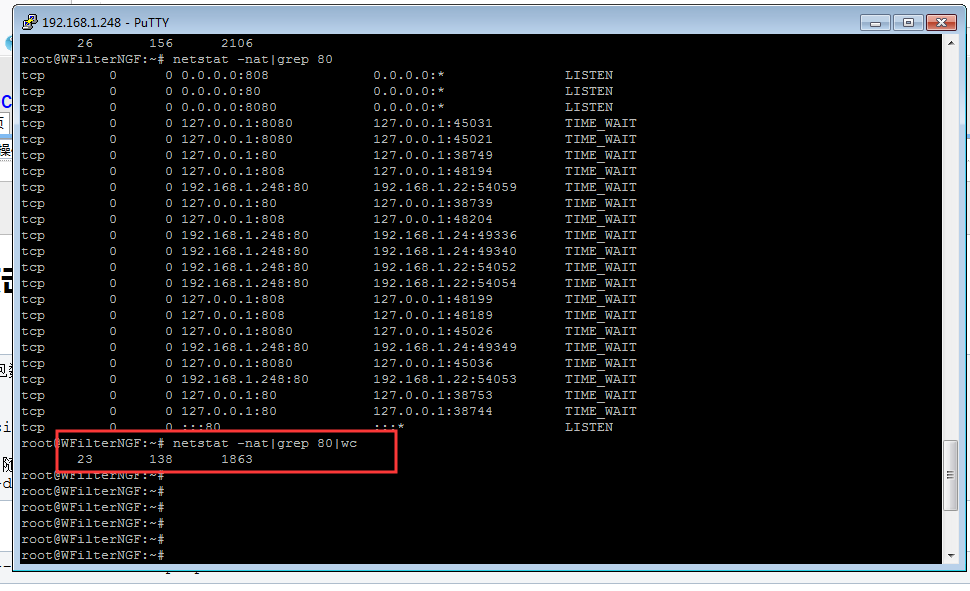

如圖,未受***時,netstat -nat可以查看到只有少量的網絡鏈接。

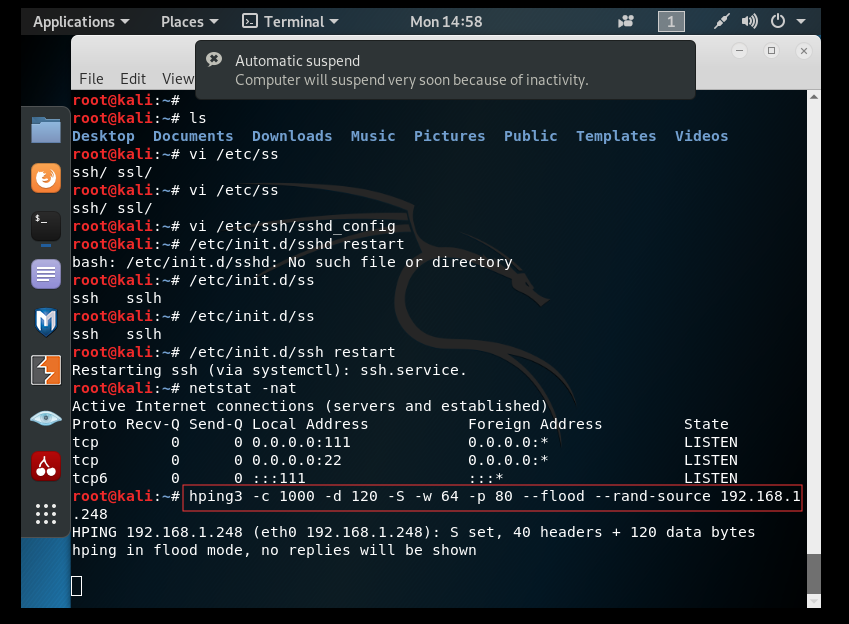

用KaLi Linux的hping3進行SYN Flood***。修改參數還可以進行UDP Flood和ICMP Flood***。

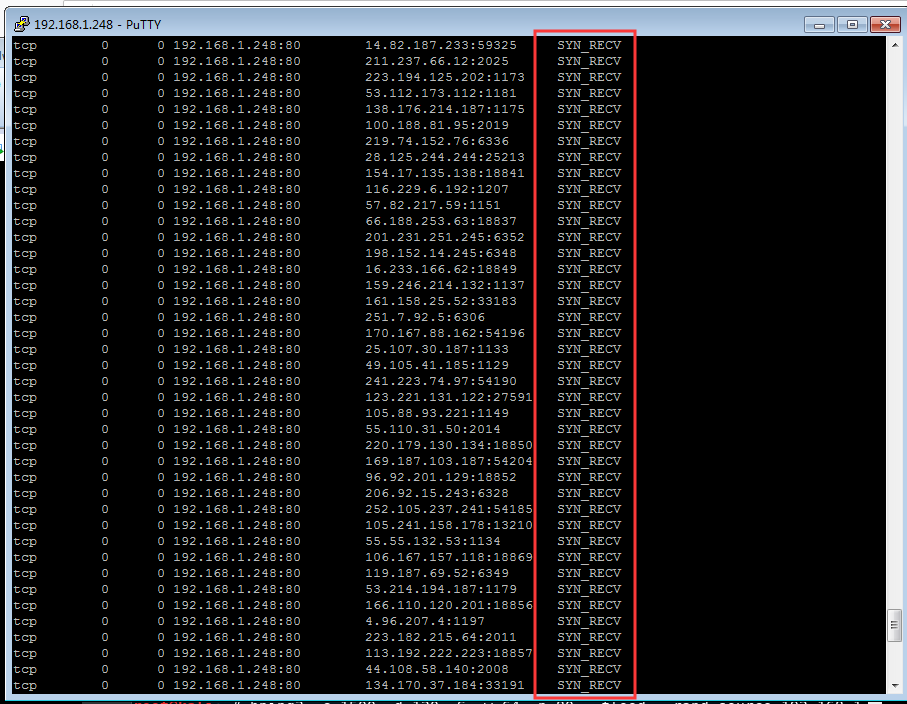

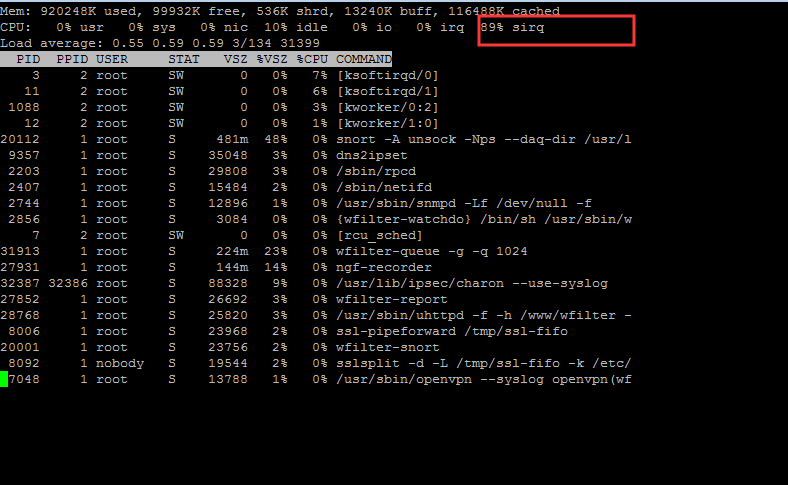

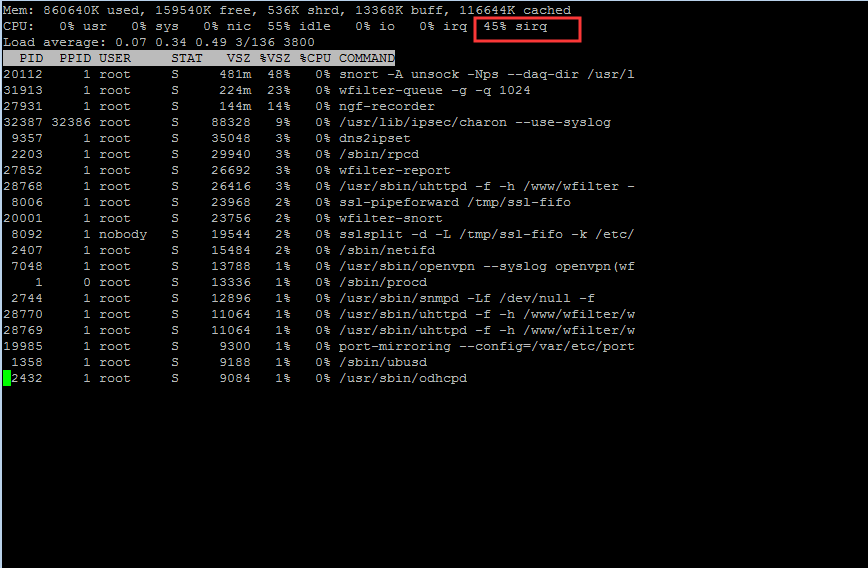

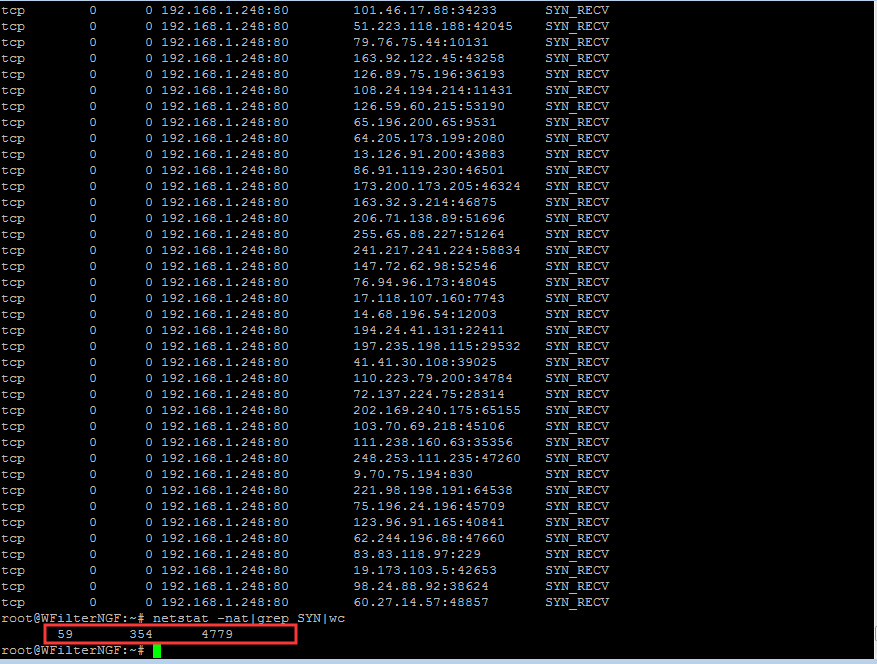

主機上用netstat查看,可以看到大量的SYN RECV狀態的連接,CPU耗用也很高。由於來源IP地址都是僞造的,而TCP SYN的超時時間至少需要30秒。這樣就可以消耗服務器的大量端口和網絡資源。

2. 如何防護DDOS***?

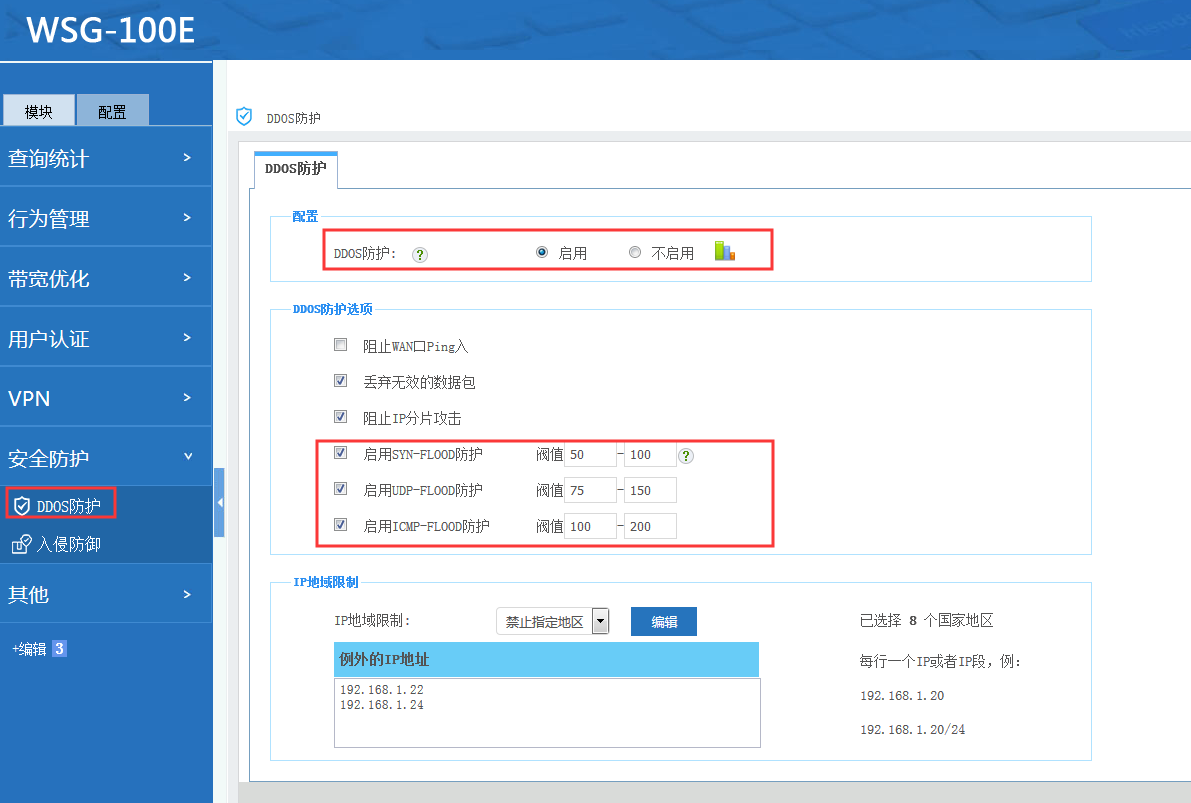

DDOS必須在網絡邊緣處進行防護,大部分的防火牆都有類似的功能。以我司的WSG上網行爲管理網關爲例,開啓“DDOS防護”即可進行有效的阻擋。如圖:

開啓DDOS防護後,SYN RECV的連接數大大減少,CPU的佔用也少很多。

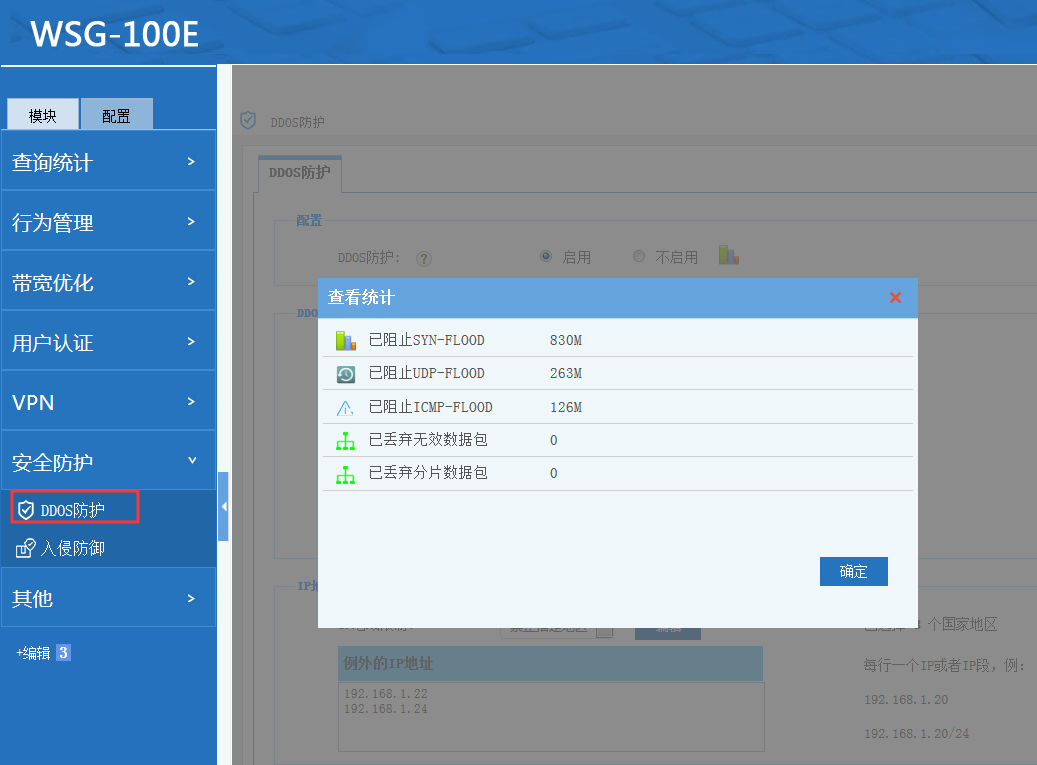

在WSG的“DDOS防護”中還可以看到防護的狀態統計。