您有三臺主機,分別爲物理機foudation0.example.com,及兩臺kvm虛擬機分別爲desktop0.example.com(172.25.0.10/24)及system0.example.com(172.25.0.11/24)。兩臺虛擬機網路和主機名已經配置好,均位於foudation0.example.com(172.25.0.0./24)域中。您的所有題目要求都將在兩臺虛擬機上完成。您可以通過物理機ssh登錄到兩臺虛擬機上進行操作。您沒有物理機的root用戶的任何權限,請不要修改任何物理機上的文件和配置,物理機爲普通用戶自動登錄。

考試服務器爲cla***oom.example.com(172.25.254.254/16),考試環境網絡爲example.com,所屬網段172.25.0.0/16,還有一個mytest.domain.com域,所屬網段172.17.10.0/24,此網段爲拒絕訪問網段。

注意:

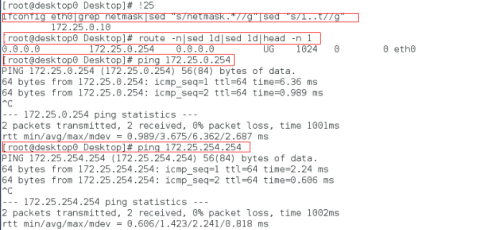

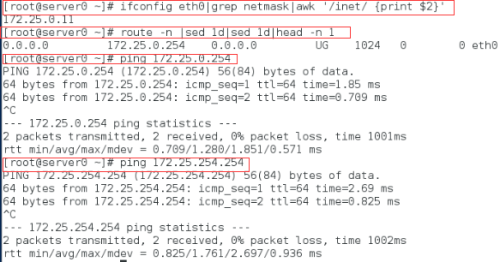

在服務器和客戶端上,執行下面劃紅線的幾個命令,可以正常顯示server0和desktop0的ip地址,測試到網關和相應的cla***oom主機是通的即可,這樣就沒必要進到server0或者desktop0裏重新設置ip地址

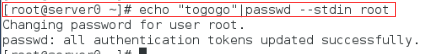

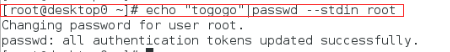

1、在Desktop0和Server0主機上默認的root密碼爲redhat,請將其改爲togogo。

在Server0和Desktop0上分別執行下圖劃紅線處的命令

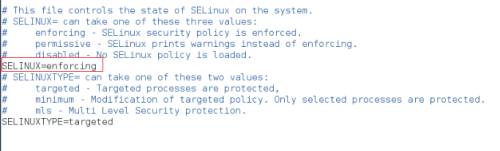

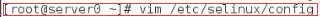

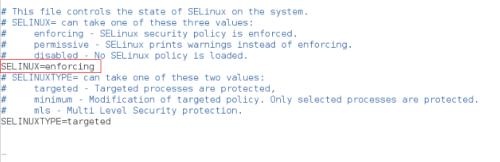

2、在Desktop0和Server0上selinux狀態未知,請將其設置爲enforcing狀態。

在Server0和Desktop0上執行vim /etc/selinux/config命令,把SELIUNX的狀態改爲enforcing,如下圖所示:

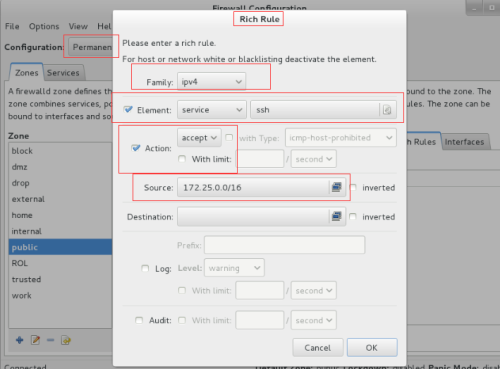

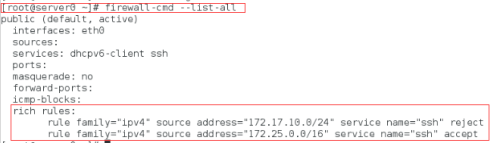

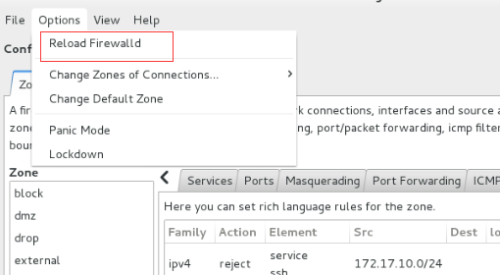

3、在Desktop0和Server0上分別設置防火牆規則,針對SSH:

a)允許example.com的域對Desktop0和Server0進行SSH

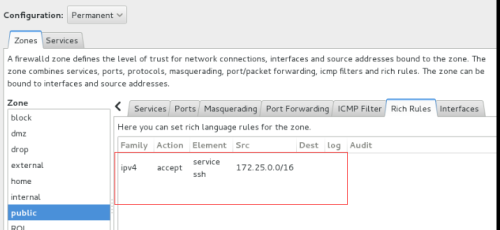

這裏就以Server0爲例,Desktop0上操作的方式是一樣的,具體的命令和添加後的效果如下圖紅框所示:

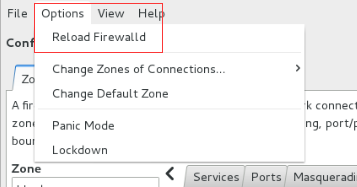

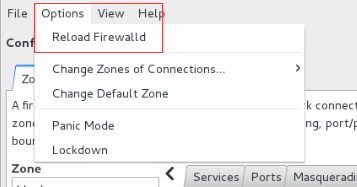

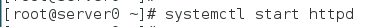

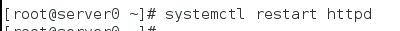

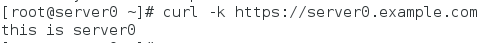

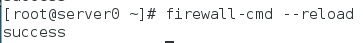

配置完重新加載下防火牆

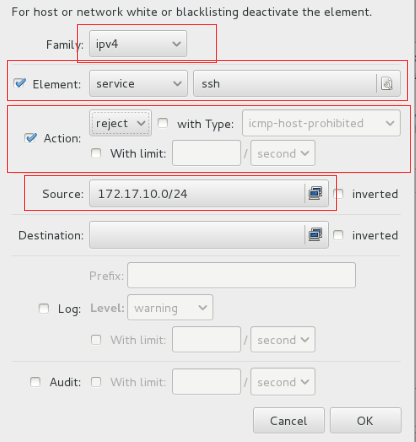

b)禁止mytest.domain.com的域對Desktop0和Server0進行SSH

配置完重新加載下防火牆

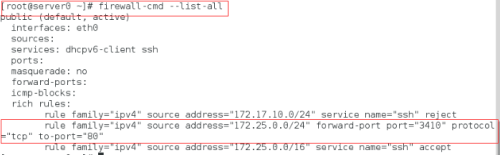

檢查下配置的防火牆規則是否生效

可以看到端口轉發規則已經生效

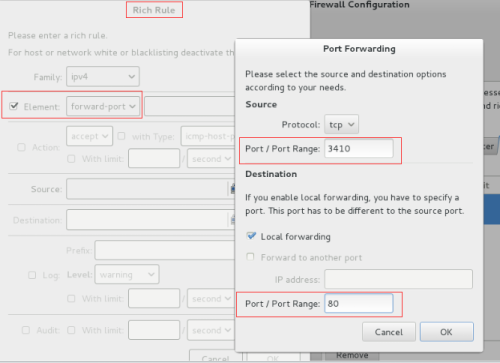

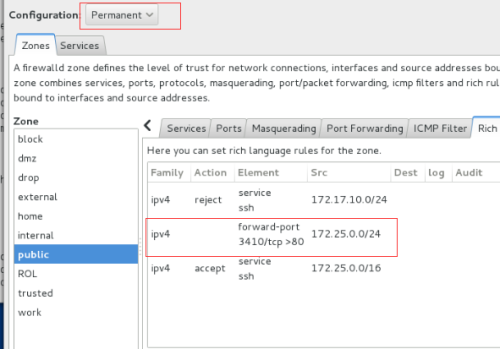

4、在Desktop0和Server0上設置端口轉發,將從foundation0.example.com域(172.25.0.0/24)發來的對本機3410端口的訪問請求轉發到本地80端口

這裏就以Server0爲例,Desktop0上操作的方式是一樣的,具體的命令和添加後的效果如下圖紅框所示:

配置完重新加載下防火牆

檢查下配置的防火牆規則是否生效

可以看到端口轉發規則已經生效

5、在Desktop0上給ens7設置靜態ipv4和ipv6地址:

a) ipv4 address : 192.168.0.100/24

b) ipv6 address :fddb:fe2a:ab1e::c0a8:65/64 gateway: fddb:fe2a:ab1e::c0a8:00fe/64

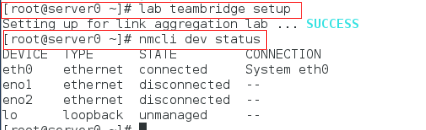

6、在Server0上做端口綁定,使用team0將ens7和ens8接口綁定

a)要求在任意一個成員接口down的情況下team0口保持正常使用。

b)ipv4和ipv6地址配置如下

ipv4 address : 192.168.0.101/24

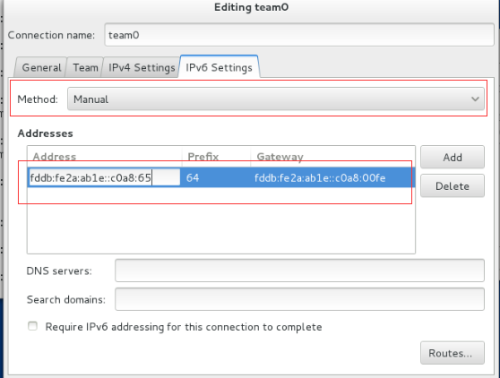

ipv6 address : fddb:fe2a:ab1e::c0a8:65/64 gateway : fddb:fe2a:ab1e::c0a8:00fe/64

注意:因爲5、6兩題的環境都是差不多的,所以我這裏只做第6題了。

先執行lab teambridge setup命令安裝兩塊網卡,然後查看設備狀態,可以看到新安裝的兩塊網卡,eno1和eno2

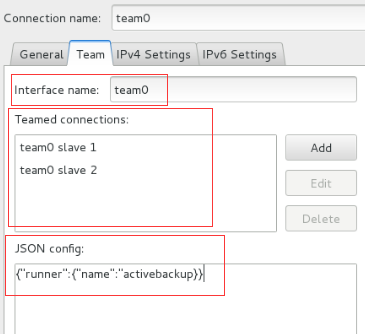

執行nm-connection-editor命令,打開網卡編輯頁面,添加方框裏所示的幾項

添加team0上的兩塊網卡,並做team的策略

配置IPV4

配置IPV6

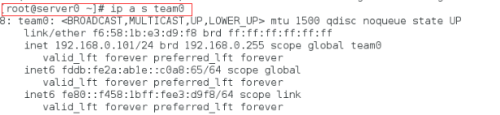

查看配置的team0

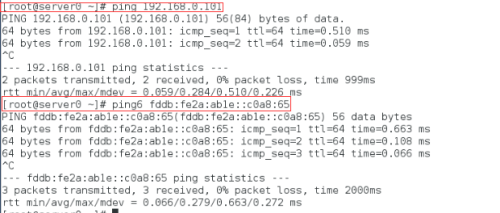

ping檢測IPV4和IPV6都是通的,說明配置正常

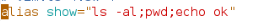

7、在Server0上自定義一個命令,要求開機所有用戶登陸後執行show等同於執行”ls -al;pwd;echo ok”

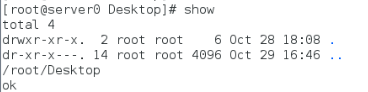

8、在Server0上建立一個null client的電子郵件服務,要求將收到的郵件路由到smtp0.example.com上。只處理Server0本地用戶的郵件,所有發送的郵件發送方的後綴皆爲desktop0.example.com。給Sderver0本地用戶student發送郵件後,在Desktop0主機上測試student用戶是否收到郵件。

參考下面的該文件

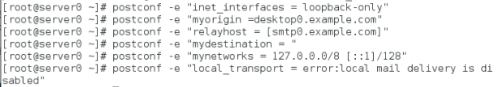

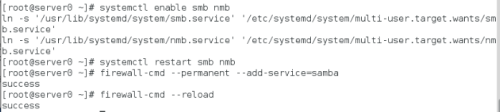

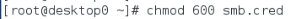

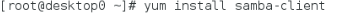

9、在Server0上創建samba共享

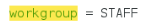

a)要求在工作組STAFF中,

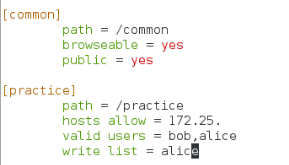

b)本地 /common目錄設置爲common共享,該共享爲可瀏覽,要求所有人可見。

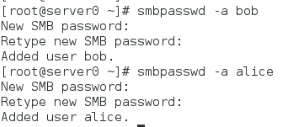

c)創建一個samba用戶bob,samba密碼爲postroll

d)創建一個samba用戶alice, samba密碼爲postroll

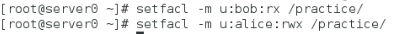

e)本地/practice 目錄設置爲practice共享,只允許example.com的域內用戶訪問, 要求bob用戶以只讀的方式訪問該目錄,alice可以用讀寫的方式來訪問該目錄。

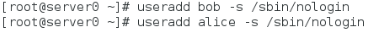

useradd bob

useradd alice

semanage fcontext -a -t samba_share_t '/practice(/.*)?'

restorecon -vvFR /practice/

browseable = yes

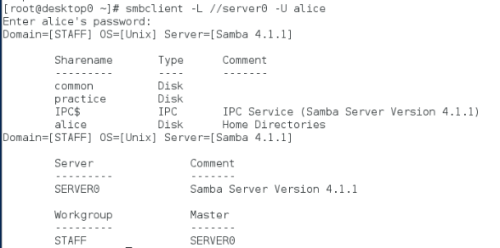

cifscreds add -u alice 172.25.0.11

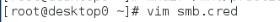

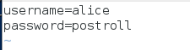

10、Samba多用戶設置

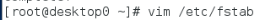

a)在Desktop0上,要求通過smb多用戶的方式將共享目錄practice掛載到/mnt/practice上。要求在對該共享目錄掛載時,以alice的身份進行操作,密碼爲postroll。要求每次開機該共享目錄可以自動掛載

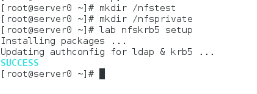

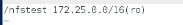

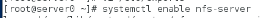

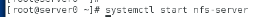

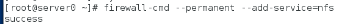

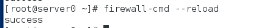

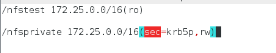

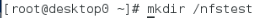

11、配置NFS導出共享目錄

a)在Server0上,要求共享目錄/nfstest,僅允許example.com域主機能以只讀的方式訪問目標服務器

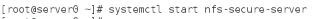

b)在Server0上,共享目錄/nfsprivate,僅允許example.com域可以訪問,域內主機擁有讀寫功能,並且使用Kerboers安全認證。驗證所有文件使用

http://cla***oom.example.com/pub/keytabs/server0.keytab。

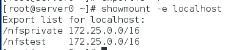

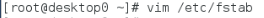

server0:

desktop0:

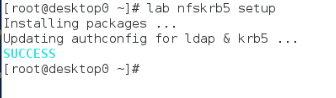

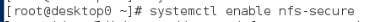

12、NFS Kerberos安全掛接

a)Desktop0上使用krb5p來對Server0上NFS共享/nfsprivate目錄的共享進行安全認證,驗證所有文件使用http://cla***oom.example.com/pub/keytabs/desktopX.keytab。

b)要求每次開機都能自動掛載。

server0:

desktop0:

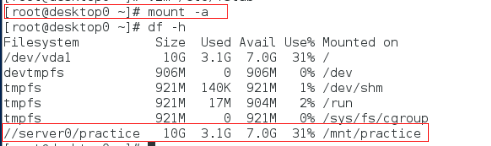

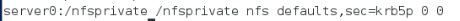

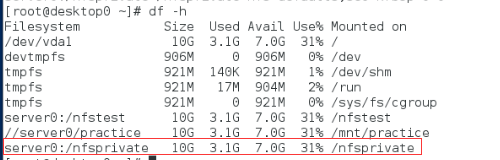

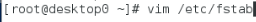

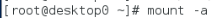

13、NFS客戶端掛載

a)在Desktop0上,要求將Serber0上共享的/nfstest目錄掛接在本地/nfstest

b)要求每次開機都能自動掛載。

desktop0:

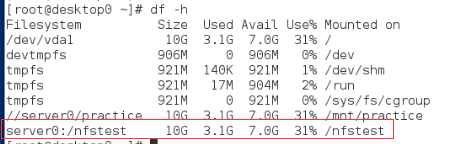

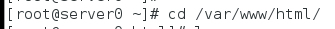

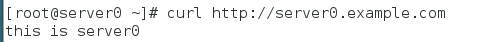

14、配置Web服務提供用戶訪問

a)請在Server0上搭建一個域名爲server0.example.com的web服務器其主目錄位置隨意,下載http://cla***oom.example.com/pub/html/server0.html到網站的家目錄,並更改命名爲index.html,請勿修改網頁內容。

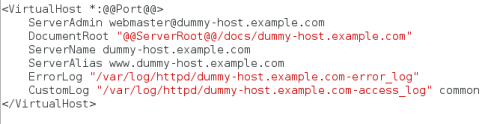

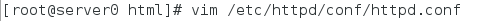

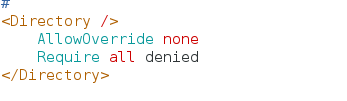

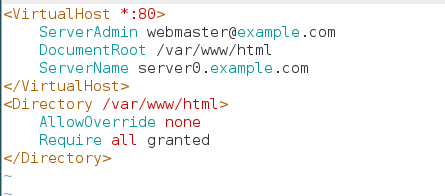

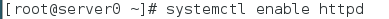

把appche配置文件改成如下所示:

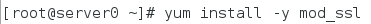

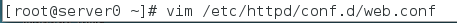

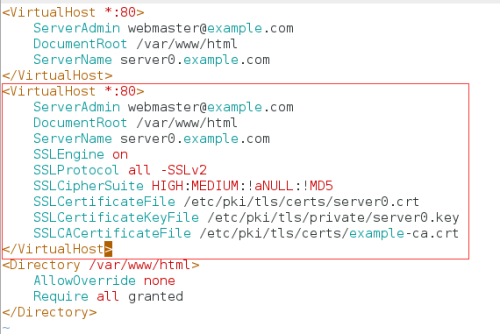

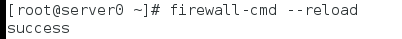

15、配置基於SSL的WEB加密訪問服務器

a)請在Server0上針對server0.example.com網站開啓ssl功能,請從http://cla***oom.example.com/pub/tls/處下載server0.crt、example-ca.crt、server0.key三個證書文件到你本地的合適的目錄下。

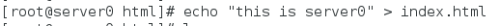

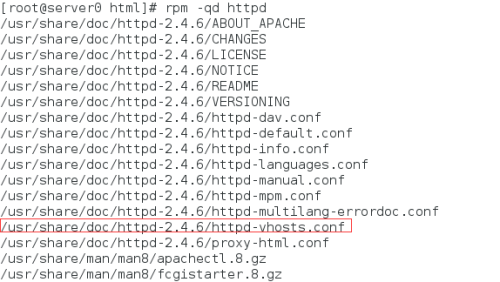

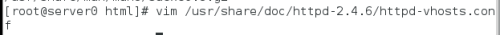

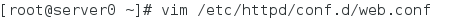

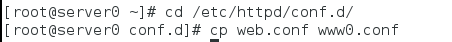

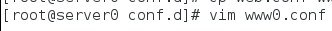

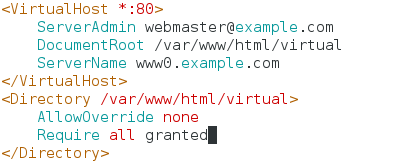

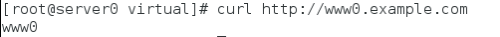

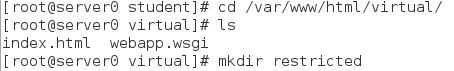

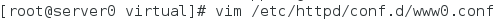

16、配置WEB虛擬主機

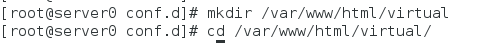

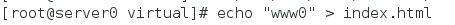

a)請在Server0上搭建一臺虛擬主機使用域名www0.example.com(域名解析已由cla***oom.example.com上做好)該服務器的家目錄在/var/www/html/virtual。頁面文件從http://cla***oom.example.com/pub/html/www0.html下載到/var/www/html/virtual下,更名爲index.html,網頁內容請勿修改,要求原物理主機可以繼續訪問。

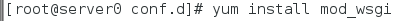

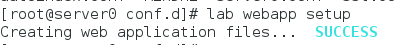

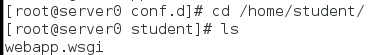

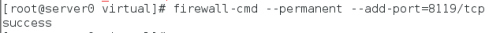

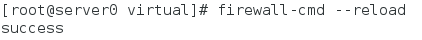

17、配置WEB動態服務

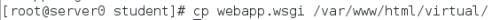

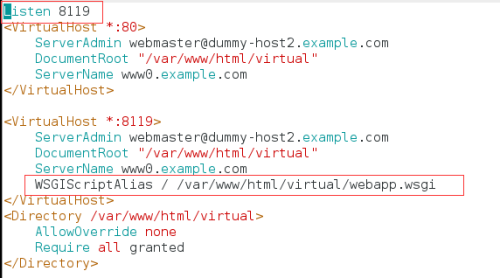

a)針對www0.example.com監聽8119端口開啓動態頁面的訪問功能,從http://cla***oom.example.com/pub/處下載webapp.wsgi進行使用。

18、配置WEB訪問權限

在www0.example.com網站的根目錄創建restricted目錄。下載http://cla***oom.example.com/pub/html/restricted.html到restricted目錄,改爲index.html,請不要修改文件的內容。要求僅desktop0主機才能訪問該頁面。其它主機拒絕訪問。

<Directory /var/www/html/virtual/restricted>

Require ip 172.25.0.10

</Directory>

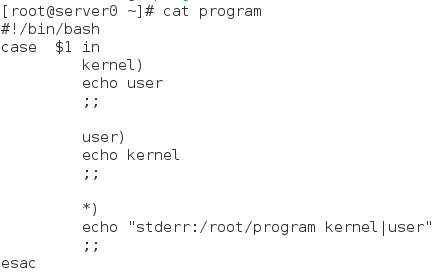

19、按要求在Server0上編寫腳本

a)腳本1

編寫一個位於/root/program的shell腳本,按照以下要求:

當執行/root/program kernel時,終端顯示user。

當執行/root/program user時,終端顯示kernel。

當僅執行/root/program 而不加參數,或加入其他非kernel或user的參數時,終端顯示出標準的錯誤輸出stderr:

/root/program kernel|user

b)腳本2

編寫一個位於/root/createuser的創建用戶的腳本,要求如下:

該腳本要求制定一個參數文件,以向腳本提供所需創建的用戶名單。參數文件範例在http://cla***oom.example.com/pub/scriptfile.txt

如腳本運行時未制定參數,則顯示Usage:/root/createuser。

如參數文件存在,將依照其內部批量創建用戶,要求通過該腳本所創建的用戶的shell爲/bin/false。用戶密碼設置爲thuctive。

#!/bin/bash

file="scriptfile.txt"

if [ $# -eq 0];then

echo "Usage:/root/createuser"

exit

fi

if [ $1 == $file ];then

for i in $(cat $file)

do

id $i &>/dev/null

if [ $? -ne 0 ];then

useradd $i -s /bin/false

echo "thuctive"|passwd --stdin $i

else

echo "$i is exist!"

fi

done

else

echo "$file is not exist!"

fi

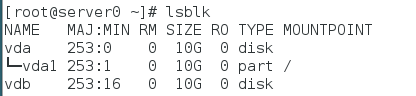

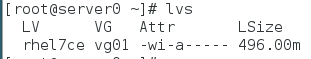

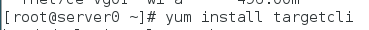

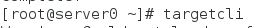

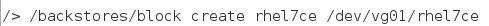

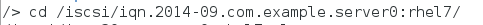

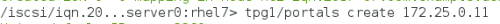

20、配置塊設備ISCSI存儲導出服務

a)請在server0主機上搭建一個名爲iqn.2014-09.com.example.serverX:rhel7的iscsi共享,將500M的邏輯卷rhel7ce使用iscsi共享出去,要求僅desktopX主機訪問該共享。

server0:

systemctl enable target.service

systemctl start target.service

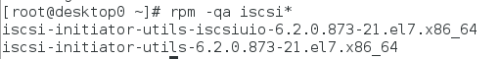

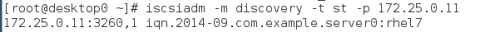

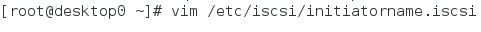

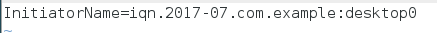

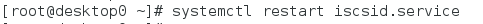

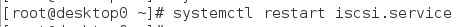

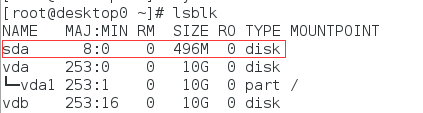

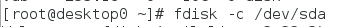

21、配置塊設備ISCSI客戶掛接

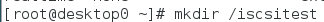

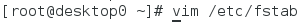

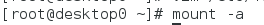

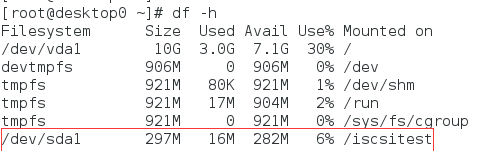

a)在desktop0主機上連接並登陸該共享,之後對導入的共享iscsi磁盤創建一個300M的分區,格式化爲xfs文件系統。並將其掛載到本機的/iscsitest目錄。該掛載在下次啓動計算機時自動生效。

desktop0:

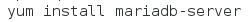

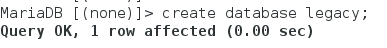

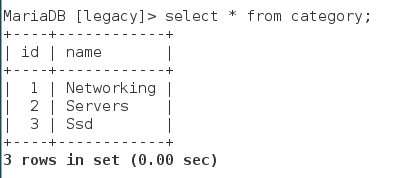

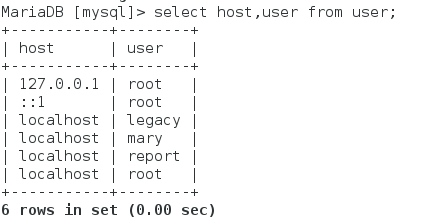

22、在Server0上配置數據庫MariaDB服務

a)搭建MariaDB要求僅localhost用戶可以登錄mariadb並訪問服務。

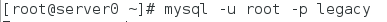

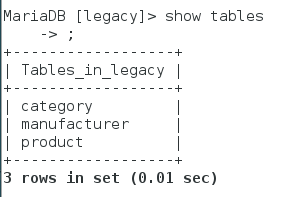

b)MariaDB用戶root設置其密碼爲UpLookissingwolf。將http://cla***oom.example.com/pub/mariadb.dmp文件下載將並恢復legacy庫

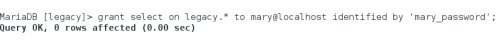

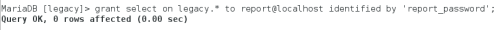

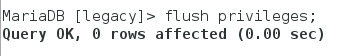

c)按以下要求設置數據庫訪問用戶

| 用戶名 | 密碼 | 權限 |

| mary | mary_password | 對legacy數據庫所有數據有選擇操作權限 |

| legacy | legacy_password | 對legacy數據庫所有表有選擇、插入、更新和刪除操作權限 |

| report | report_password | 對legacy數據庫所有數據有選擇操作權限 |

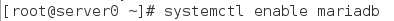

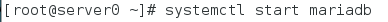

server0:

systemctl enable mariadb.service

systemctl start mariadb.service