Win2008R2 做Radius 服務器 Cisco 設備篇

最近公司準備改用Radius作爲cisco設備的驗證服務器,出於好奇,自己先搭配一個Radius服務器做測試。最開始我用的是Tekradius這個服務器,做認證是沒有問題,但是在做授權的時候,怎麼都不能得到privilege15的權限,研究了好久都沒有成功,暫時放一邊。然後我改用Win2008R2的NPS來作爲Radius服務器,認證和授權都成功了。

首先安裝好Win2008R2,在”服務器管理器”添加新的角色,選“網絡策略和訪問服務”,只選擇”網絡策略服務器(NetworkPolicy Server)”就可以了。

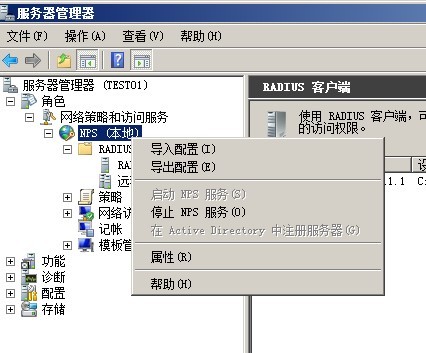

然後設置NPS,因爲我測試的環境沒有建域,所以在右擊NPS的“在AD中註冊服務器”是灰色的,如果在域環境使用,需要先註冊一下,默認是不自動註冊的。

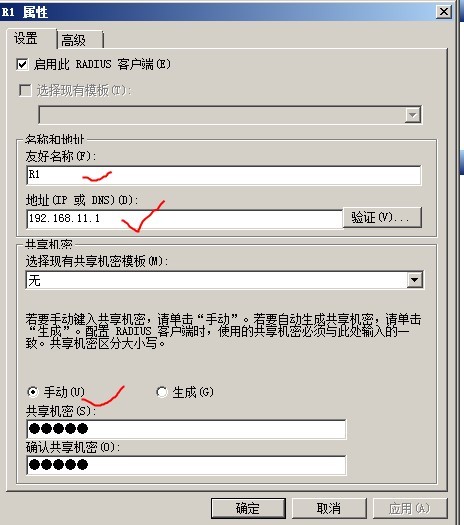

第一步我們先加入Raidus的客服端,也就是cisco設備。點開“Radius客服端和服務器”,選擇“Radius客服端”,點擊右邊菜單欄的“新建”,然後輸入以下信息,共享機密是和cisco設備建立連接的密碼,可以隨便設。

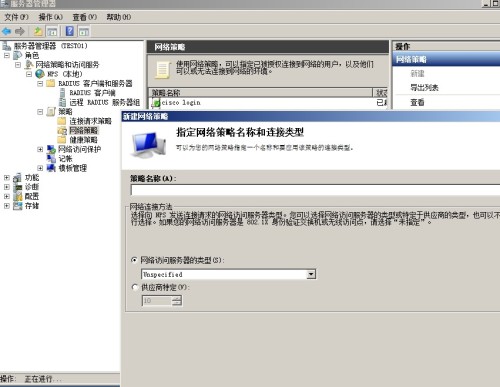

第二步建立認證和授權的策略,點開“策略”,右擊“網絡策略”,選擇“新建”,雖然輸入一個名字,點下一步,

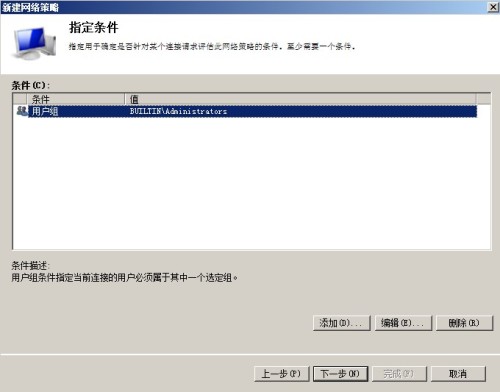

在"指定條件"這裏,我是用本地的用戶組作爲條件,點擊“添加”,選“用戶組”,這裏是輸入本地的administrators,確定後下一步

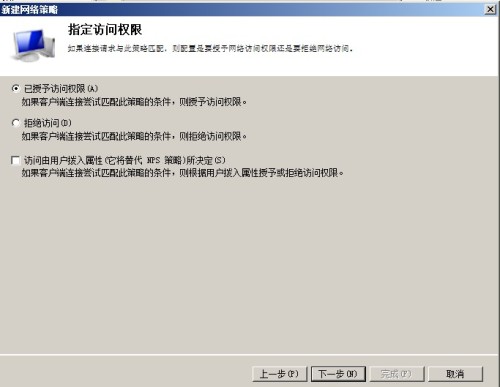

在“指定訪問權限”這,直接下一步,

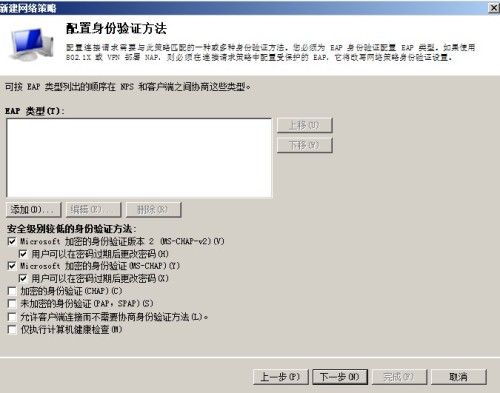

“配置身份驗證方法”,要勾上“未加密身份認證”,點下一步

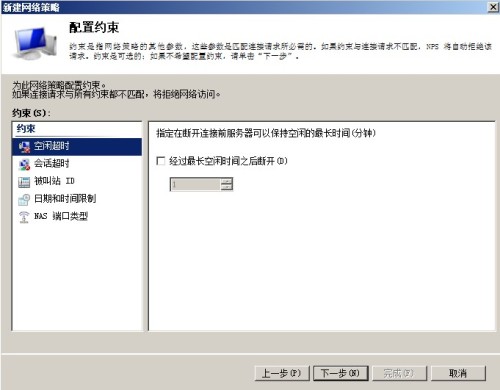

配置約束,繼續偷懶,下一步

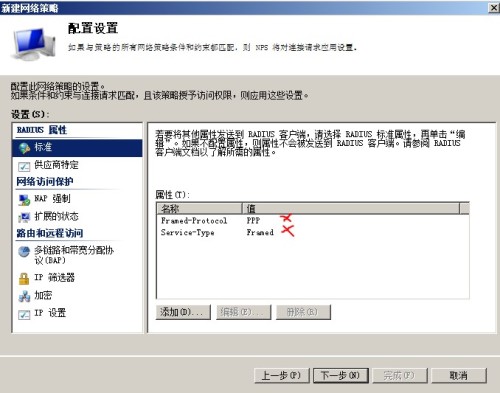

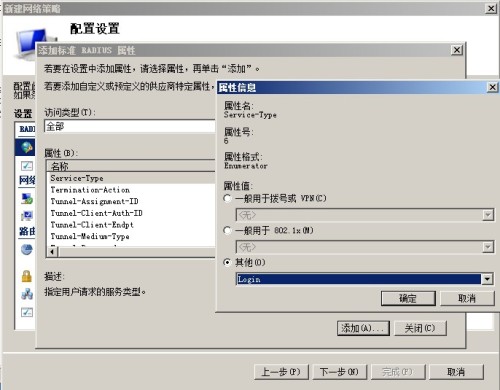

”配置設置“,這個頁面中的RADIUS屬性設置是關鍵,點擊”標準“,把默認的2個屬性刪掉,

然後添加service-type, 在”其它”那選擇Login

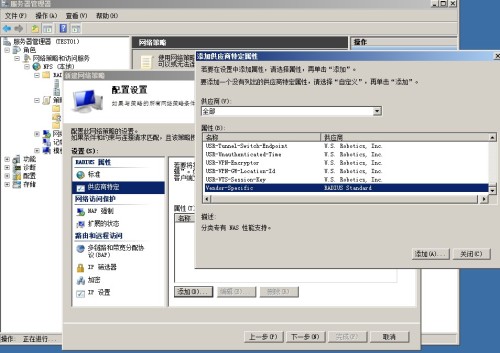

點擊”供應商特定“設置授權,點擊“添加”,選擇Vendors-specific點添加

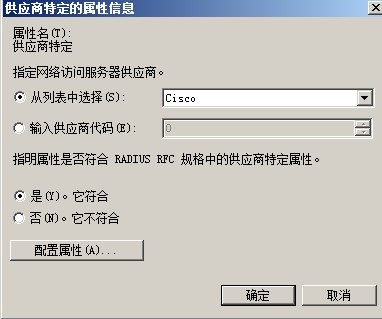

彈出屬性信息的界面,選擇Cisco,然後點擊“配置屬性”

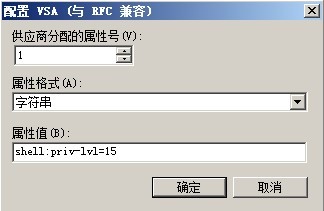

配置VSA,屬性號:1,屬性格式:字符串,設置值:shell:priv-lvl=15

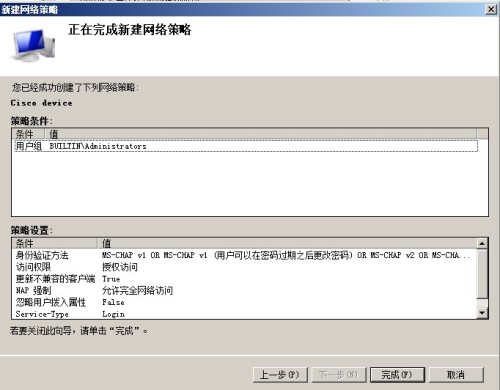

設置完後,點擊下一步,會出現彙總信息,然後點擊完成。NPS設置完成。

最後在cisco設備上配置AAA命令,

aaa new-model 開啓aaa模式

以下命令是做本地保護的,強烈建議做console口的線路保護

aaa authentication login NOAUTHEN none 保護-不認證

aaa authorization exec NOAUTHOR none 保護-不授權

aaa authorization console

line console 0 本地線路的保護

login authenticationNOAUTHEN 設定對CON口不進行認證,保留最後一個進入的方法,以防萬一

authorization execNOAUTHOR 建議配置,但最好配置上

aaa authentication login default group radius local // login認證,首先通過radius服務器,其次是local

aaa authorization exec default group radius local // 授權認證,首先通過radius服務器,其次是local

line vty 0 4 // telnet 的認證授權

login authenticationdefault

authorization execdefault

radius-server host 192.168.11.10 auth-port 1812 acct-port 1813 keycisco //配置radius服務器,key就是剛纔設置的共享機密。