引子:

最近研究算法上癮了,也分析了一些最新的惡意軟件(後續更),今早瀏覽樣本的時候發現一款老病毒,大體分析了一下,還算有趣所以簡單分享一下。

病毒分析:

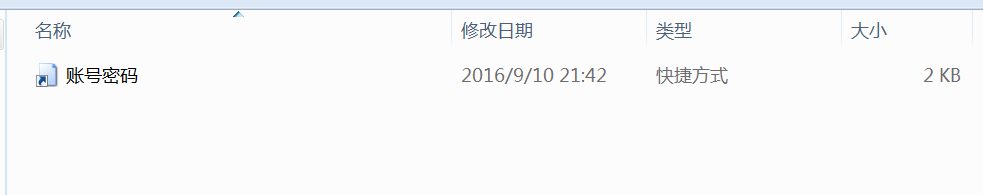

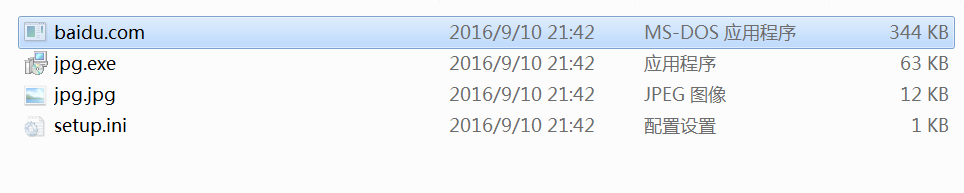

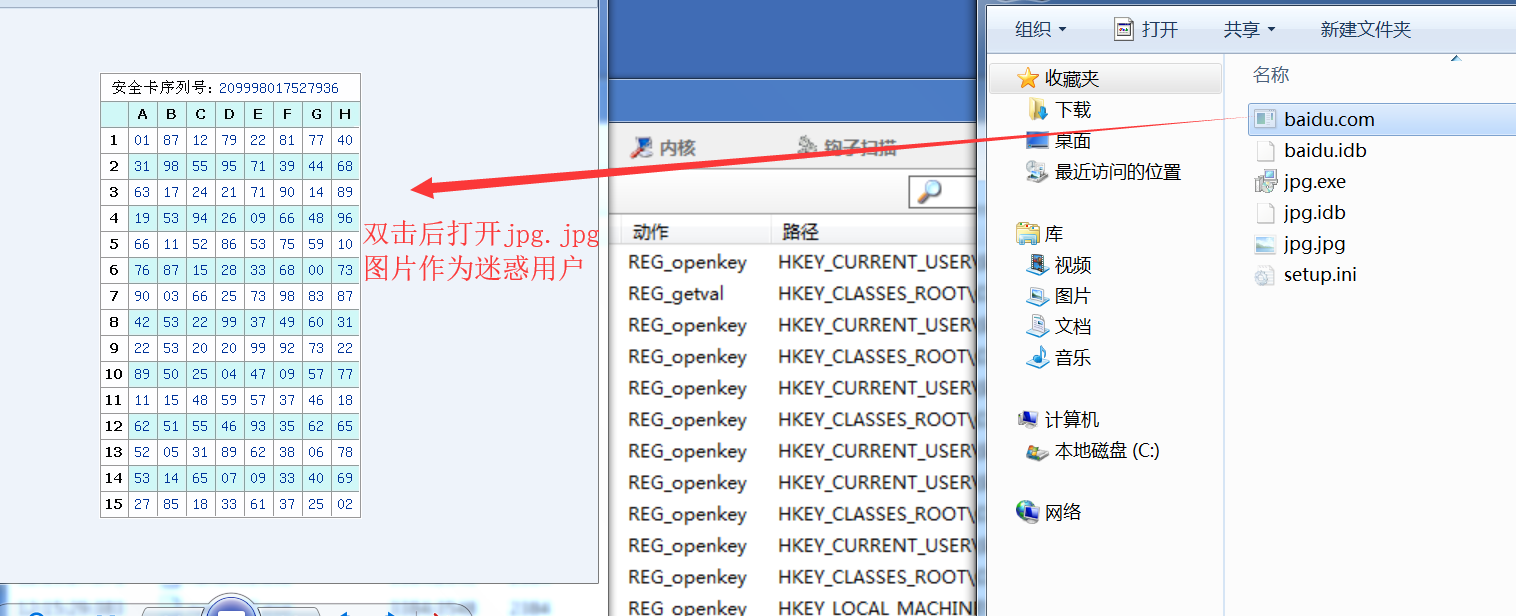

1、解壓樣本後,只發現了一個鏈接??鏈接名叫賬號密碼,我第一次看到竟然雙擊了(其實知道有隱藏文件,習慣性的操作很可怕),雙擊後感覺就中招了,如下所示:

圖片一:樣本

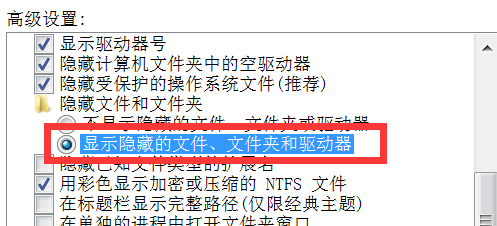

2、右擊查看一下鏈接屬性及鏈接位置,發現是一個該文件夾下vb腳本的快捷方式,調整一下文件夾顯示屬性:

圖片二:VBS

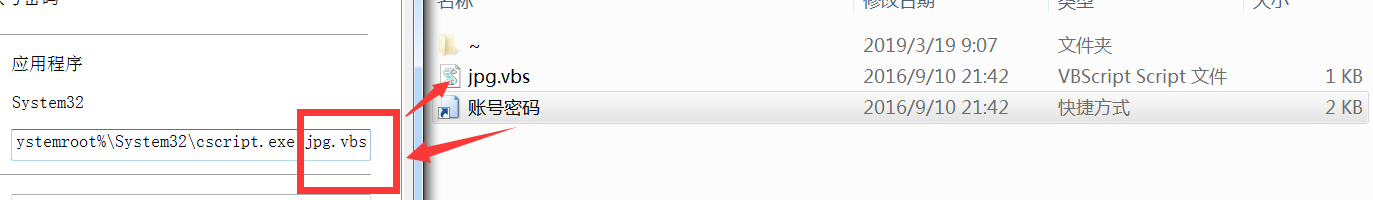

3、用010打開.vbs來看一下代碼,如下所示:

圖片三:隱式執行

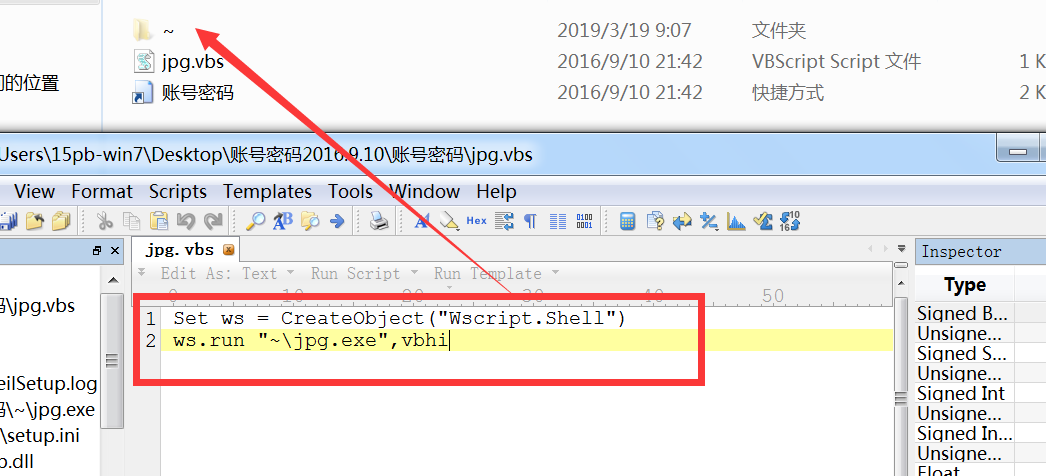

4、利用shell執行了~\jpg.exe,打開文件夾繼續跟中一下,如下所示:

圖片四:隱士文件夾

5、文件夾中有jpg.jpg圖片,還有.ini初始化文件,怎麼下手分析?Shell對象執行了jpg.exe,那麼靜態分析,不過先看一下jpg圖片與.ini數據,如下所示:

圖片五:數據查看

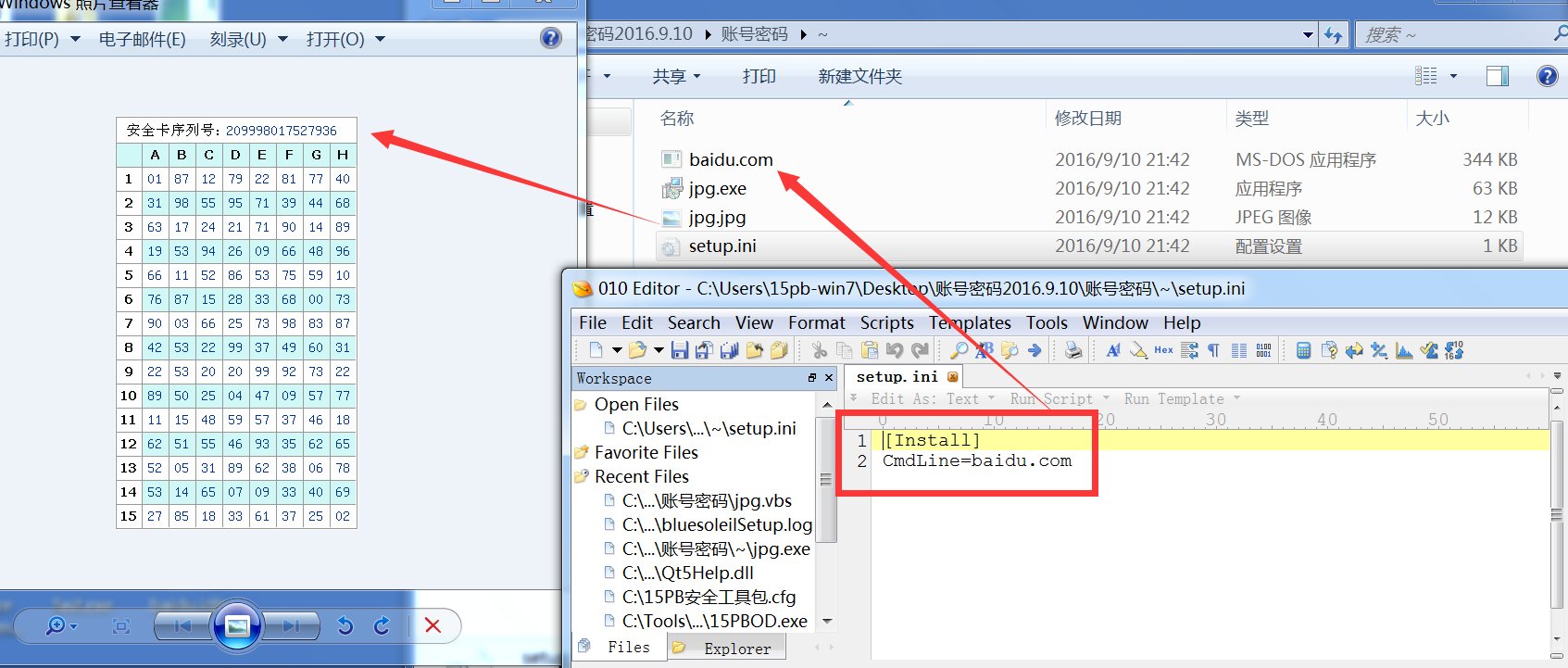

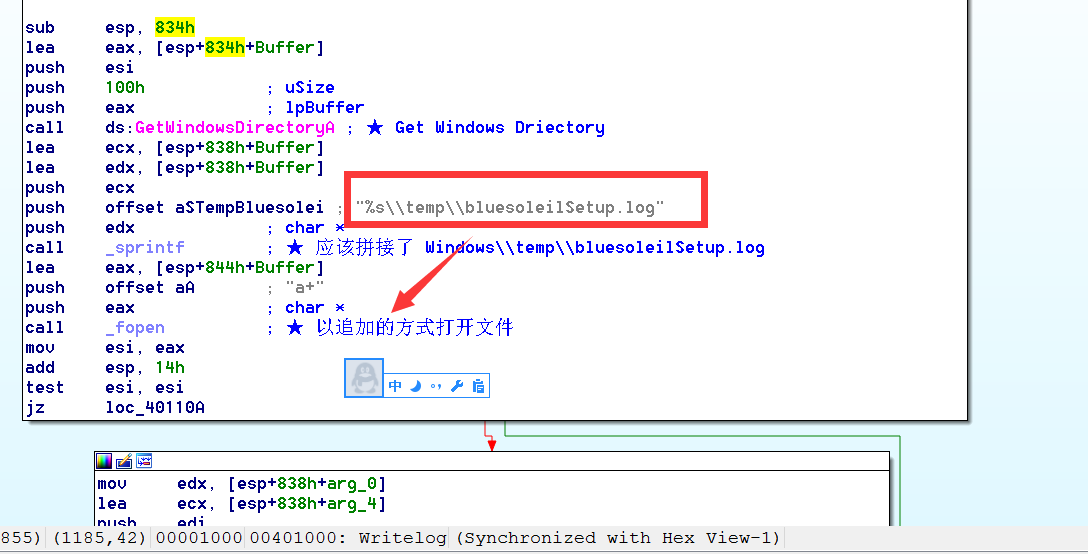

6、IDA中靜態觀察一下jpg.exe安裝程序,如下所示:

圖片六:jpg.exe

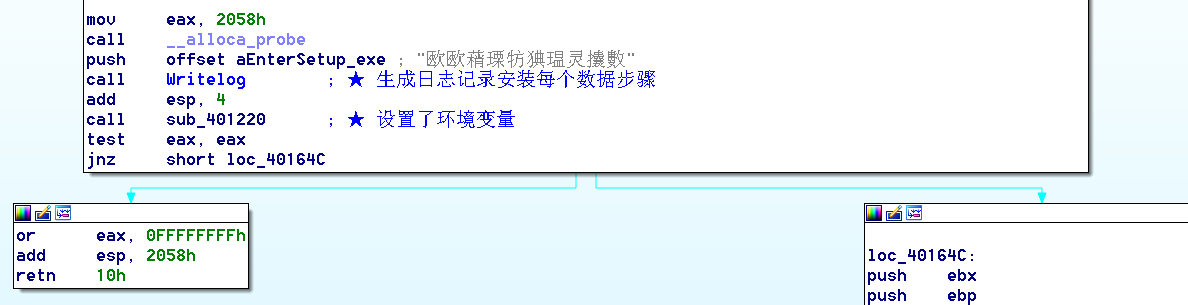

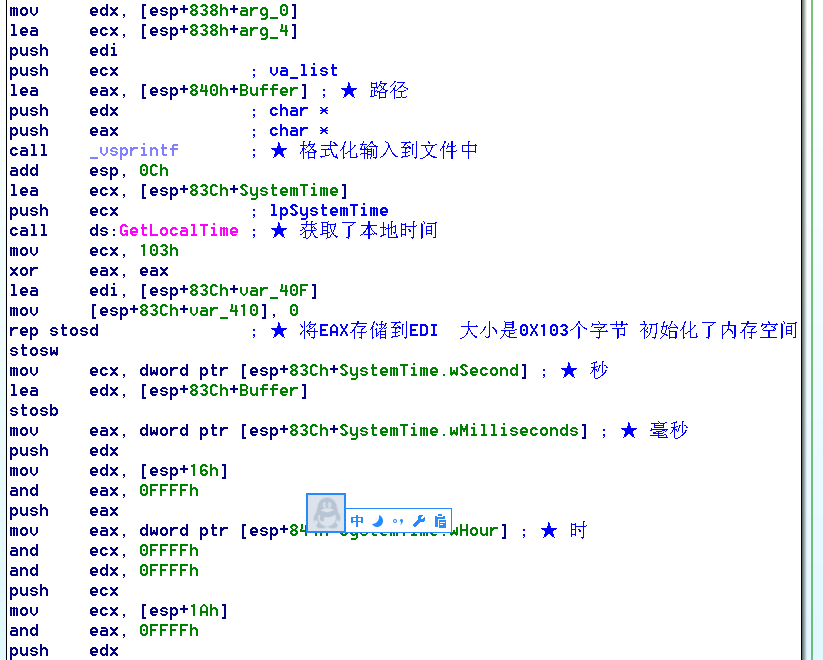

7、因爲是分析過了,所以函數名稱已改成WriteLog,進入函數分析一下:

圖片七:追加(創建)日誌

8、日期格式化輸出,寫入文件,如下所示:

圖片八:C標準文件流

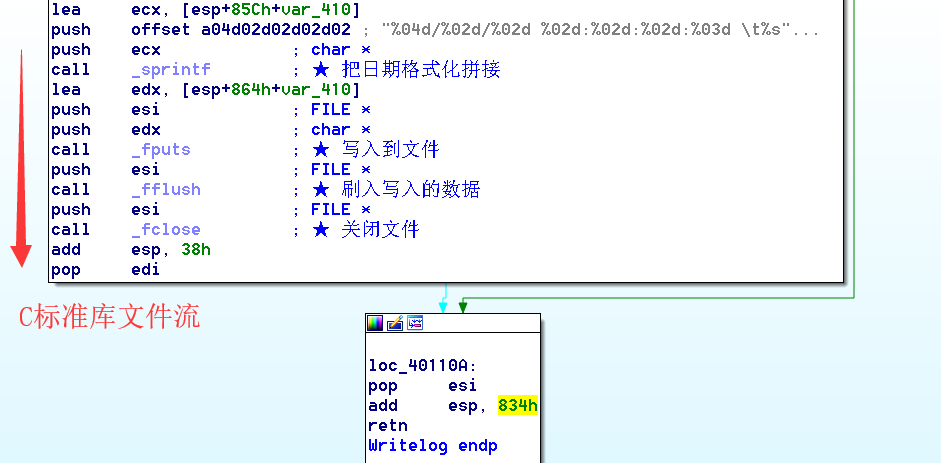

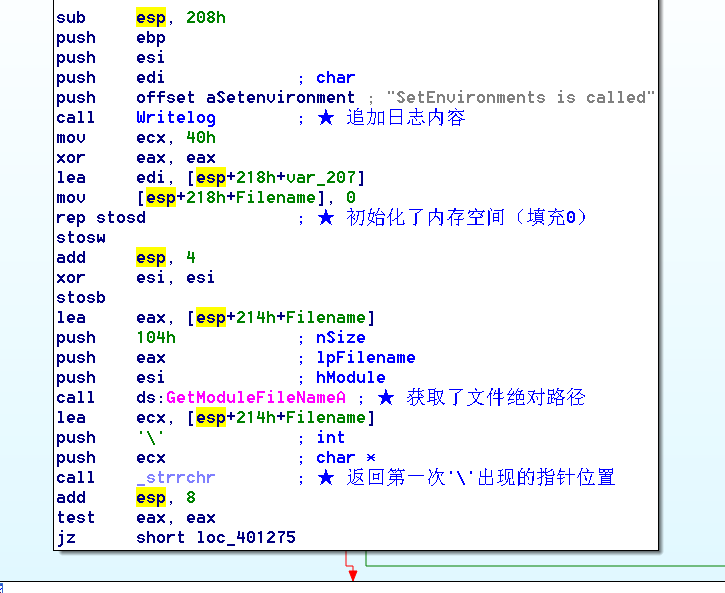

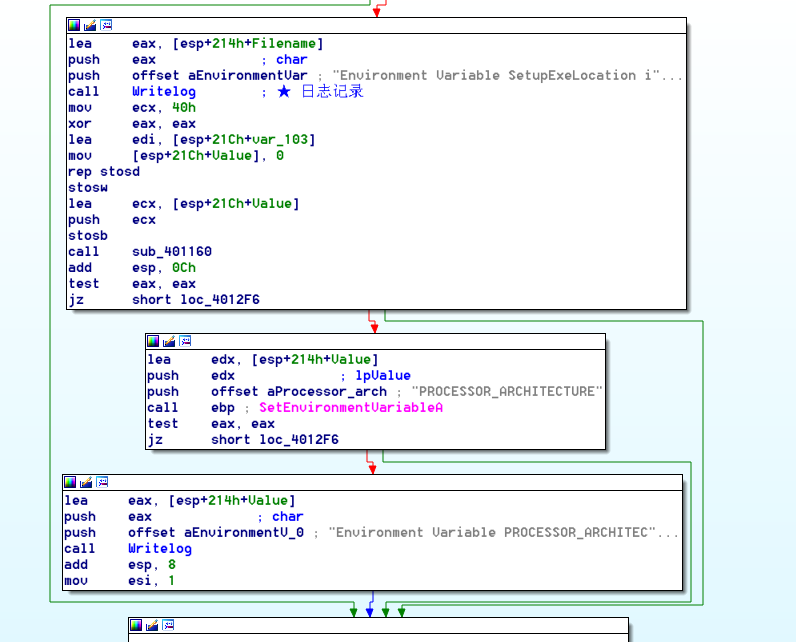

9、然後設置了環境變量等屬性,如下所示:

圖片九:環境屬性

10、分享一段彙編代碼,memset的彙編原理,從彙編來看,真的是高效率(論時效)如下:

xor eax, eax

lea edi, [esp+21Ch+var_103]

mov [esp+21Ch+Value], 0

rep stosd

stosw來看rep stos這條指令,如下所示:

| 操作碼 | 指令 | 詳細 |

|---|---|---|

| F3 AA | REP STOS m8 | 使用 AL 填寫位於 ES:[(E)DI] 的 (E)CX 個字節 |

| F3 AB | REP STOS m16 | 使用 AX 填寫位於 ES:[(E)DI] 的 (E)CX 個字 |

| F3 AB | REP STOS m32 | 使用 EAX 填寫位於 ES:[(E)DI] 的 (E)CX 個雙字 |

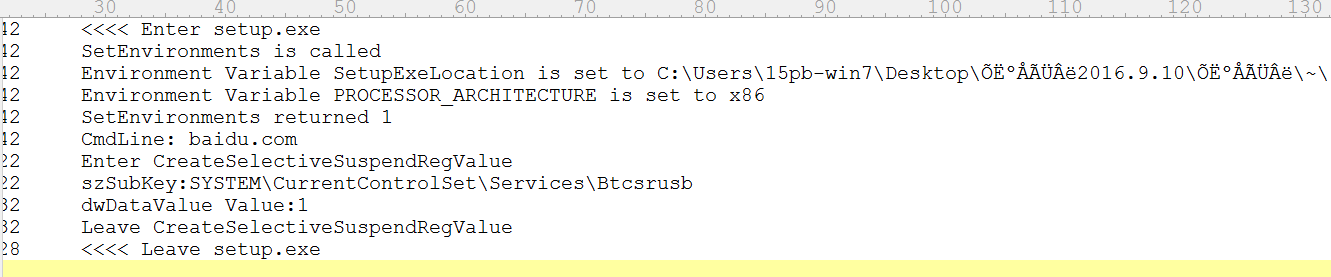

11、IDA整體瀏覽了一下,發現每一個操作都會有詳細的日誌記錄,而且以Entry -- Leave爲完成標誌,日誌記錄如下:

圖片十:日誌記錄

解析整個流程如下:

1、進入Setup.exe安裝

2、調用了SetEnvironment

3、環境變量SetupExeLocation設置爲C:\Users\15pb-win7\Desktop\當前路徑

4、環境變量PROCESSOR_ARCHITECTURE設置爲x86

5、SetEnvironments返回1成功

6、CmdLine:baidu.com 文件名稱

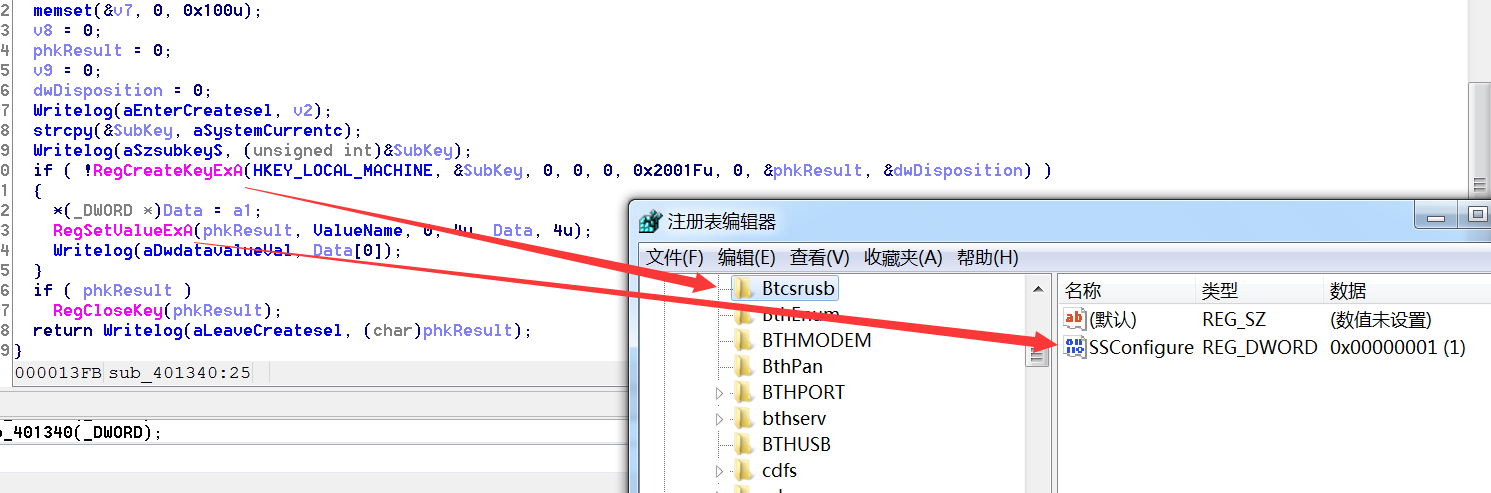

7、創建了註冊表:

8、離開了Setup.exe

圖片十一:註冊表創建

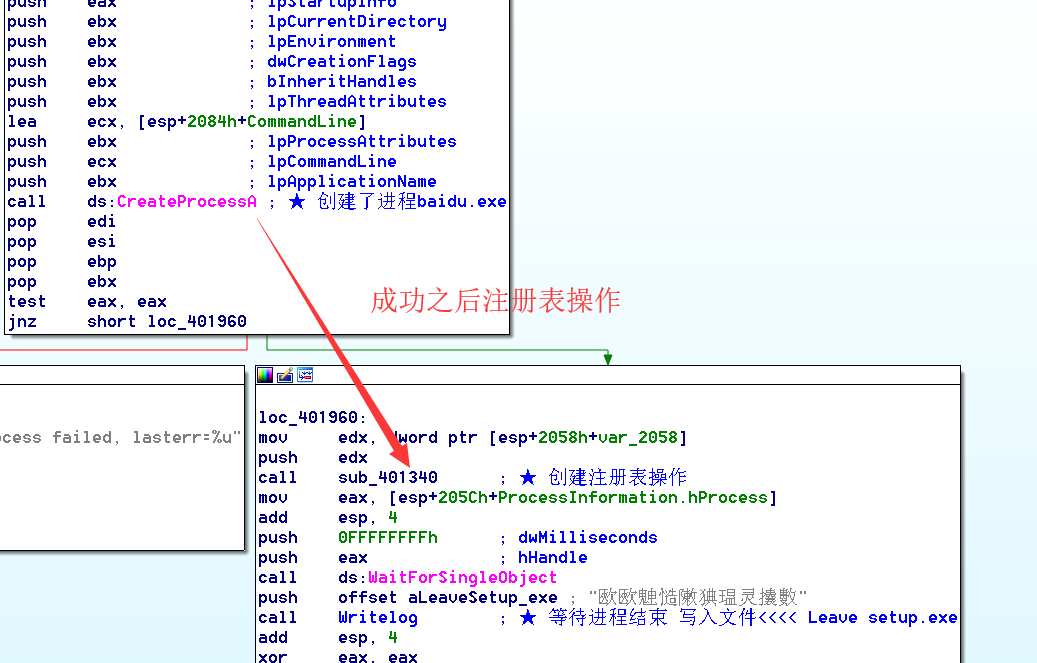

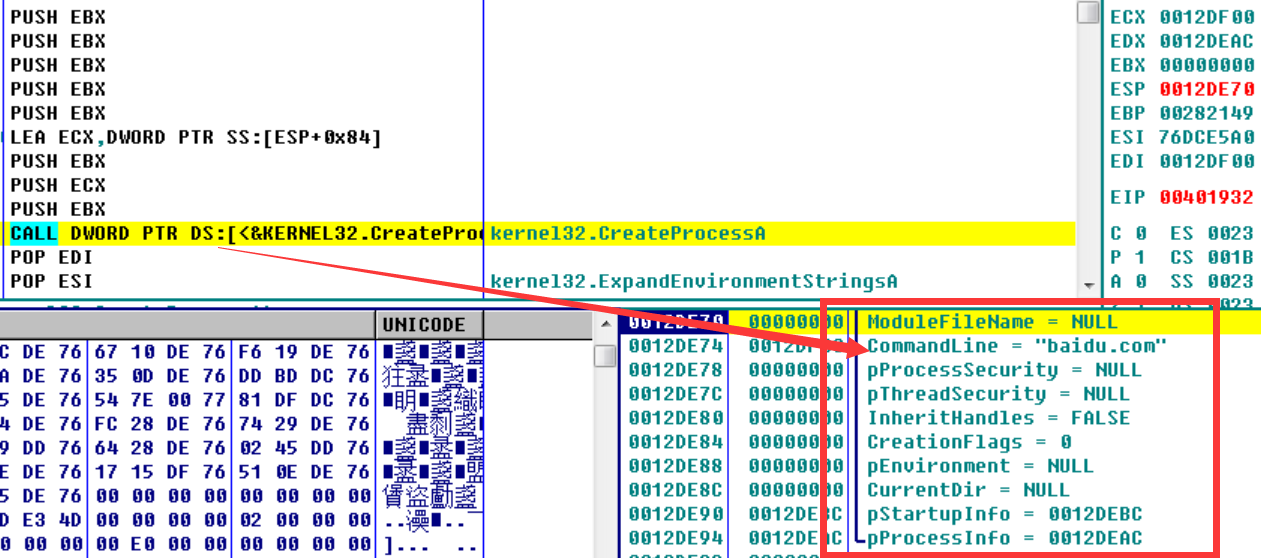

12、上面步驟是以日誌過程分析的,根據實際彙編來看,創建進程以後纔會進行註冊表操作,如下所示:

圖片十二:創建進程

13、剩下的就是命名爲baidu.com.exe的可執行文件了,火絨見先運行看看行爲,運行後竟然彈出了jpg,jpg的圖片,如下所示:

圖片十三:baidu.com.exe

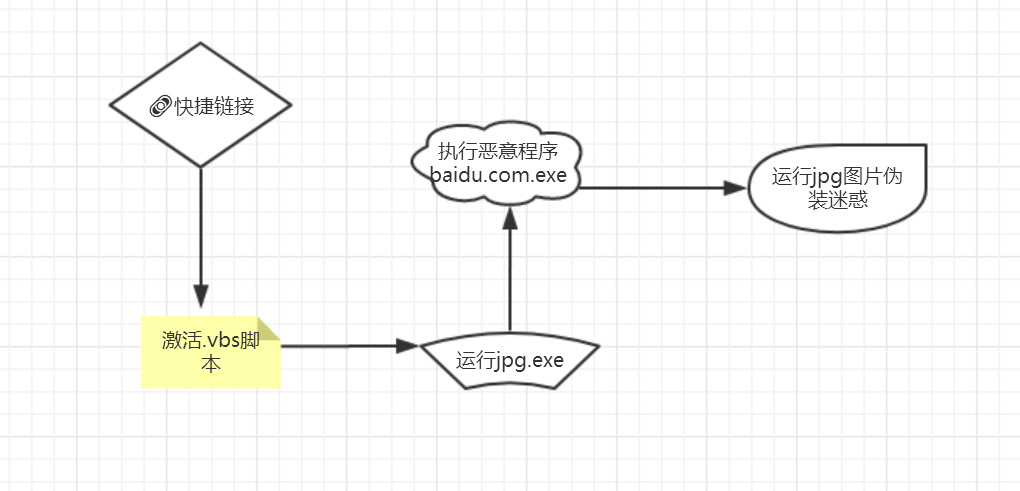

14、這時候捋一捋,雙擊最開始快捷方式-->會執行VB-->執行jpg.exe-->執行baidu.com.exe打開圖片.。

意味着雙擊快捷方式就會打開圖片,其實已經運行了惡意程序baidu.com.exe程序,圖片是爲了僞裝,迷惑受害者,以爲雙擊的快捷方式就是一個圖片(文章最後附整個思維導圖)。

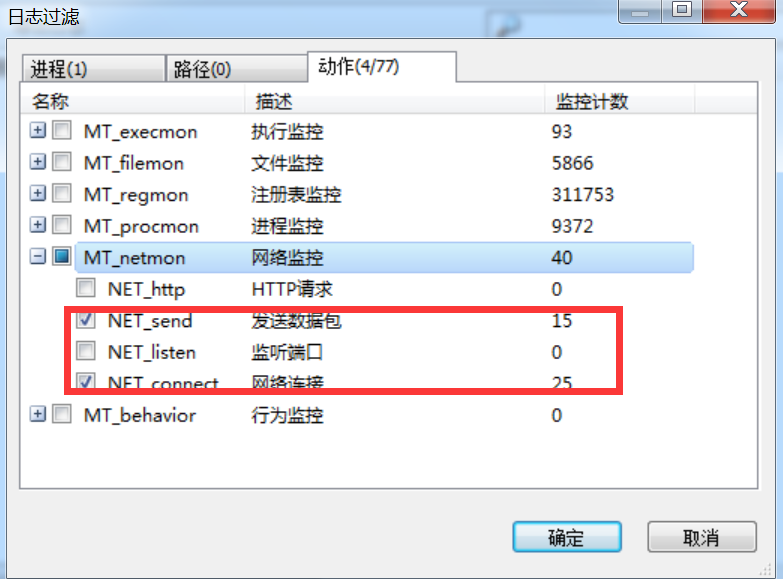

15、看一看火絨劍的監控信息,有明顯的連接發送socket網絡,意味着數據的泄露與惡意盜取,有着特洛伊的特性(遠控),如下所示:

圖片十四:行爲監控

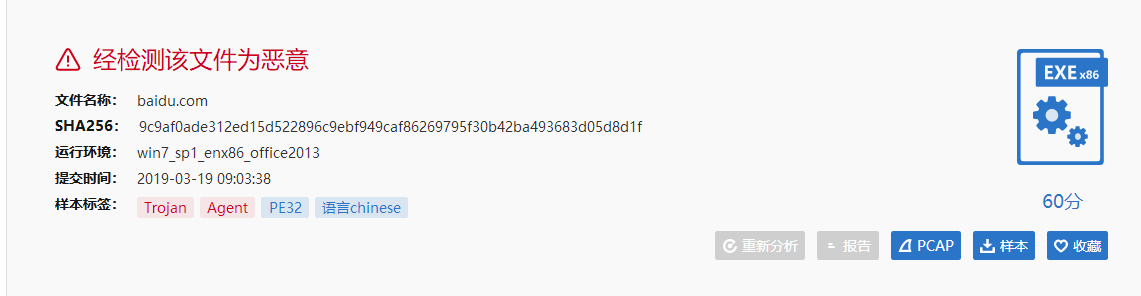

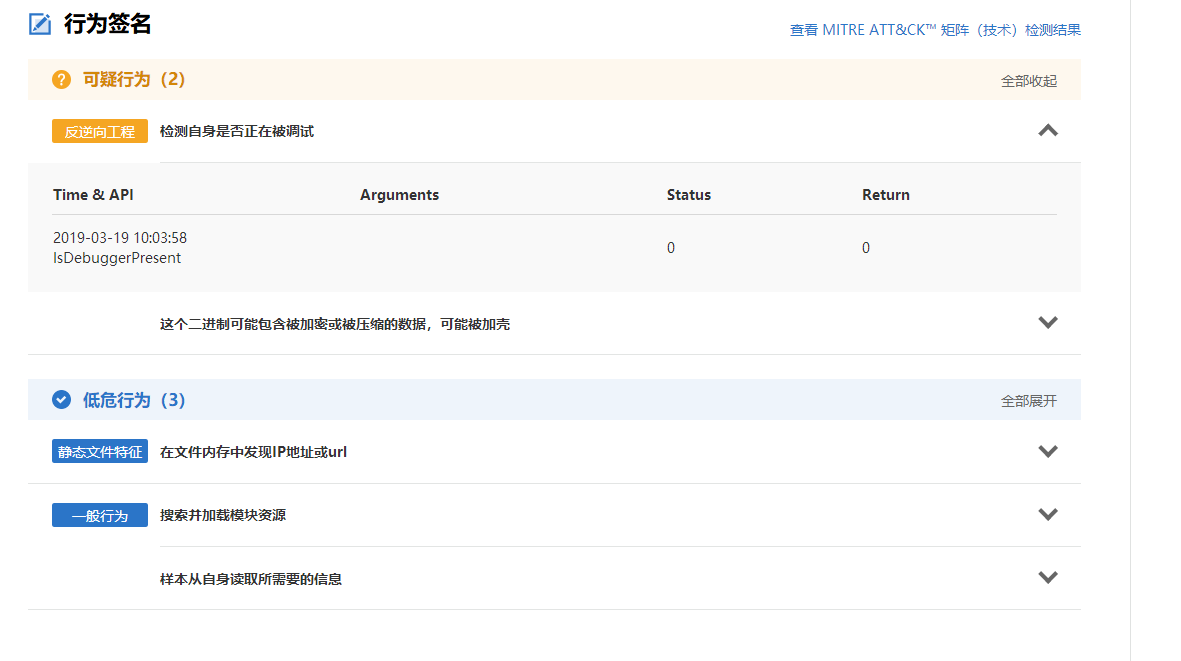

16、先線上分析一下,看一下更爲精準的惡意描述,如下所示:

圖片十五:線上分析

17、線上分析辨別出這並不是一個高危病毒(雖然不一定準確),有url與ip,意味着可能會下載惡意代碼和上傳系統/個人敏感數據。

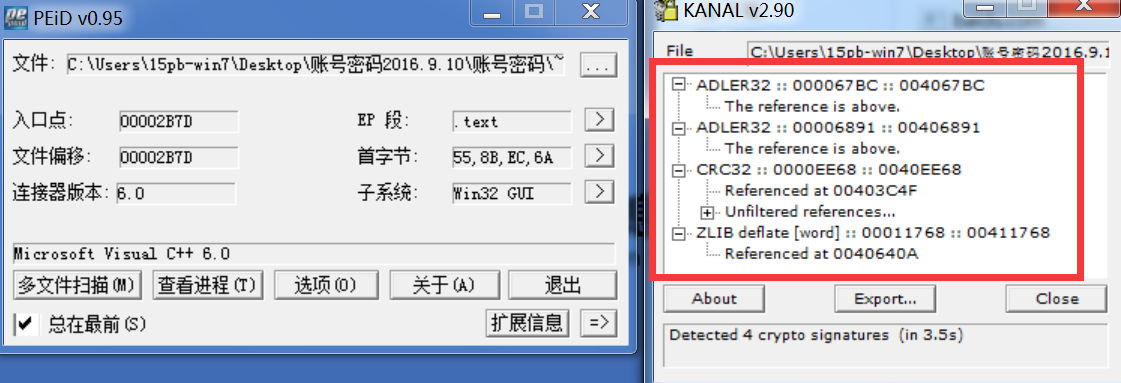

其實這個沒有殼,一開始已經拉入PDIE查看了基本信息,但是又壓縮與加密函數,補圖一張,如下所示:

圖片十六:PEID分析

因爲本篇帖子重點不是樣本分析,所以最後樣本不進行詳細分析,整篇帖子注重於整個手法與僞裝手段,如下所示:

圖片十七:思維導圖