一、華爲防火牆設備的幾種管理方式介紹:

由於在對防火牆設備配置管理方式時,涉及到了AAA這個概念,索性就將AAA的相關介紹簡單寫一下。

AAA是驗證(Authentication)、授權(Authorization)和記賬(Accounting)三個部分組成,是一個能夠處理用戶訪問請求的服務器程序,主要目的是管理用戶訪問網絡服務器,爲具有訪問權限的用戶提供服務。其中:

- 驗證:哪些用戶可以訪問網絡服務器。

- 授權:具有訪問權限的用戶可以得到哪些服務,有什麼權限。

- 記賬:如何對正在使用網絡資源的用戶進行審計。

AAA服務器通常同網絡訪問控制、網關服務器、數據庫及用戶信息目錄等協同工作。若要訪問網絡資源,首先要進行用戶的入網認證,這樣才能訪問網絡資源。鑑別的過程就是驗證用戶身份的合法性;鑑別完成後,才能對用戶訪問網絡資源進行授權,並對用戶訪問網絡資源進行計費管理。

.

網絡設備的AAA認證方式有本地身份驗證、遠程身份驗證兩大類,本地身份驗證通過將用戶名和密碼在本地創建並驗證,而遠程身份驗證通過各個廠商自有的AAA服務器來完成,這需要設備和AAA服務器進行關聯。

.

華爲防火牆支持用戶進行本地與遠程配置,以下所有配置都將以本地配置來進行身份驗證。

華爲防火牆常見的管理方式有:

- 通過Console方式管理:屬於帶外管理,不佔用帶寬,適用於新設備的首次配置時使用,在第一次配置時,會配置下面幾個管理方式的其中一個或多個,下次在配置直接遠程連接即可,無須使用Console連接了。

- 通過Telnet方式管理:屬於帶內管理,配置簡單,安全性低,資源佔用少,主要適用於安全性不高、設備性能差的場景。因爲在配置時所有數據是明文傳輸,所以僅限於內網環境使用。

- 通過web管理方式:屬於帶內管理,可以基於圖形化管理,適用於新手配置設備(但也要熟知其工作原理)。

- 通過SSH方式管理,屬於帶內管理,配置相比較複雜些,資源佔用也高,但是欣慰的是安全性極高,主要適用於對安全性要求較高的場景,如通過互聯網遠程管理公司網絡設備。

二、各種管理方式的配置:

Console方式的管理,只要連接console線,在客戶端使用超級終端連接即可,具體操作請百度吧,這裏就不寫了。

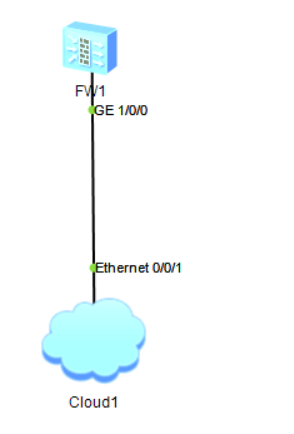

環境很簡單,如下所示:

USG6000的防火牆,默認編號最小的接口(一般是G0/0/0)已經配置了遠程管理的一些相關配置及IP地址,所以有很多配置是可以省略的,不過爲了完整的將所需的配置寫下來,我不使用它的G0/0/0接口,而使用別的全新沒有配置的接口。

1、通過telenet管理配置:

<USG6000V1>sys # 進入配置視圖

Enter system view, return user view with Ctrl+Z.

[USG6000V1]int g 1/0/0 # 進入防火牆接口

[USG6000V1-GigabitEthernet1/0/0]ip add 192.168.1.1 24 # 配置防火牆接口IP(管理IP)

Oct 25 2019 11:23:06 USG6000V1 %%01IFNET/4/LINK_STATE(l)[0]:The line protocol IP

on the interface GigabitEthernet1/0/0 has entered the UP state.

[USG6000V1-GigabitEthernet1/0/0]undo shutdown # 打開接口

Info: Interface GigabitEthernet1/0/0 is not shutdown.

[USG6000V1-GigabitEthernet1/0/0]quit # 退出當前視圖

[USG6000V1]telnet server enable # 打開防火牆的 Telnet 功能

[USG6000V1]int g 1/0/0

[USG6000V1-GigabitEthernet1/0/0]service-manage enable # 配置接口管理模式

[USG6000V1-GigabitEthernet1/0/0]service-manage telnet permit # 允許Telnet

[USG6000V1-GigabitEthernet1/0/0]quit

[USG6000V1]firewall zone trust # 進入到 trust 區域

[USG6000V1-zone-trust]

[USG6000V1-zone-trust]add interface GigabitEthernet 1/0/0 # 將接口1/0/0加入到該區域

[USG6000V1-zone-trust]quit

[USG6000V1]security-policy # 配置規則

[USG6000V1-policy-security]rule name allow_telnet # 配置規則,allow_telnet是規則名稱

[USG6000V1-policy-security-rule-allow_telnet] # 以下三條配置條件

[USG6000V1-policy-security-rule-allow_telnet]source-zone trust # 源區域是trust

[USG6000V1-policy-security-rule-allow_telnet]destination-zone local # 目標區域是防火牆本機

[USG6000V1-policy-security-rule-allow_telnet]action permit # 動作爲允許

[USG6000V1-policy-security-rule-allow_telnet]quit

[USG6000V1-policy-security]quit

[USG6000V1]user-interface vty 0 4 # 配置VTY用戶接口

[USG6000V1-ui-vty0-4]authentication-mode aaa # 講VTY接口的驗證方式設爲aaa

Warning: The level of the user-interface(s) will be the default level of AAA use

rs, please check whether it is correct.

[USG6000V1-ui-vty0-4]protocol inbound telnet # 允許Telnet用戶連接到虛擬終端

[USG6000V1-ui-vty0-4]quit

[USG6000V1]aaa # 進入aaa配置視圖

[USG6000V1-aaa]manager-user zhangsan # 配置本地用戶zhangsan

[USG6000V1-aaa-manager-user-zhangsan]password cipher pwd@123123 # 配置登錄密碼,cipher爲明文密碼,不建議使用,密文可參考web管理

Info: You are advised to config on man-machine mode.

[USG6000V1-aaa-manager-user-zhangsan]

[USG6000V1-aaa-manager-user-zhangsan]service-type telnet # 配置服務類型

[USG6000V1-aaa-manager-user-zhangsan]level 3 # 配置用戶權限級別

[USG6000V1-aaa-manager-user-zhangsan]quit

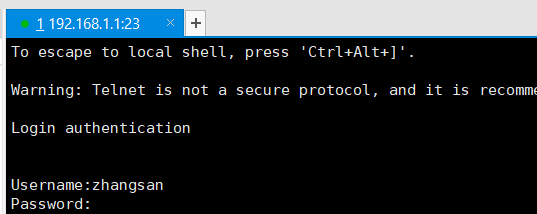

[USG6000V1-aaa]quit經過上面的配置,即可使用Xshell等超級終端軟件連接該防火牆了。使用Telnet命令即可連接,如下:

.

[E:\~]$ telnet 192.168.1.1

Connecting to 192.168.1.1:23...

Connection established.

The password needs to be changed. Change now? [Y/N]: y # 第一次登陸需要修改密碼

Please enter old password: # 填寫舊密碼

Please enter new password: # 填寫新密碼

Please confirm new password: # 確認新密碼

Info: Receive a message from AAA of cutting user.

Username:zhangsan

Password: # 輸入新密碼

*************************************************************************

* Copyright (C) 2014-2015 Huawei Technologies Co., Ltd. *

* All rights reserved. *

* Without the owner's prior written consent, *

* no decompiling or reverse-engineering shall be allowed. *

*************************************************************************

Info: The max number of VTY users is 10, and the number

of current VTY users on line is 1.

The current login time is 2019-10-25 11:44:32+00:00.

<USG6000V1>sys

Enter system view, return user view with Ctrl+Z.

[USG6000V1]2、配置web方式登錄設備:

<USG6000V1>sys # 進入配置視圖

Enter system view, return user view with Ctrl+Z.

[USG6000V1]int g 1/0/0 # 進入防火牆接口

[USG6000V1-GigabitEthernet1/0/0]ip add 192.168.1.1 24 # 配置防火牆接口IP(管理IP)

[USG6000V1-GigabitEthernet1/0/0]undo shutdown # 打開接口

[USG6000V1-GigabitEthernet1/0/0]service-manage http permit # 允許http管理

[USG6000V1-GigabitEthernet1/0/0]service-manage https permit # 允許https管理

[USG6000V1]firewall zone trust # 進入到 trust 區域

[USG6000V1-zone-trust]

[USG6000V1-zone-trust]add interface GigabitEthernet 1/0/0 # 將接口1/0/0加入到該區域

[USG6000V1]security-policy # 配置規則

[USG6000V1-policy-security]rule name allow_web # 配置規則,allow_web是規則名稱

[USG6000V1-policy-security-rule-allow_telnet] # 以下三條配置條件

[USG6000V1-policy-security-rule-allow_telnet]source-zone trust # 源區域是trust

[USG6000V1-policy-security-rule-allow_telnet]destination-zone local # 目標區域是防火牆本機

[USG6000V1-policy-security-rule-allow_telnet]action permit # 動作爲允許

[USG6000V1-policy-security-rule-allow_telnet]quit

[USG6000V1-policy-security]quit

[USG6000V1]web-manager security enable # 開啓https功能

[USG6000V1]aaa # 配置aaa

[USG6000V1-aaa]manager-user web # 配置web爲本地用戶

[USG6000V1-aaa-manager-user-web]password # 密文密碼

Enter Password: # 輸入密碼

Confirm Password: # 確認密碼

[USG6000V1-aaa-manager-user-web]service-type web # 指定用戶類型

[USG6000V1-aaa-manager-user-web]level 3 # 制定權限級別

[USG6000V1-aaa-manager-user-web]quit

[USG6000V1-aaa]quit

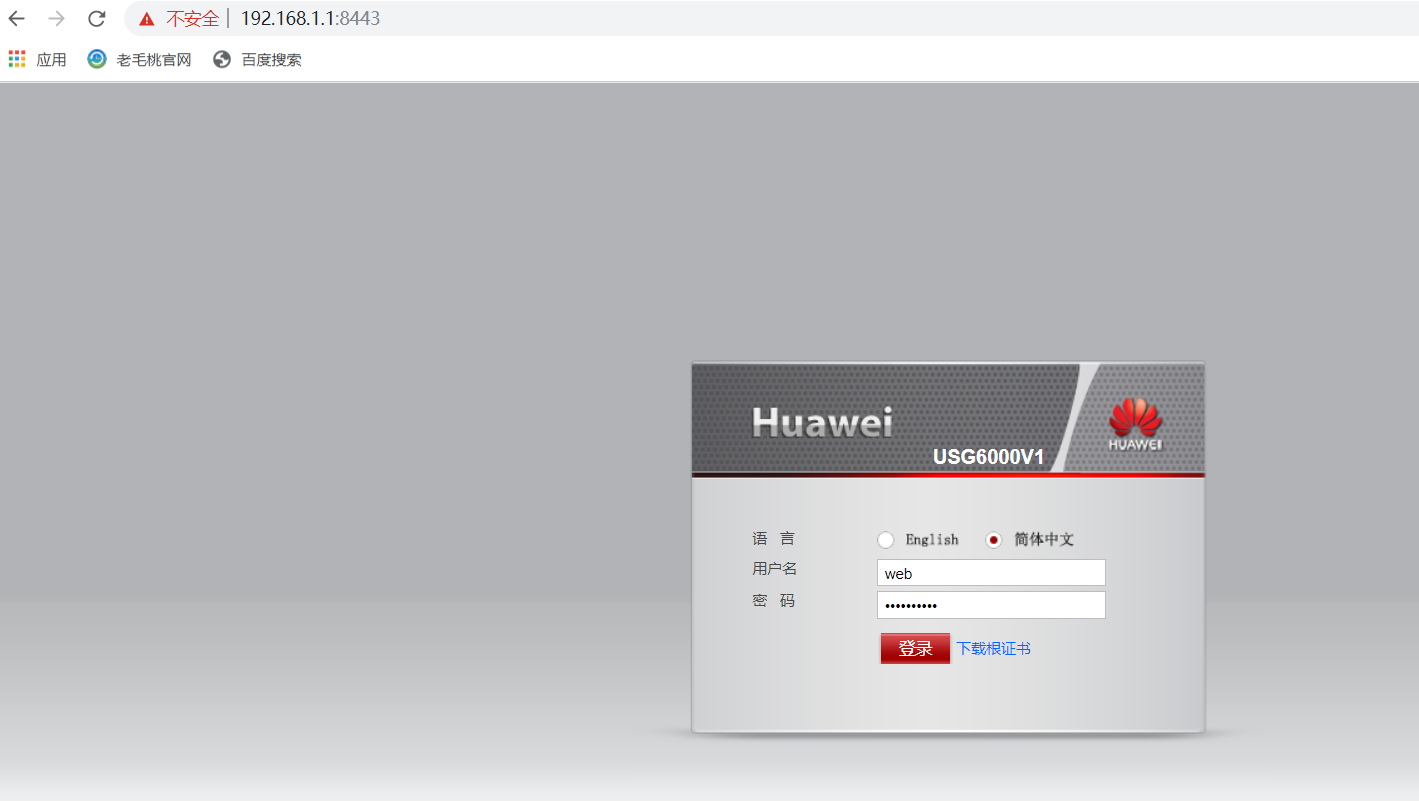

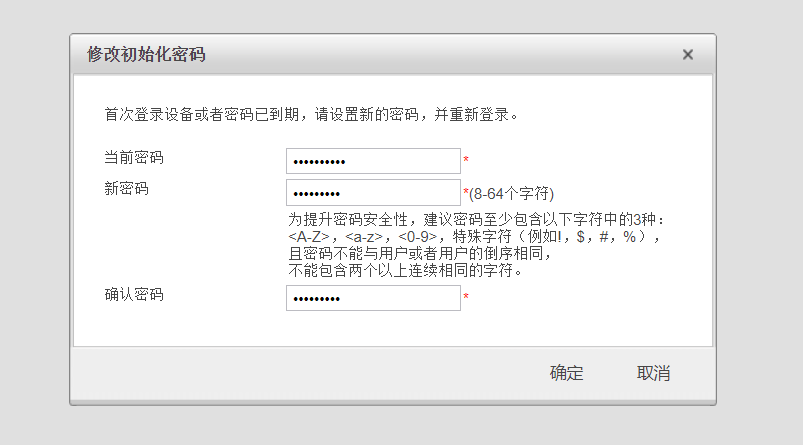

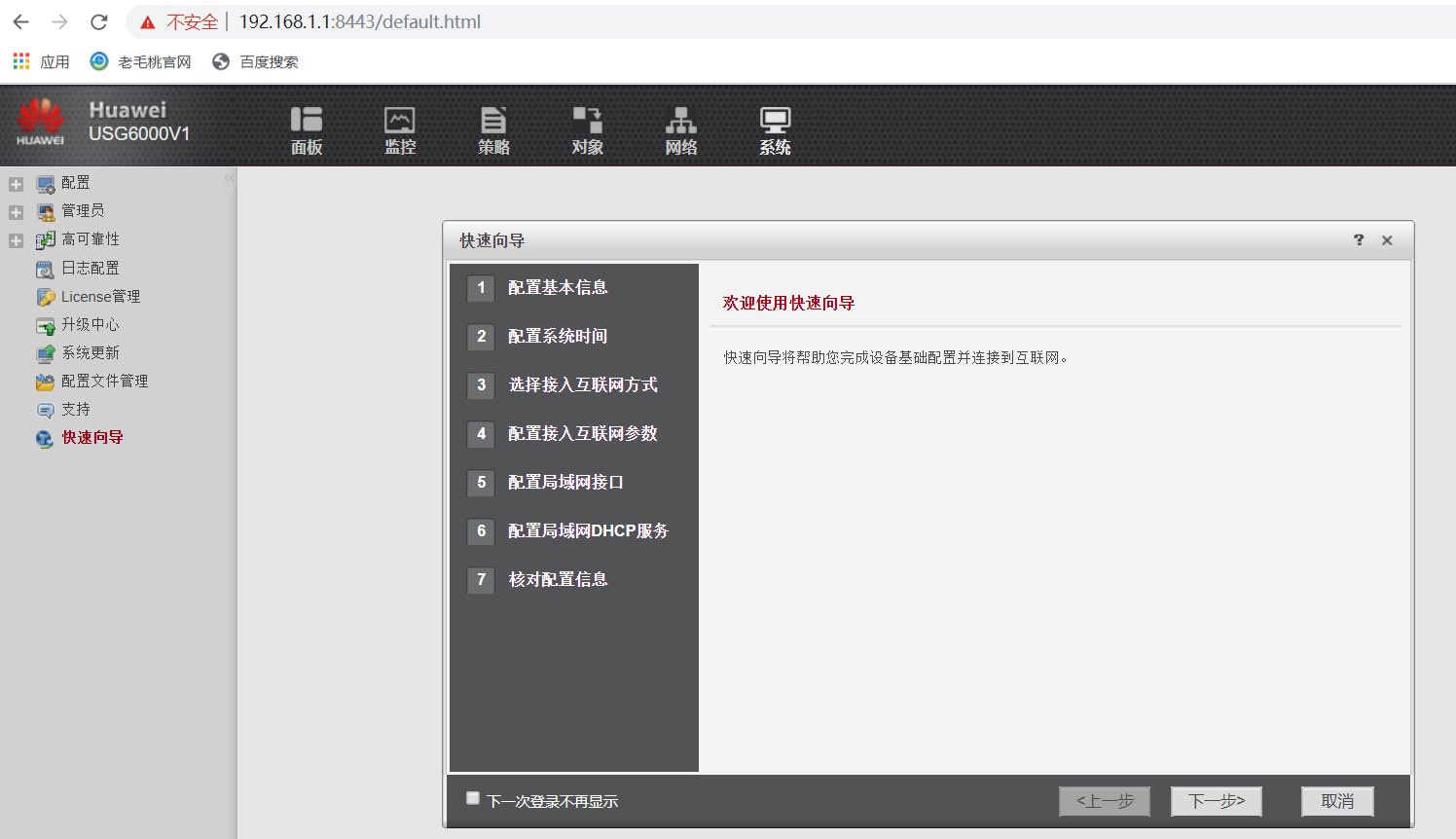

[USG6000V1]經過以上配置,現在即可使用web訪問測試,防火牆默認情況下開啓的https端口爲8443,使用客戶端訪問測試,經過上面的配置,應使用 https://192.168.1.1:8443 進行訪問(建議使用谷歌瀏覽器,可能是eNSP模擬器的原因,若網頁加載不出來,多刷新幾次就好):

至此就配置完成了

3、配置SSH方式登錄:

<USG6000V1>sys # 進入配置視圖

Enter system view, return user view with Ctrl+Z.

[USG6000V1]int g 1/0/0 # 進入防火牆接口

[USG6000V1-GigabitEthernet1/0/0]ip add 192.168.1.1 24 # 配置防火牆接口IP(管理IP)

[USG6000V1-GigabitEthernet1/0/0]undo shutdown # 打開接口

[USG6000V1-GigabitEthernet1/0/0]service-manage enable

[USG6000V1-GigabitEthernet1/0/0]service-manage ssh permit # 允許SSH登錄

[USG6000V1]firewall zone trust # 進入到 trust 區域

[USG6000V1-zone-trust]

[USG6000V1-zone-trust]add interface GigabitEthernet 1/0/0 # 將接口1/0/0加入到該區域

[USG6000V1]security-policy # 配置規則

[USG6000V1-policy-security]rule name allow_ssh # 配置規則,allow_ssh是規則名稱

[USG6000V1-policy-security-rule-allow_telnet] # 以下三條配置條件

[USG6000V1-policy-security-rule-allow_telnet]source-zone trust # 源區域是trust

[USG6000V1-policy-security-rule-allow_telnet]destination-zone local # 目標區域是防火牆本機

[USG6000V1-policy-security-rule-allow_telnet]action permit # 動作爲允許

[USG6000V1-policy-security-rule-allow_telnet]quit

[USG6000V1-policy-security]quit

[USG6000V1]rsa local-key-pair create # 創建ssh所需要的密鑰對

The key name will be: USG6000V1_Host

The range of public key size is (512 ~ 2048).

NOTES: If the key modulus is greater than 512,

it will take a few minutes.

Input the bits in the modulus[default = 2048]: # 輸入默認的祕鑰長度,直接回車採用默認2048

Generating keys...

.+++++

........................++

....++++

...........++

[USG6000V1]user-interface vty 0 4

[USG6000V1-ui-vty0-4]authentication-mode aaa

[USG6000V1-ui-vty0-4]protocol inbound ssh

[USG6000V1-ui-vty0-4]quit

[USG6000V1]

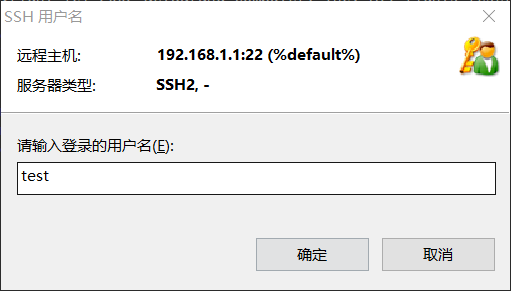

[USG6000V1]ssh user test # 指定 test 爲SSH用戶

[USG6000V1]ssh user test authentication-type password # 配置認證方式

[USG6000V1]ssh user test service-type stelnet # 配置服務類型

[USG6000V1]aaa # 進入aaa

[USG6000V1-aaa]manager-user test # 指定用戶

[USG6000V1-aaa-manager-user-test]password # 配置密碼

Enter Password:

Confirm Password:

[USG6000V1-aaa-manager-user-test]

[USG6000V1-aaa-manager-user-test]service-type ssh # 類型爲ssh

[USG6000V1-aaa-manager-user-test]level 3 # 權限級別

[USG6000V1-aaa-manager-user-test]quit

[USG6000V1-aaa]quit

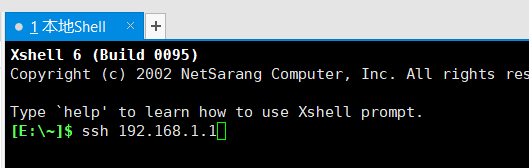

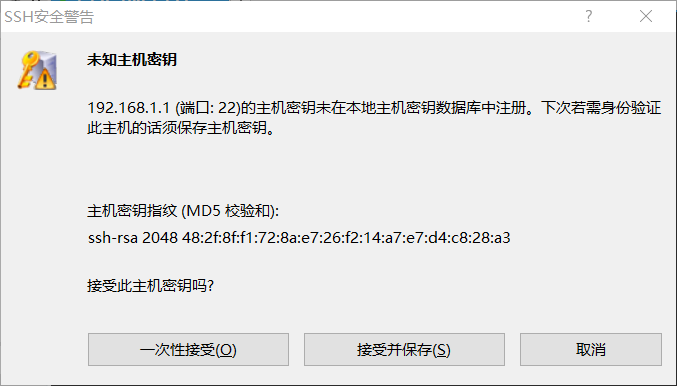

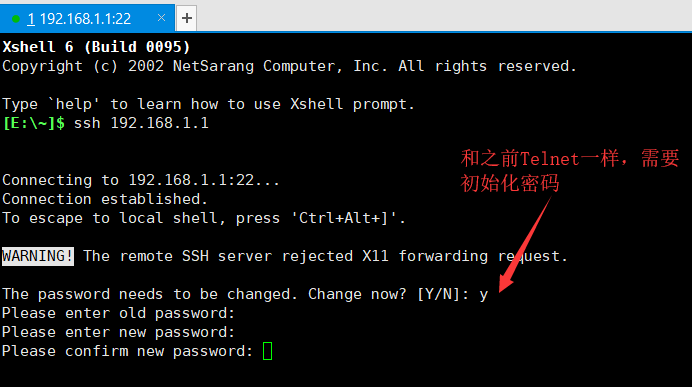

[USG6000V1]stelnet server enable # 開啓ssh至此配置完畢,開始使用Xshell連接即可。

.

每種方式各有各的好處,各有各的方便,就看各位怎麼取決了!!!