實驗目的

- 1掌握防火牆安全區域的配置方法

- 2掌握安全策略配置方法

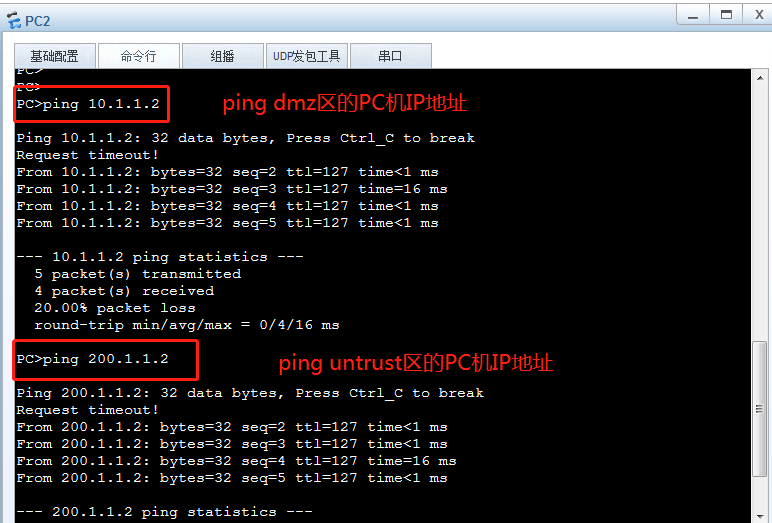

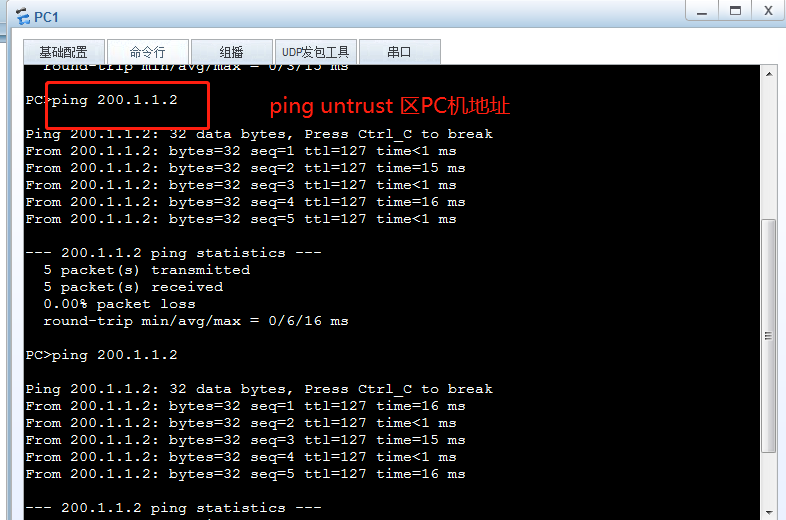

實驗效果

- 1 實現防火牆trust到DMZ和untrust的訪問

- 2 實現防火牆tDMZ到untrust的訪問

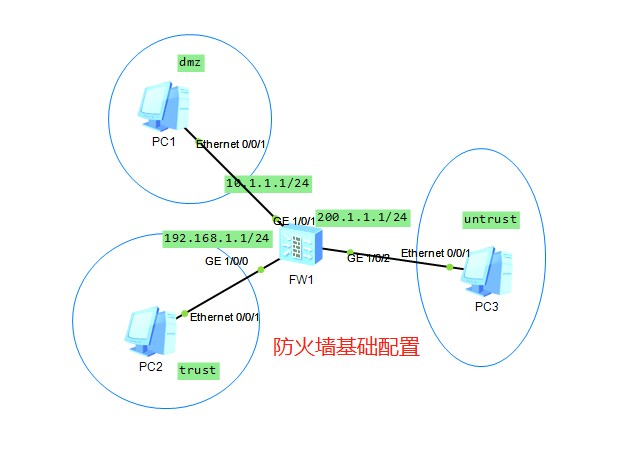

一、防火牆初始配置

USG6600防火牆默認的初始賬號密碼爲,賬號admin,密碼Admin@123,首次登陸時需更改密碼。一般情況下,華爲新一代的防火牆,默認情況下,只有0口是可以允許所有服務的,用戶可根據需求開啓相應的端口服務,此處我們是使用模擬器做實驗,只需開啓在接口模式下,使用命令service-manage ping permit開啓ping服務即可

二、配置接口IP地址,開啓ping服務

sys

sysn FE_A

inter g1/0/0

ip address 192.168.1.1 24

service-manage ping permit

quit

interface GigabitEthernet 1/0/1

ip address 10.1.1.1 24

service-manage ping permit

quit

interface GigabitEthernet 1/0/2

ip address 200.1.1.1 24

service-manage ping permit

quit

三、加入相應區域

firewall zone trust

add interface GigabitEthernet 1/0/0 //將端口加入trust區

quit

firewall zone dmz

add interface GigabitEthernet 1/0/1 //將端口加入DMZ區

quit

firewall zone untrust

add interface GigabitEthernet 1/0/2 //將端口加入untrust區

quit四、制定安全策略、

security-policy //進入安全策略

rule name policy_trust_untrust //定義規則名稱爲policy_trust_untrust

source-zone trust //定義數據流方向的源端

destination-zone untrust //定義數據流方向的目的端

action permit //動作允許通過

quit

rule name policy_trust_dmz

source-zone dmz

destination-zone trust

action permit

quit

rule name policy_dmz_untrust

source-zone dmz

destination-zone untrust

action permit

return

五、設置PC機IP地址

DMZ區PC1 :10.1.1.2

trust區PC2:192.168.1.2

untrust區PC3:200.1.1.2