路由器單臂路由配置

·技術原理

·單臂路由:是爲實現VLAN間通信的三層網絡設備路由器,它只需要一個以太接口,通過創建子接口可以承擔所有VLAN的網關,而在不同的VLAN間轉發數據。

·實驗步驟

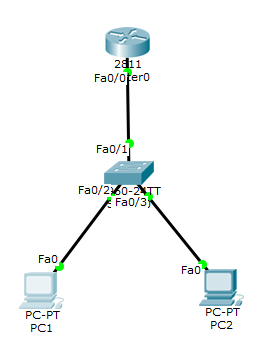

·新建packet tracer拓撲圖(如圖)

·當交換機設置成兩個VLAN時,邏輯上已經成爲兩個網絡,廣播被隔離了。兩個VLAN的網絡要通信,必須通過路由器,如果接入路由器的一個物理端口,則必須有兩個子接口分別與兩個vlan對應,同時還要求與路由器相聯的交換機的端口f0/1要設置爲trunk,因爲這個口要通過兩個vlan的數據包。

·檢查設置情況,應該能正確的看到vlan和trunk信息。

·計算機的網關分別指向路由器的子接口。

·配置子接口,開啓路由器物理接口。

·默認封裝爲dot1q協議;

·配置路由器子接口ip地址。

CLI

交換機

Switch(config)#vlan 2

Switch(config-vlan)#exit

Switch(config)#vlan 3

Switch(config-vlan)#exit

Switch(config)#int f0/2

Switch(config-if)#switchport access vlan 2

Switch(config-if)#int f0/3

Switch(config-if)#switchport access vlan 3

Switch(config-if)#switchport mode trunk

路由器:

Router(config)#int f0/0

Router(config-if)#no sh

Router(config-if)#int f0/0.1

Router(config-subif)#encapsulation dot1Q 2

Router(config-subif)#ip add 192.168.1.1 255.255.255.0

Router(config-subif)#no sh

Router(config-subif)#exit

Router(config)#int f0/0.2

Router(config-subif)#encapsulation dot1Q 3

Router(config-subif)#ip add 192.168.2.1 255.255.255.0

Router(config-subif)#no shutdown

Router(config-subif)#exit

Router#show ip route //可以看到有路由表有兩條路由地址

Codes: C - connected, S - static, I - IGRP, R - RIP, M - mobile, B - BGP

D - EIGRP, EX - EIGRP external, O - OSPF, IA - OSPF inter area

N1 - OSPF NSSA external type 1, N2 - OSPF NSSA external type 2

E1 - OSPF external type 1, E2 - OSPF external type 2, E - EGP

i - IS-IS, L1 - IS-IS level-1, L2 - IS-IS level-2, ia - IS-IS inter area

* - candidate default, U - per-user static route, o - ODR

P - periodic downloaded static route

Gateway of last resort is not set

C 192.168.1.0/24 is directly connected, FastEthernet0/0.1

C 192.168.2.0/24 is directly connected, FastEthernet0/0.2

路由器靜態路由配置

·技術原理

·路由器屬於網絡層設備,能夠根據IP包頭的信息,選擇一條最佳路徑,將數據包轉發出去。實現不同網段的主機之間的互相訪問。路由器是根據路由表進行選路和轉發的。而路由表裏就是一條條路由信息組成。

·生成路由表主要有兩種方法:手工配置和動態配置,即靜態路由協議配置和動態路由協議配置。

·靜態路由是指由網絡管理員手工配置的路由信息。

·靜態路由除了具有簡單、高效、可靠的優點外,它的另一個好處是網絡安全保密性高。

·缺省路由可以看作是靜態路由的一種特殊情況。當數據在查找路由表時,沒有找到和目標匹配的路由表項時,爲數據指定的路由。

·實驗步驟

·新建packet tracer拓撲圖

·(1)在路由器R1、R2上配置接口的IP地址和R1串口上的時鐘頻率;

·(2)查看路由器生成的直連路由;

·(3)在路由器R1、R2上配置靜態路由;

·(4)驗證R1、R2上的靜態路由配置;

·(5)將PC1、PC2主機默認網關分別設置爲與路由器接口F1/0 IP地址;

·(6)PC1、PC2主機之間可以互相通信;

CLI

路由器R1

Router>en

Router#conf t

Enter configuration commands, one per line. End with CNTL/Z.

Router(config)#host

Router(config)#hostname R1

R1(config)#int f1/0

R1(config-if)#ip add 192.168.1.1 255.255.255.0

R1(config-if)#no shu

R1(config-if)#exit

R1(config)#int s2/0

R1(config-if)#ip add 192.168.3.1 255.255.255.0

R1(config-if)#clock rate 64000

R1(config-if)#no shu

R1(config)#ip route 192.168.2.0 255.255.255.0 192.168.3.2 //添加靜態路由

路由器R2

Router(config)#int f1/0

Router(config-if)#ip add 192.168.2.1 255.255.255.0

Router(config-if)#no sh

Router(config)#int s2/0

Router(config-if)#ip add 192.168.3.2 255.255.255.0

Router(config)#ip route 192.168.1.0 255.255.255.0 192.168.3.1 //添加靜態路由

Router(config-if)#no sh

路由器RIP動態路由配置

·實驗目標

·掌握RIP協議的配置方法;

·掌握查看通過動態路由協議RIP學習產生的路由;

·熟悉廣域網線纜的連接方式;

·技術原理

·RIP(Routing Information Protocols,路由信息協議)是應用較早、使用較普遍的IGP內部網關協議,適用於用於小型同類網絡,是距離矢量協議;

·RIP協議跳數做爲衡量路徑開銷的,RIP協議裏規定最大跳數爲15;

·RIP協議有兩個版本:RIPv1和RIPv2,RIPv1屬於有類路由協議,不支持VLSM,以廣播形式進行路由信息的更新,更新週期爲30秒;RIPv2屬於無類路由協議,支持VLSM,以組播形式進行路由更新。

·實驗步驟

·(1)在本實驗中的三層交換機上劃分VLAN10和VLAN20,其中VLAN10用於連接校園網主機,VLAN20用於連接R1。

·(2)路由器之間通過V.35電纜通過串口連接,DCE端連接在R1上,配置其時鐘頻率64000。

·(3)主機和交換機通過直連線,主機與路由器通過交叉線連接。

·(4)在S3560上配置RIP v2路由協議

·(5)在路由器上R1、R2主機默認網關分別設置爲與直連網絡設備接口IP地址

·(6)將PC1、PC2主機默認網關分別設置爲與直連網絡設備接口IP地址

·(7)驗證PC1、PC2上主機之間可以互相通信;

CLI:

S3560交換機:

S3560(config)#vlan 10

S3560(config-vlan)#exit

S3560(config)#vlan 20

S3560(config-vlan)#exit

S3560(config)#int f0/10

S3560(config-if)#switchport access vlan 10

S3560(config-if)#exit

S3560(config)#int f0/20

S3560(config-if)#switchport access vlan 20

S3560(config)#int vlan 10

S3560(config-if)#ip add 192.168.1.1 255.255.255.0

S3560(config-if)#no shu

S3560(config)#int vlan 20

S3560(config-if)#ip add 192.168.3.1 255.255.255.0

S3560(config-if)#no shu

S3560(config)#ip routing //先開啓三層交換機路由功能

S3560(config)#router rip

S3560(config-router)#network 192.168.1.0

S3560(config-router)#network 192.168.3.0

S3560(config-router)#version 2

路由器R1配置

R1(config)#int f0/0

R1(config-if)#no shut

R1(config-if)#int s2/0

R1(config-if)#no shut

R1(config-if)#int se2/0

R1(config-if)#no shut

R1(config-if)#ip add 192.168.4.1 255.255.255.0

R1(config-if)#clock rate 64000

R1(config)#router rip

R1(config-router)#network 192.168.3.0

R1(config-router)#network 192.168.4.0

R1(config-router)#version 2

路由器R2配置

R2(config-if)#ip add 192.168.2.1 255.255.255.0

R2(config-if)#no shu

R2(config-if)#int se2/0

R2(config-if)#ip add 192.168.4.2 255.255.255.0

R2(config-if)#no shu

R2(config)#router rip

R2(config-router)#network 192.168.2.0

R2(config-router)#network 192.168.4.0

R2(config-router)#version 2

路由器OSPF動態路由配置

·實驗目標

·掌握OSPF協議的配置方法;

·掌握查看通過動態路由協議OSPF學習產生的路由;

·熟悉廣域網線纜的連接方式;

·技術原理

·OSPF開放式最短路徑優先協議,是目前網絡中應用最廣泛的路由協議之一。屬於內部網關路由協議,能夠適應各種規格的網絡環境,是典型的鏈路路由協議,能夠適應各種規模的網絡環境,是典型的鏈路狀態協議。OSPF路由協議通過向全網擴散本設備的鏈路狀態信息,使網絡中每臺設備最終同步一個具有全網鏈路狀態的數據庫,然後路由器採用SPF算法,以自己爲根,計算到達其他網絡的最短路徑,最終形成全網絡路由信息。

·實驗步驟

·(1)在本實驗中的三層交換機上劃分VLAN10和VLAN20,其中VLAN10用於連接校園網主機,VLAN20用於連接R1。

·(2)路由器之間通過V.35電纜通過串口連接,DCE端連接在R1上,配置其時鐘頻率64000。

·(3)主機和交換機通過直連線連接,主機與路由器通過交叉線連接。

·(4)在S3560上配置OSPF路由協議。

·(5)在路由器R1、R2上配置OSPF路由協議。

·(6)將PC1、PC2主機默認網關設置爲與直連網絡設備接口IP地址。

·(7)驗證PC1、PC2主機之間可以互相通信;

三層交換機設置

Switch(config)#hostname S3560

S3560(config)#ip routing

S3560(config)#vlan 10

S3560(config-vlan)#int f0/10

S3560(config-if)#switchport access vlan 10

S3560(config-if)#no shutdown

S3560(config-if)#vlan 20

S3560(config-vlan)#int f0/20

S3560(config-if)#switchport access vlan 20

S3560(config-if)#no shut

S3560(config-if)#int vlan 10

S3560(config-if)#ip address 192.168.1.1 255.255.255.0

S3560(config-if)#no shutdown

S3560(config-if)#int vlan 20

S3560(config-if)#ip add 192.168.3.1 255.255.255.0

S3560(config-if)#no shut

S3560(config-if)#end

S3560#show ip rou //顯示當前路由表情況,有192.168.1.0/24

S3560(config)#router ospf 1

S3560(config-router)#network 192.168.1.0 0.0.0.255 area 0

% Incomplete command.

S3560(config-router)#netwo

S3560(config-router)#network 192.168.3.0 0.0.0.255 area 0

路由器R1配置

Router(config)#hostname R1

R1(config-if)#int f0/0

R1(config-if)#ip add 192.168.3.2 255.255.255.0

R1(config)#int s2/0

R1(config-if)#no shutdown

R1(config-if)#clock rate 64000

R1(config-if)#ip add 192.168.4.1 255.255.255.0

R1(config-if)#end

R1(config)#router ospf 1

R1(config-router)#network 192.168.3.0 0.0.0.255 area 0

R1(config-router)#network 192.168.4.0 0.0.0.255 area 0

Router(config)#hostname R2

R2(config)#int f0/0

R2(config-if)#ip add 192.168.2.1 255.255.255.0

R2(config-if)#no shutdown

R2(config-if)#int s2/0

R2(config-if)#ip add 192.168.4.2 255.255.255.0

R2(config-if)#end

R2#show ip rou //顯示相關的路由表,192.168.2.0和192.168.4.0都有

R2(config-router)#network 192.168.2.0 0.0.0.255 area 0

R2(config-router)#net

R2(config-router)#network 192.168.4.0 0.0.0.255 area 0

測試PC1可以和PC2互ping

路由器綜合路由配置

·實驗目標

·掌握綜合路由的配置方法;

·掌握查看通過路由重分佈學習產生的路由;

·熟悉廣域網網線纜的連接方式;

·實驗背景

·假設某公司通過一臺三層交換機連到公司出口路由器R1上,路由器R1再和公司外的另一臺路由器R2連接。三層與R1間運行RIPv2路由協議,R1與R2間運行OSPF路由協議。現要座適當配置,實現公司內部主機與公司外部主機之間的相互通信。

·技術原理

·爲了支持本設備能夠運行多個路由協議進程,系統軟件提供了路由信息從一個路由進程重分佈到另外一個路由進程的功能。比如你可以將OSPF路由域的路由重新發布後通告RIP路由域中,也可以將RIP路由域中。路由的相互重分佈可以在所有的IP路由協議之間進行。

·要把路由從一個路由域發佈到另一個路由域,並且進行控制路由重分佈,在路由進程配置模式中執行以下命令:

redistribute protocol

[metric metric][metric-type metric-type][match internal | external type | nssa-external type][tag tag][route-map route-map-name][subnets]

·實驗步驟

·新建packet tracer拓撲圖(如圖)

·(1)PC與交換機間用直連線連接;PC與路由、路由與路由之間用交叉線連接。

·(2)在三層上劃分2個Vlan,運行RIPv2協議;R2運行OSPF協議;

·(3)在路由器R1上左側配置RIPv2路由協議;右側配置OSPF協議;

·(4)在R1路由進程中引入外部路由,進行路由重分佈;

·(5)將PC1、PC2主機默認網關分別設置爲與直連網絡設備接口IP地址;

·(6)驗證PC1、PC2主機之間可以互相通信;

左邊配置RIP,右邊配置OSPF。但PC0不能訪問PC1,需要在R1中做路由重分佈。

主要在Router1中配置:

R1(config)#router rip

R1(config-router)#redistribute ospf 1

R1(config-router)#exit

R1(config)#router ospf

R1(config)#router ospf 1

R1(config-router)#redistribute rip subnets

R1(config-router)#end

標準IP訪問控制列表配置

·實驗目標

·理解標準IP訪問控制列表的原理及功能

·掌握編號的標準IP訪問控制列表的配置方法;

·實驗背景

·你是公司的網絡管理員,公司的經理部、財務部和銷售部分別屬於不同的3個網段,三部門之間用路由器進行信息傳遞,爲了安全起見,公司領導要求銷售部門不能對財務進行訪問,但經理可以對財務部進行訪問。

·PC1代表經理部的主機、PC2代表銷售部的主機、PC3代表財務部的主機

·技術原理

·ACLs的全稱爲接入控制列表(Access Control Lists),也稱爲訪問列表(Access lists),俗稱爲防火牆,在有的文檔中還稱之爲包過濾。ACLs通過定義一些規則對網絡設備接口上的數據報文進行控制:允許通過或丟棄,從而提高網絡可管理性和安全性;

·IP ACL分爲兩種:標準IP訪問列表和擴展IP訪問列表,編號範圍分別爲1-99、1300-1999,100-199、2000-2699;

·標準IP訪問列表可以根據數據包的源地址定義規則,進行數據包的過濾;

·擴展IP訪問列表可以根據數據包的源IP、目的IP、源端口、目的端口、協議來定義規則,進行數據包的過濾;

·IP ACL基於接口進行規則的應用,分爲:入棧應用和出棧應用;

·實驗步驟

·新建packet tracer拓撲圖(如圖)

·(1)路由器之間通過V.35電纜通過串口連接,DCE連接在R1上,配置其時鐘頻率64000;主機與路由器通過交叉線連接。

·(2)配置路由器接口IP地址。

·(3)在路由器上配置靜態路由協議,讓三臺pc能相互ping,因爲只有在互通的前提下才能涉及到訪問控制列表。

·(4)在R1上配置編號的IP標準訪問控制;

·(5)將標準IP訪問列表應用到接口上。

·(6)驗證主機之間的互通性

對R0進行配置

R0(config)#int f0/0

R0(config-if)#ip add 172.16.1.1 255.255.255.0

R0(config-if)#no shutdown

R0(config)#int f1/0

R0(config-if)#ip add 172.16.2.1 255.255.255.0

R0(config-if)#no shutdown

R0(config-if)#int s2/0

R0(config-if)#ip add 172.16.3.1 255.255.255.0

R0(config-if)#no shutdown

R0(config-if)#clock rate 64000

R1上配置:

R1(config)#int s2/0

R1(config-if)#ip add 172.16.3.2 255.255.255.0

R1(config-if)#no shu

R1(config-if)#int f0/0

R1(config-if)#ip add 172.16.4.1 255.255.255.0

R1(config-if)#no shutdown

R0和R1分別配置靜態路由

R0(config)#ip route 172.16.4.0 255.255.255.0 172.16.3.2

R1(config)#ip route 172.16.1.0 255.255.255.0 172.16.3.1

R1(config)#ip route 172.16.2.0 255.255.255.0 172.16.3.1

//此時各PC可以互相通信

配置基本訪問控制列表:

R0(config)#ip access-list standard ACL //創建名爲ACL的基本訪問控制列表

R0(config-std-nacl)#permit 172.16.1.0 0.0.0.255

R0(config-std-nacl)#deny 172.16.2.0 0.0.0.255

R0(config)#int s2/0

R0(config-if)#ip access-group ACL out //應用到出接口方向

擴展IP訪問控制列表配置

·技術原理

·訪問列表中定義的典型規則有以下:源地址、目標地址、上層協議、時間區域;

·擴展IP訪問列表(編號爲100-199,2000-2699)使用以上四種組合來進行轉發或阻斷分組;可以根據數據包的源IP、目的IP、源端口、目的端口、協議來定義規則,進行數據包的過濾。

·擴展IP訪問列表的配置包括以下兩步:

·定義擴展IP訪問列表

·將擴展IP訪問列表應用於特定接口上

·實驗步驟

·新建packet tracer拓撲圖(如圖)

·(1)分公司出口路由器與外部路由器之間通過V.35電纜串口連接,DCE端連接在R2上,配置其時鐘頻率64000;主機與路由器通過交叉線連接。

·(2)配置PC機、服務器及路由器接口IP地址。

·(3)在各路由器上配置靜態路由協議,讓pc間能相互ping通,因爲只有在互通的前提下才能涉及到訪問控制列表。

·(4)在R2上配置編號的IP擴展訪問控制列表。

·(5)將擴展IP訪問列表應用到接口

·(6)驗證主機之間的互通性

相關路由配置各類接口地址,並對1.0和4.0配置靜態路由。配置完畢PC可以與Server互通。

Router(config)#access-list 100 permit tcp host 172.16.1.2 host 172.16.4.2 eq www

Router(config)#access-list 100 deny icmp host 172.16.1.2 host 172.16.4.2 echo

Router(config)#int s2/0

Router(config-if)#ip access-group 100 out

訪問4.2的Web服務是可以訪問的,但PC無法ping通Server。

網絡地址轉換NAT配置

·實驗目標

·理解NAT網絡地址轉換的原理及功能;

·掌握靜態NAT的配置,實現局域網訪問互聯網;

·實驗背景

·你是某公司的網絡管理員,欲發佈公司的WWW服務。現要求將內網Web服務器IP地址映射爲全局地址,實現外部網絡可訪問公司內部Web服務器。

·技術原理

·NAT將網絡劃分爲內部網絡和外部網絡兩部分,局域網主機利用NAT訪問網絡時,是將局域網內部的本地地址轉換爲全局地址(互聯網合法的IP地址)後轉發數據包;

·NAT分爲兩種類型:NAT(網絡地址轉換)和NAPT(網絡端口地址轉換IP地址對應一個全局地址)。

·靜態NAT:實現內部地址與外部地址一對一的映射。現實中,一般都用於服務器;

·動態NAT:定義一個地址池,自動映射,也是一對一的。現實中,用得比較少;

·NAPT:使用不同的端口來映射多個內網IP地址到一個指定的外網IP地址,多對一。

·實驗步驟

·新建packet tracer拓撲圖(如圖)

·(1)R1爲公司出口路由器,其與外部路由器之間通過V.35電纜串口連接,DCE連接在R1上,配置其時鐘頻率64000;

·(2)配置PC機、服務器及路由器接口的IP地址;

·(3)在各路由器上配置靜態路由協議,讓pc間能相互ping通;

·(4)在R1上配置靜態NAT。

·(5)在R1上定義外部網絡接口。

·(6)驗證主機之間的互通性。

各路由器和交換機配置:

確保Server與PC能夠互通

使Server映射到R0(222.1.1.1)端口

R0(config)#int f0/0

R0(config-if)#ip nat inside

R0(config-if)#int s2/0

R0(config-if)#ip nat outside

R0(config)#ip nat inside source static 192.168.1.2 222.0.1.3

此時PC可以訪問Server的Web(其直接輸入222.0.1.3)

個人總結:NAT的功能類似於內部服務器直接開放至公網

網絡端口地址轉換NAPT配置

·實驗目標

·理解NAT網絡地址轉換的原理及功能

·掌握NAPT的配置,實現局域網訪問互聯網;

·實驗背景

·你是某公司的網絡管理員,公司辦公網需要接入互聯網,公司只向ISP申請了一條專線,該專線分配了一個公網IP地址,配置實現全公司的主機都能訪問外網。

·技術原理

·NAT將網絡劃分爲內部網絡和外部網絡兩部分,局域網主機利用NAT訪問網絡時,是將局域網內部的本地地址轉換爲全局地址(互聯網合法的IP地址)後轉發數據包;

·NAT分爲兩種類型:NAT(網絡地址轉換)和NAPT(網絡端口地址轉換IP地址對應一個全局地址)。

·NAPT:使用不同的端口來映射多個內網IP地址到一個指定的外網IP地址,多對一。

·NAPT採用端口多路複用方式。內部網絡的所有主機均可共享一個合法外部IP地址實現對Internet的訪問,從而可以最大限度地節約IP地址資源。同時,又可隱藏網絡內部的所有主機,有效避免來自internet的***。因此,目前網絡中應用最多的就是端口多路複用方式。

·實驗步驟

·新建packet tracer拓撲圖(如圖)

·(1)R1爲公司出口路由器,其與ISP路由器之間通過V.35電纜串口連接,DCE端連接在R1上,配置其時鐘頻率64000;

·(2)配置PC機、服務器及路由器接口IP地址;

·(3)在各路由器上配置靜態路由協議,讓pc間能相互ping通;

·(4)在R1上配置NAPT。

·(5)在R1上定義內外部網絡接口;

·(6)驗證主機之間的互通性。

先配置各路由器和交換機IP,讓PC和Server可以互訪。

R0(config)#int f0/0

R0(config-if)#ip nat inside

R0(config)#int s2/0

R0(config-if)#ip nat outside

R0(config)#access-list 1 permit 192.168.1.0 0.0.0.255

R0(config)#ip nat pool test 200.1.1.3 200.1.1.3 netmask 255.255.255.255 // 定義“test”nat地址池,這裏僅是1個公網IP

R0(config)#ip nat inside source list 1 pool test overload //加“overload”定義多對一的NAPT

網絡設備系統升級

一、TFTP與FTP的區別

1、TFTP-簡單文件傳輸協議,udp,69;

2、FTP-文件傳輸協議,tcp,20,21;

3、TFTP傳輸速度快;,但是相對沒有FTP安全。

二、TFTP

1、實驗環境:

一臺裝有TFTP服務器軟件的電腦,交換機(或者路由器)設備,以太網線;

2、配置過程:

1)配置主機、設備ip地址;

2)使用copy命令

3、下面將在模擬器中來看一下系統bin文件的備份過程:

Directory of flash:/

1 -rw- 3058048 <no date> c2950-i6q4l2-mz.121-22.EA4.bin

我們可以看到在交換機中已經有一個c2950的bin操作系統文件,在我們進行升級前最好先將此文件備份一下。就要使用copy命令

Switch#copy flash: tftp: //將從flash中複製到tftp服務器中;

Source filename []? c2950-i6q4l2-mz.121-22.EA4.bin //源文件;

Address or name of remote host []? 192.168.1.2 //目標服務器地址;

Destination filename [c2950-i6q4l2-mz.121-22.EA4.bin]? c2950 //目標文件名稱;

Writing c2950-i6q4l2-mz.121-22.EA4.bin....!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!

[OK - 3058048 bytes]

3058048 bytes copied in 3.082 secs (992228 bytes/sec)

我們可以看到通過tftp可以很快傳完了。 3M多的文件在近5s內傳完了。

我們去tftp服務器查看一下是否有了這個文件呢?

剛纔我們已經看到在tftp服務器中已多出來一個c2950的文件。

接下來我們要實現從tftp服務器上傳升級bin文件。

在此,先將系統中bin文件刪除了,請注意:在真實設備中,如果空間足夠的話,請勿刪除bin文件。

現在發現,系統中是不是又多了一個c2950-i6q4l2-mz.121-22.EA4.bin文件呢?

在完成系統升級後,要reload。

重啓系統後,發現在交換機中配置的vlan虛接口ip地址消失了。證明系統重傳

三、FTP方式備份與還原網絡設備系統教程

ftp由於使用的是tcp可靠傳輸模式,速度沒有tftp快,但是有了用戶名和密碼比tftp要安全些;

1、環境:

ftp服務器,路由器,以太網線纜;

2、配置過程:

1、在ftp服務器中新建用戶名密碼;

2、在路由器中指定與ftp服務器中用戶名、密碼相關聯;

3、配置服務器和路由器的ip地址;

4、使用copy命令即可;

R0#dir

Directory of flash:/

3 -rw- 33591768 <no date> c1841-advipservicesk9-mz.124-15.T1.bin

2 -rw- 28282 <no date> sigdef-category.xml

1 -rw- 227537 <no date> sigdef-default.xml

c1841型號路由的bin文件爲33M多,根據以前所做的實驗,完成傳輸過程大概需要17分鐘左右。

大概等待了14分鐘,系統已經備份成功了。現在再去服務器上看一下吧。

我們看到了c1841.bin文件了。說明備份成功了。

還原和升級tftp升級方法類似。這裏就不說了。