802.1X本身並不算太難,確切的說命令的繁瑣,實驗環境難以搭建(虛擬機+物理交換機)。是讓人比較難入門的門檻。我也沒有物理交換機,但畢竟配置只要貼在blog裏面就行了。ISE和802.1x的概念還是可以操作複習下的。

一 交換機的推薦配置

文檔可以參考,是個美國思科的SE寫的:

http://www.network-node.com/blog/2015/12/30/switch-configuration-for-dot1x

official document

https://www.cisco.com/c/en/us/support/docs/security/identity-services-engine/116143-config-cise-posture-00.html

我重新整理一遍

aaa new-model

aaa authenticatoin dot1x default group ISE

aaa authorization network default group ISE

aaa accouting dot1x start-stop group ISE

(命令格式與tacacs+非常相似,記住default是對所有支持802.1x的接口開啓認證,其實就是access口,思科又來缺心眼,authorization來個network是什麼鬼?)

aaa group server radius ISE

server-private 192.168.133.11 key cisco123

aaa server radius dynamic-author

client 192.138.133.11 key cisco123

ip radius source-interface loopback 0

dot1x system-auth-control

device-tracking tracking 3750/3850似乎有點不同

radius-server vsa send authentication

radius-server vsa send accounting

radius-server attribute 6 on-for-login-auth // sends Service-Type attribute in access request

radius-server attribute 8 include-in-access-req // send Framed-IP-address attribute

radius-server attribute 25 access-request include // send Class attribute in access request

ip access-list extended ACL-DEFAULT

remark DHCP

permit udp any eq bootpc any eq bootps

remark DNS

permit udp any any eq domain

remark PING

permit icmp any any

remark TFTP

permit udp any any eq tftp

remark Drop ALL

deny ip any any log

ip access-list extended Web-Redirect

deny udp any any eq domain

deny udp eq bootpc any eq bootps

deny tcp any any eq 8905

deny udp any any eq 8905

deny tcp any any eq 8909

deny udp any any eq 8909

deny tcp any any eq 8443

permit ip any any

ip http server

ip http secure-server

查了下文檔,教主的課件有個端口8906其實已經不需要了。

https://www.cisco.com/c/en/us/support/docs/security/identity-services-engine/116143-config-cise-posture-00.html

UDP/TCP 8905: Used for posture communication between NAC Agent and ISE

UDP/TCP 8909: Used for client provisioning.

TCP 8443: Used for guest and posture discovery.

access port

int gi 1/0/22

switchport mode access

switchport access vlan 10

spanning-tree portfast

device-tracking //3850/3650平臺需要在接口下有這條命令,以前肯定沒有

ip access-group ACL-DEFAULT in //默認放行的ACL,和authentication open一起使用

authentication open //認證不通都能打開物理接口,但是無授權流量由默認ACL控制

authentication event fail action next-method

authentication event server dead action authorize vlan 999

authentication event server alive action reinitialize

authentication host-mode multi-auth

authentication order dot1x mab

authenticatino priority dot1x mab

authentication port-control auto

authentication violation restrict

mab

dot1x pae authenticator

二 MAB和802.1x概念

抄幾段話:

- MAB is the authentication deployed when endpoint doesn't support 802.1x

- MAB uses PAP/ASCII or optionally EAP-MD5 to has the password. But the radius is clear text and username is the MAC address

官方有一份講MAB非常詳細的文檔,我截取些關鍵點

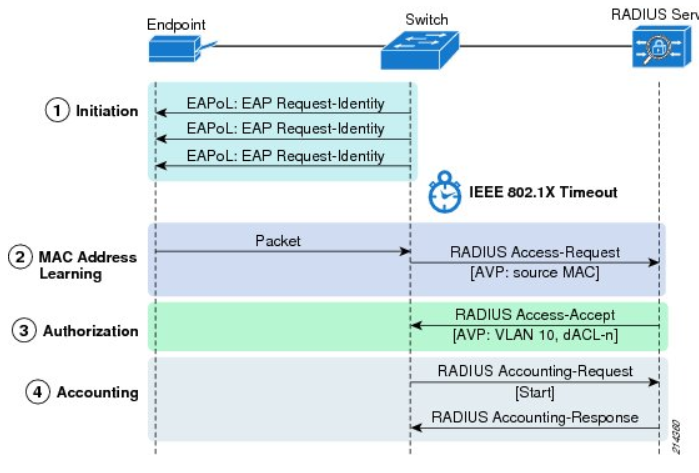

High level MAB authentication sequence,可以看出認證過程就是交換機發送request identity多達3次,當802.1x timeout之後開始進行mab地址認證

-

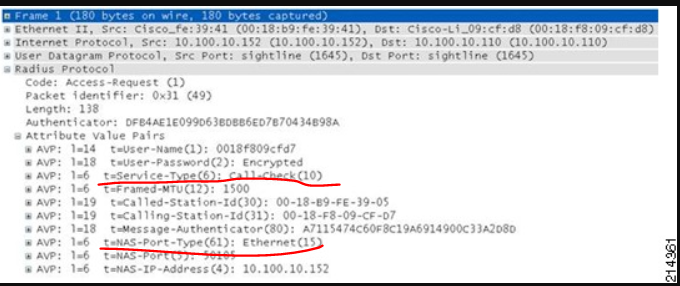

-一個典型的MAB包,注意service-type=call-check NAS-Port-Type=Ethernet 注意username是明文的,所以實際上很好欺騙的

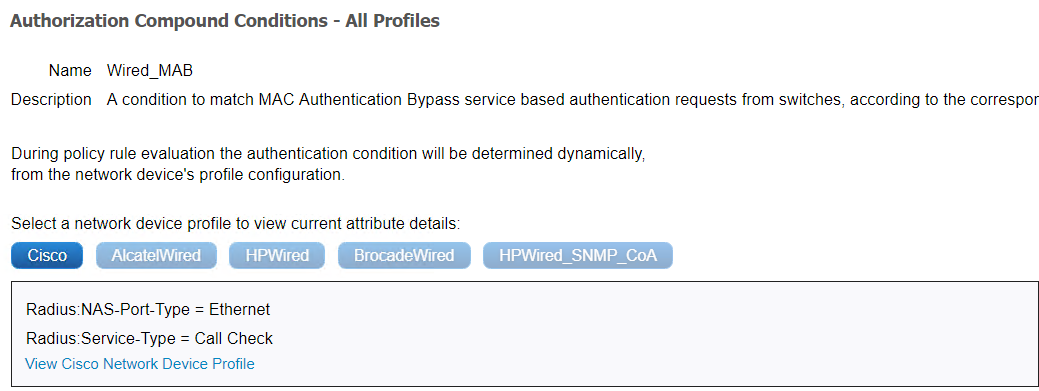

-ISE端默認的MAB匹配條件

記住在ISE中,所有的endpoint不管你是否得到授權,MAC地址都是可以被ISE記錄下來的。以後會有profiling將這些終端進行分組,我們就可以根據這個組來進行授權了。

三 802.1x

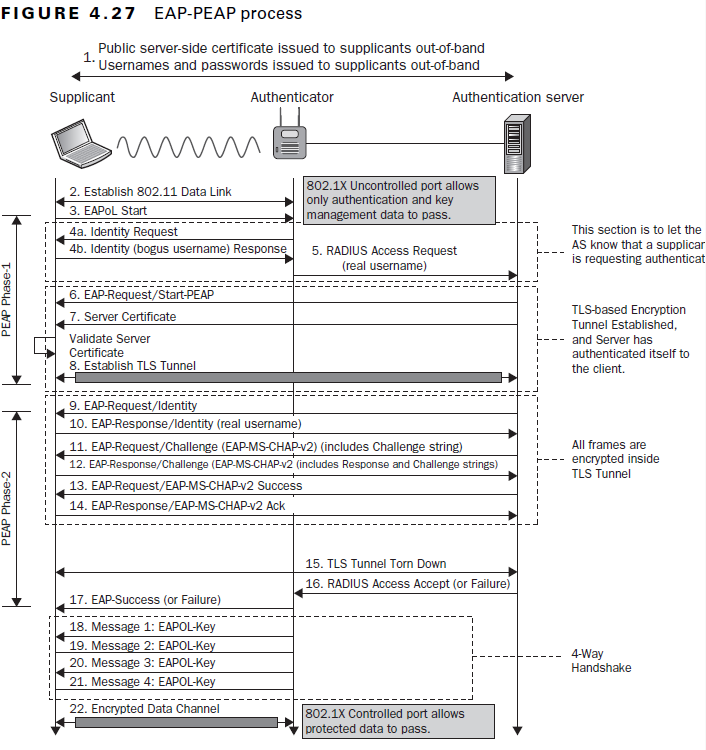

先說幾種認證方式,EAP-MD5(不詳細講了,生產環境不部署,考試也不考),PEAP(MS-CHAPv2),EAP-TLS,EAP-FAST

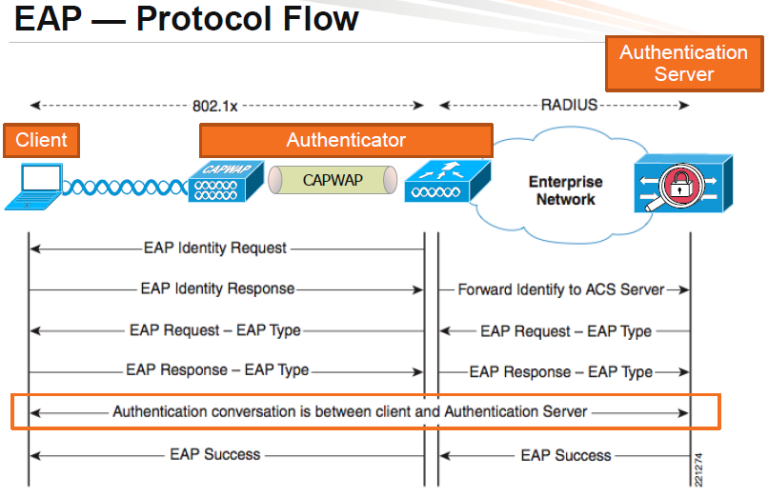

首先說下EAP,extensible authentication protocol,國外有個印度無線大神,他的blog寫的非常的好。我直接借用他的圖片。

普通EAP,沒啥參考價值

PEAP (MS-CHAPv2)

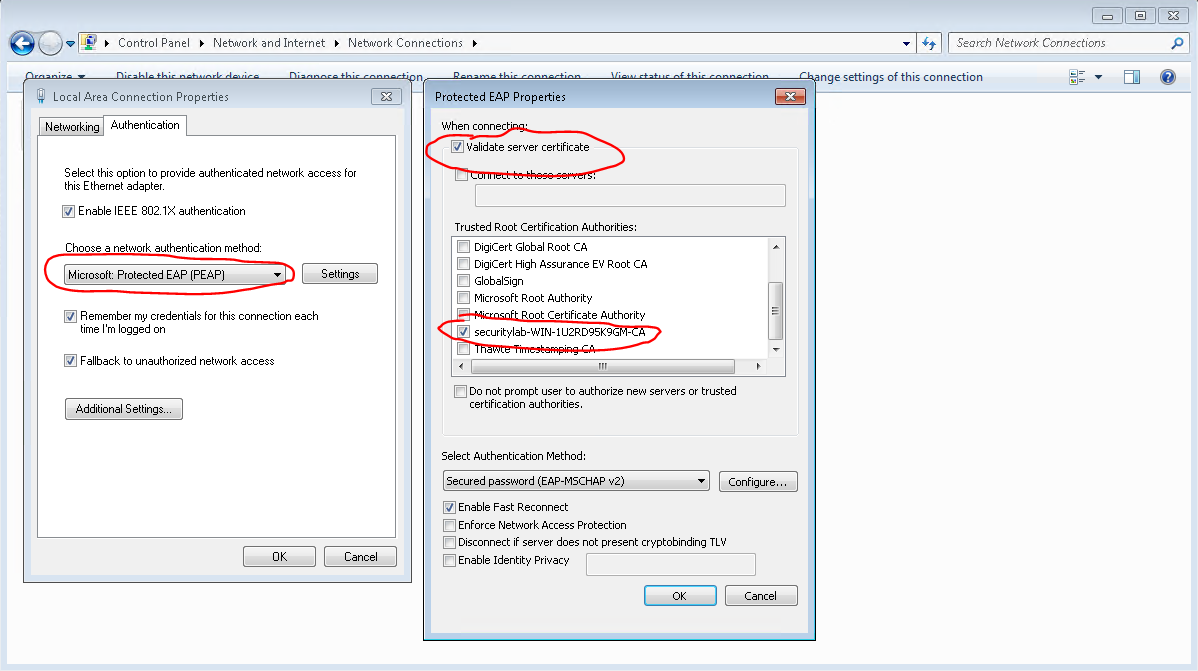

這種認證方式要求ISE需要有CA簽發的證書,客戶端需要信任CA的根證書。如果需要做機器認證,那就需要在客戶端上配有computer certificate並且ISE需要導入CA根證書。

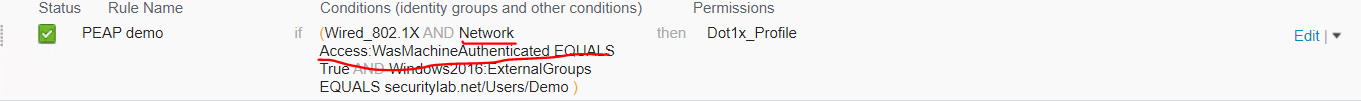

配置演示

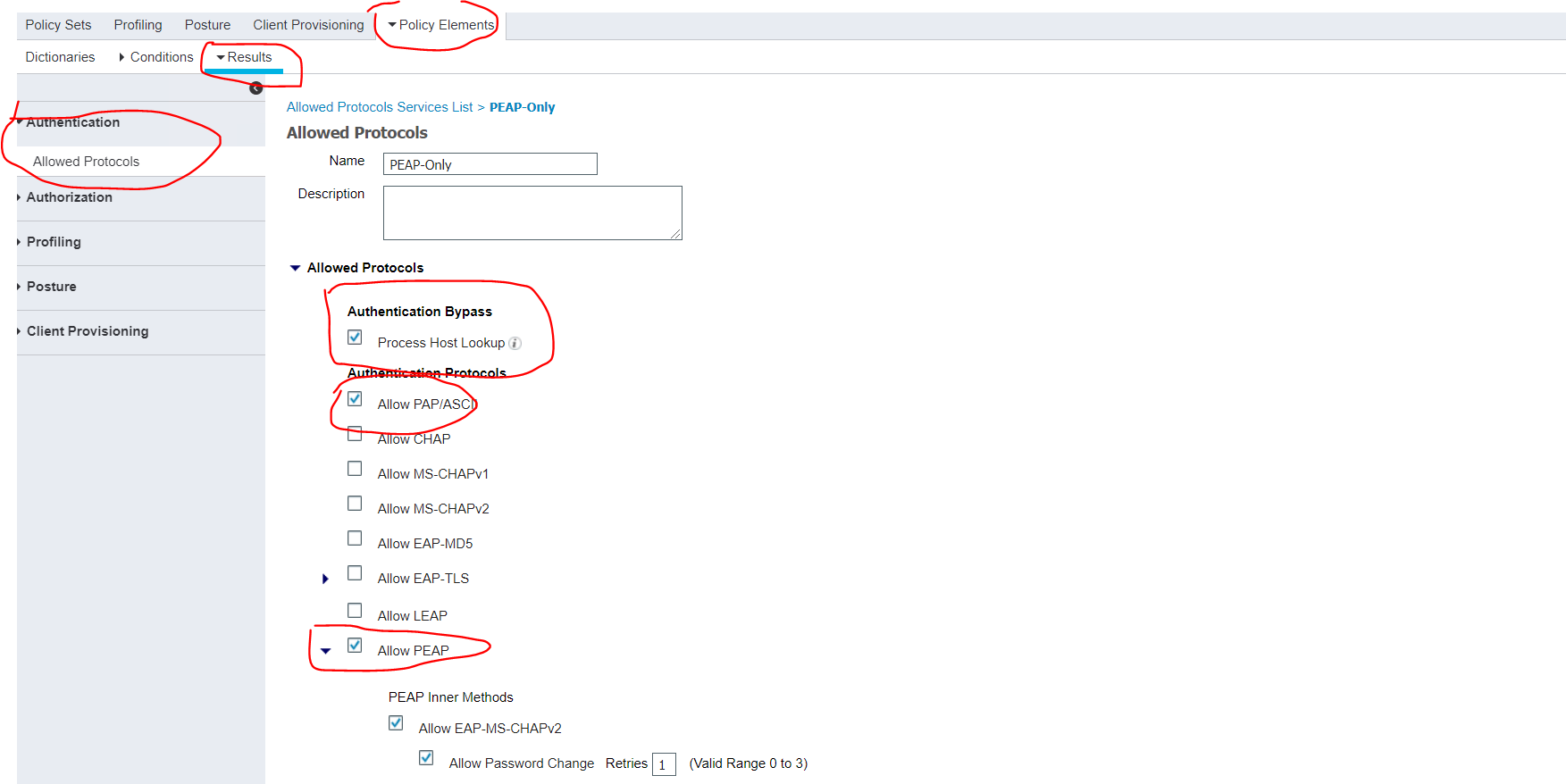

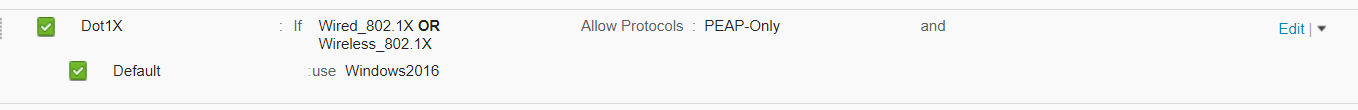

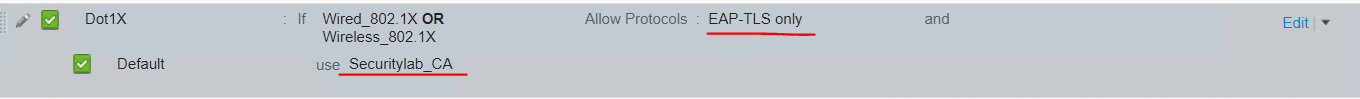

首先先縮小可以使用的協議範圍:

記住hostlookup 和PAP/ASCII是留着給MAB做保底用的,所以不能刪除。

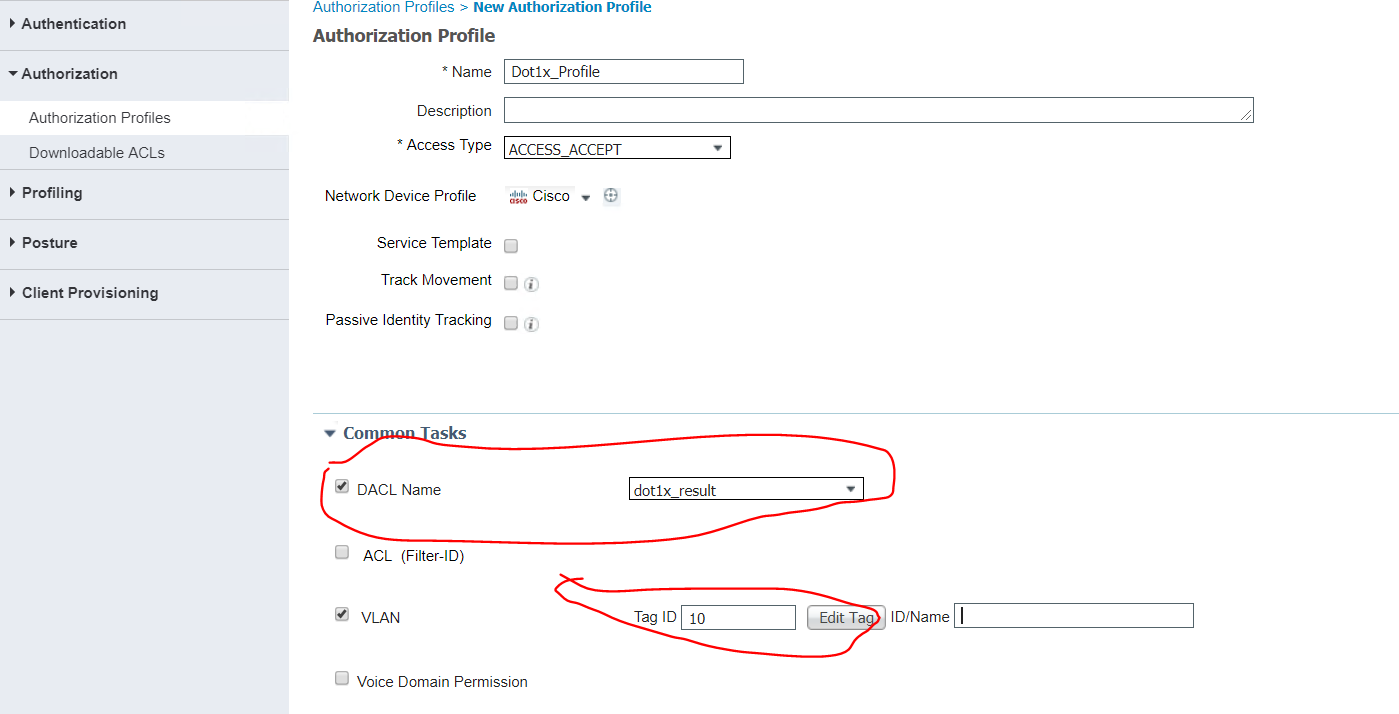

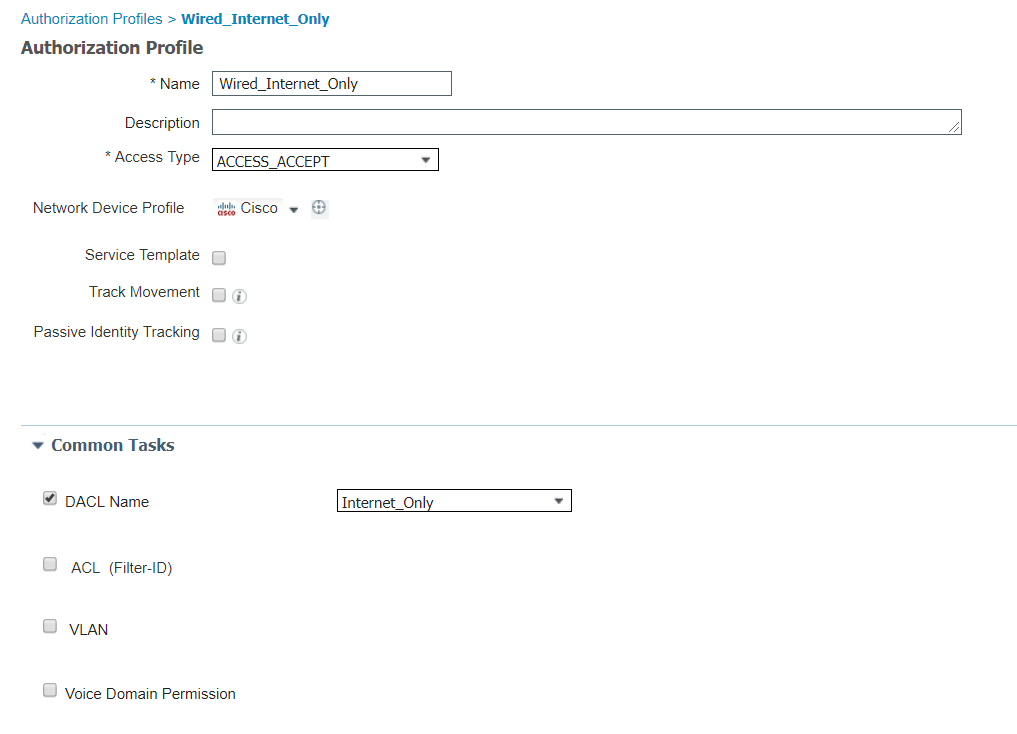

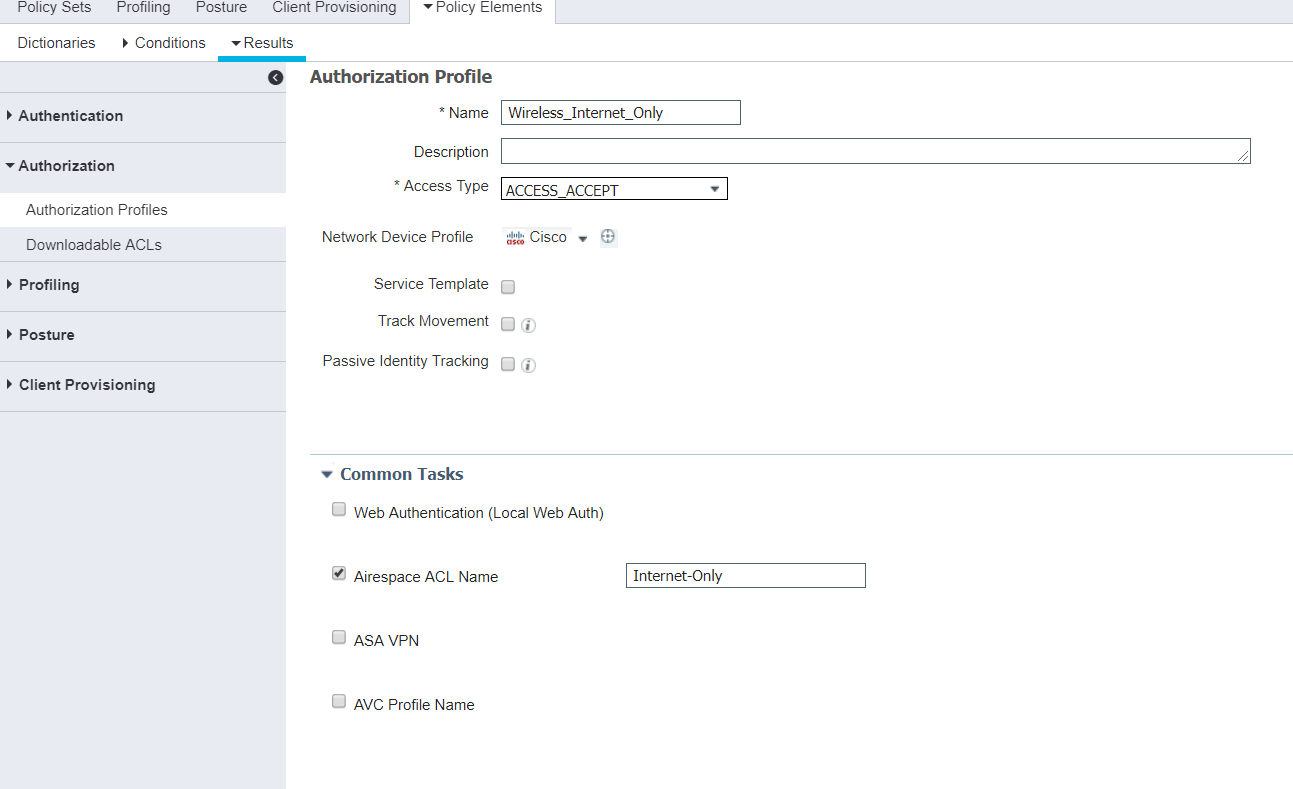

authorization profile

這個排版是醜。。。

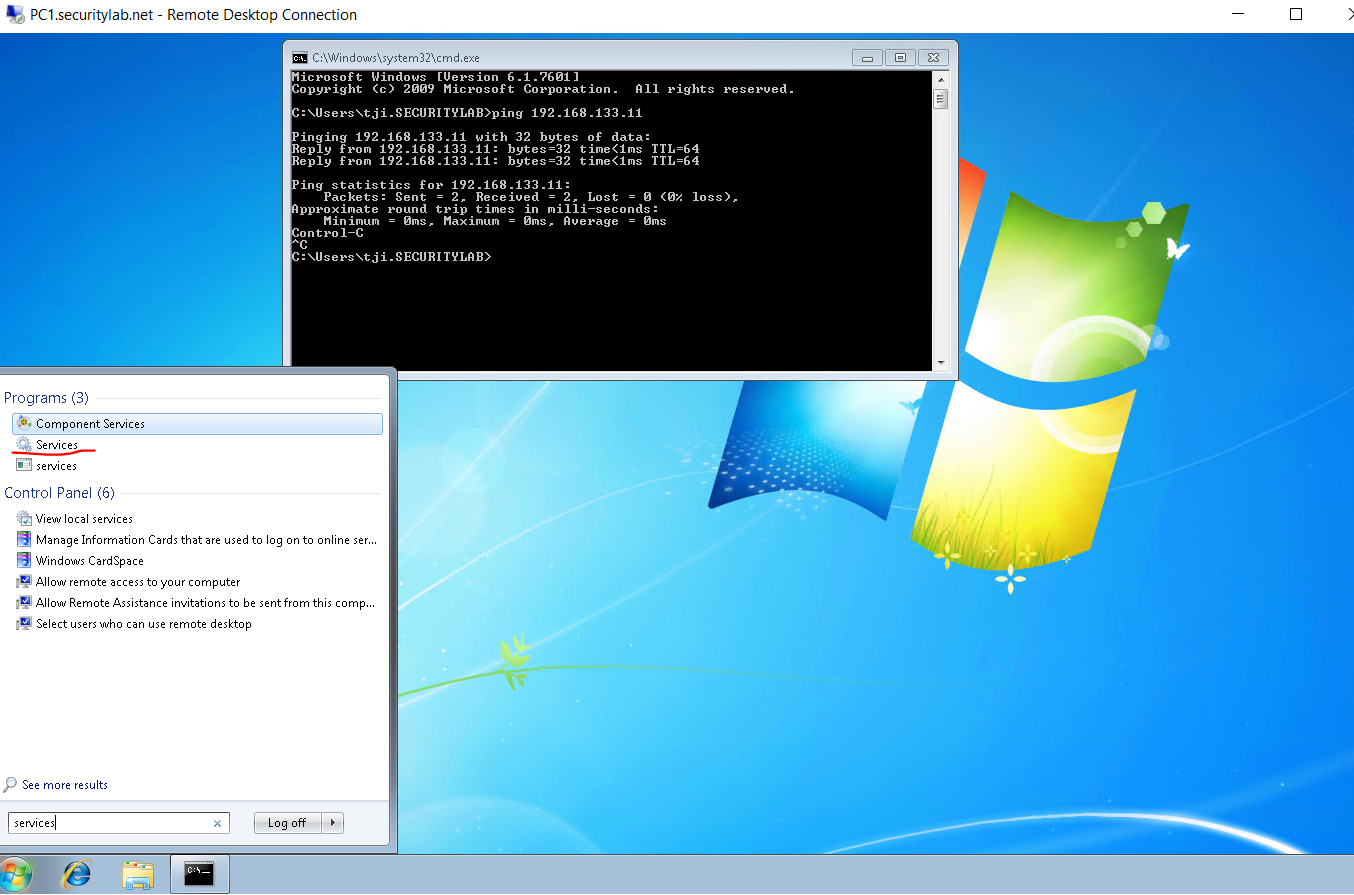

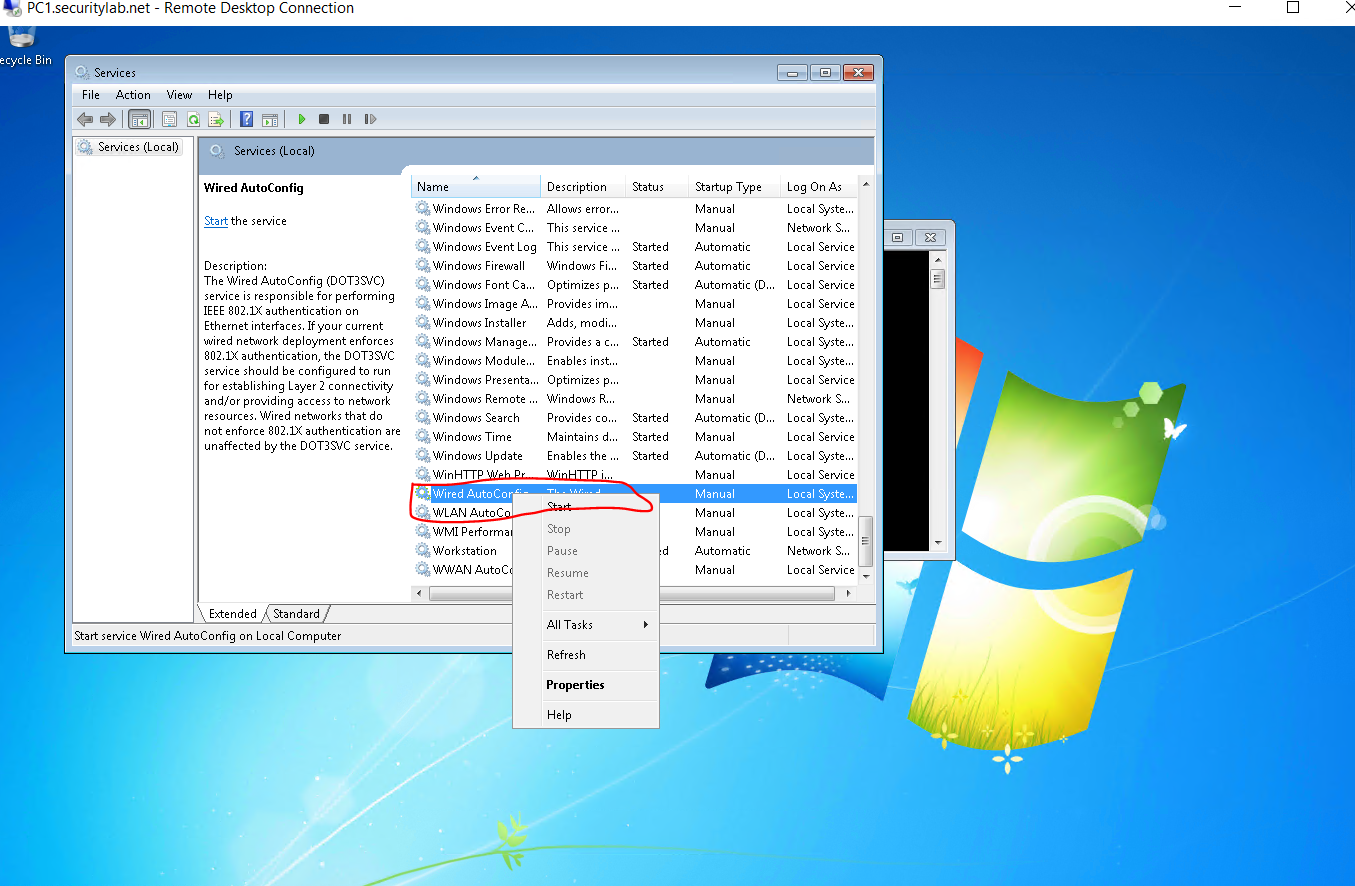

附帶客戶端的配置:

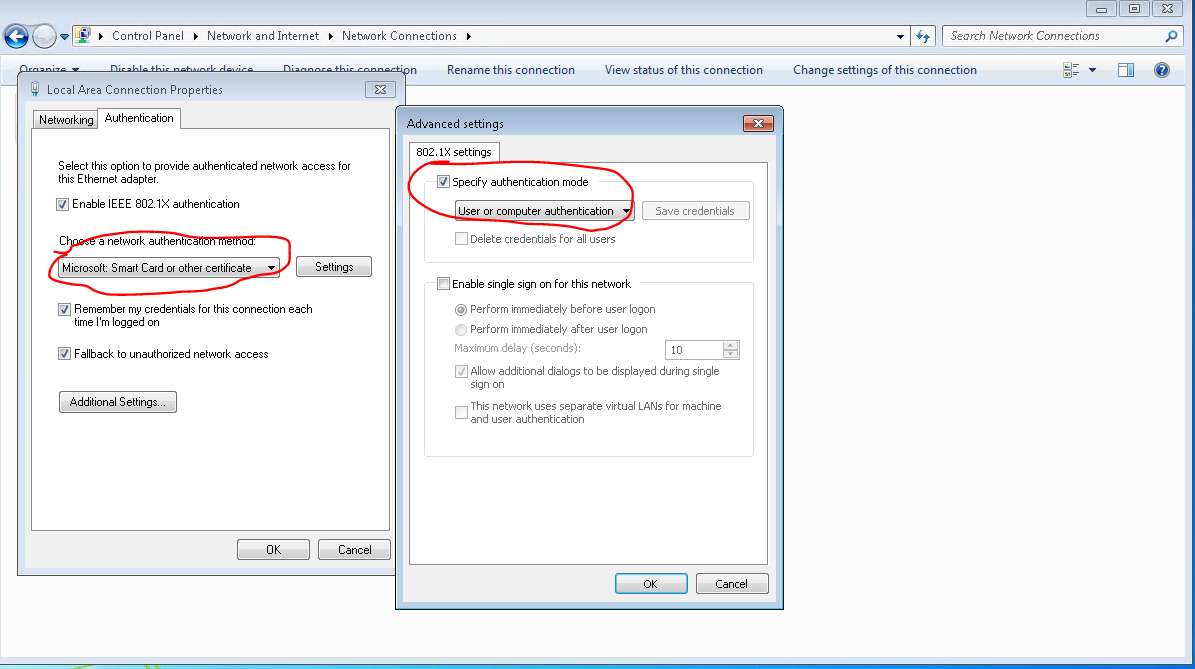

smartcart or certifcate指的其實就是EAP-TLS,右邊的additional setting裏面是指機器認證和用戶認證同時進行。

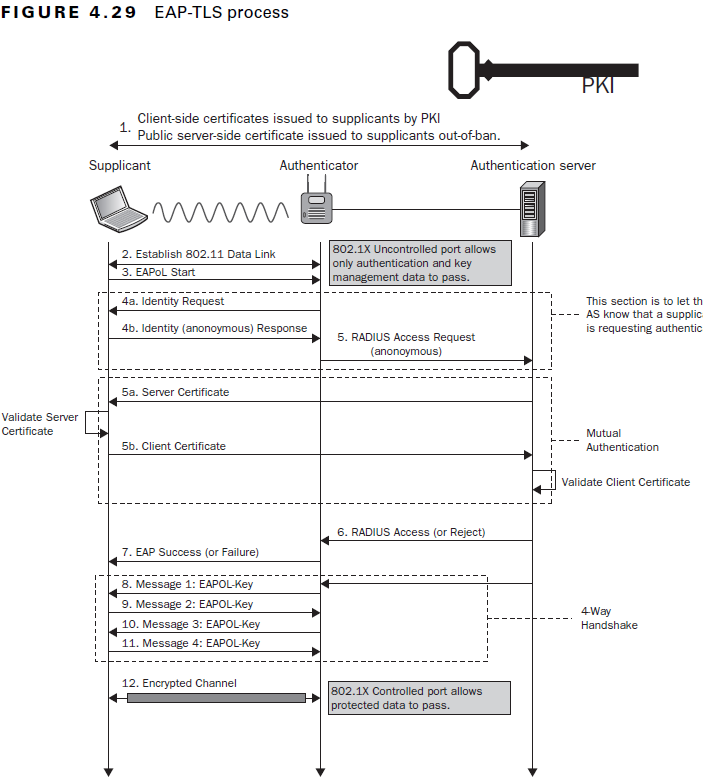

EAP-TLS,

這種認證方式要求ISE和客戶端都有CA的根證書,本質上就是使用證書的雙向認證。

注意,EAP-TLS也是支持機器認證的。

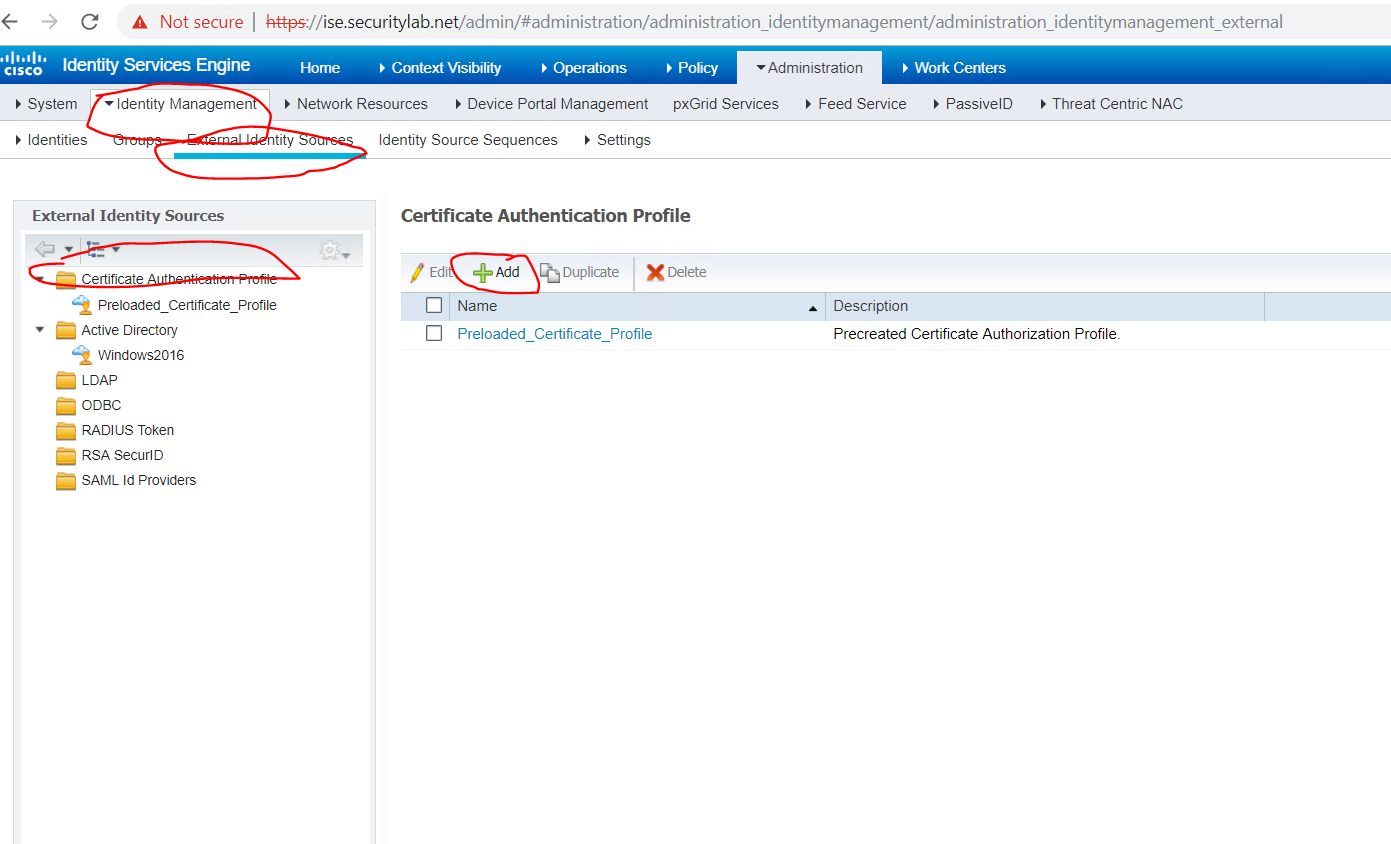

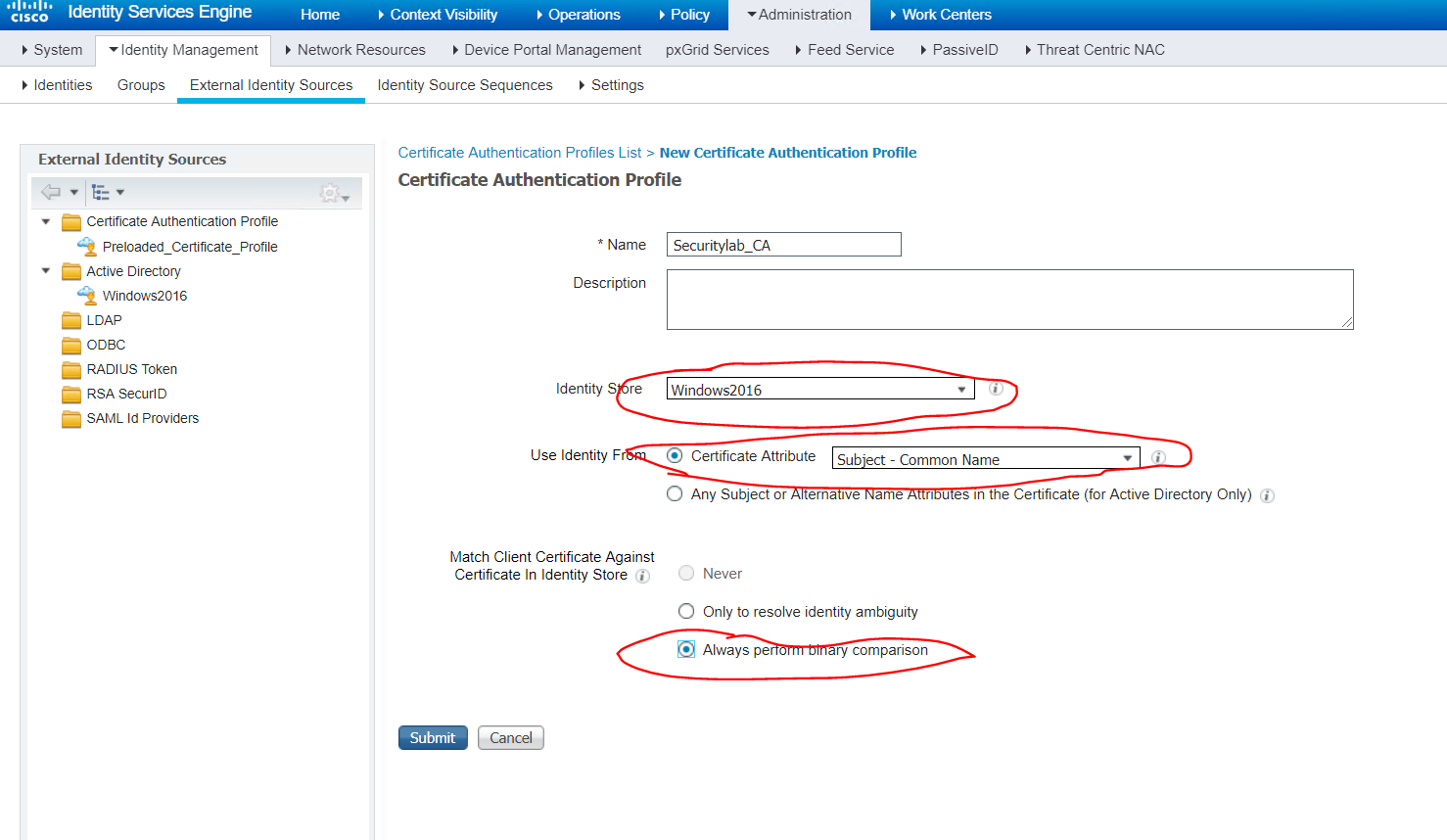

ISE段policy sets裏面的東西幾乎大同小異,唯一不同的是identity source。因爲是使用證書認證,那就得創建一個certificate profile。

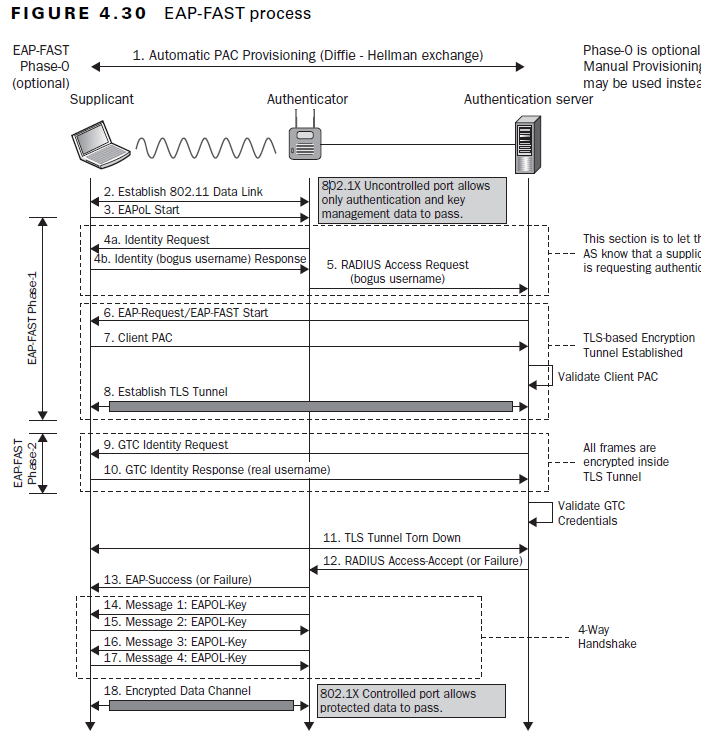

EAP-FAST (felxible authenticatino via secure tunnel)

這種認證方式必須得在客戶端安裝anyconnect NAM組件。當然有了anyconnect之後,可以支持現在這三種主流的認證技術。需要指出的是,EAP-FAST是ISE推了一個PAC文件到客戶端,搭建TLS tunnel。

三 無線dot1x

無線沒啥項目經驗,只是做過些實驗。摸着石頭過河吧。

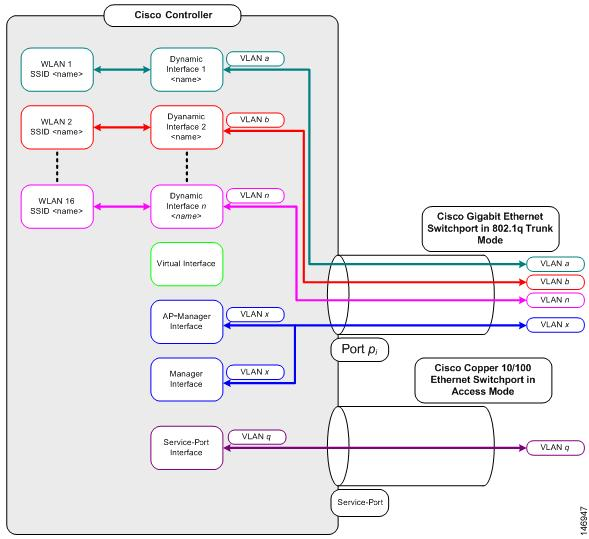

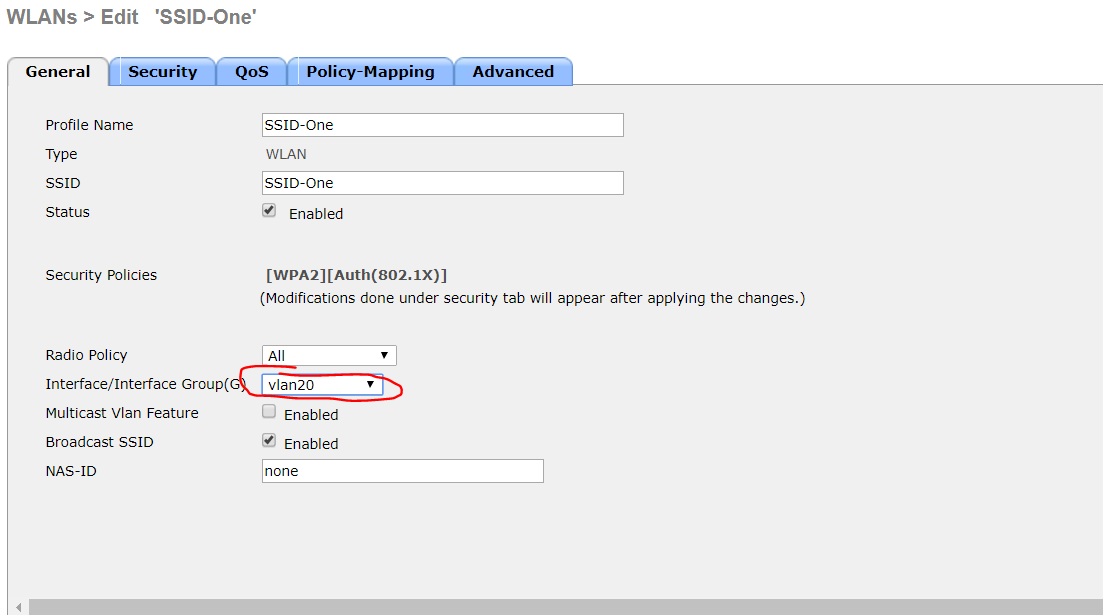

首先WLC一個重要概念,port和interface。port指的是物理接口,而interface是一個邏輯概念。

思科的官網一個圖片解釋的很清楚,一個port可以連接這交換機的trunk接口。一個我們自己配置的dynamic interface 對應一個vlan,同時和WLAN SSID之間的mapping關係也是我們自己配置的。

至於AP如何找到並和WLC建立capwap tunnel,這是無線的內容。一般我們用option 43。

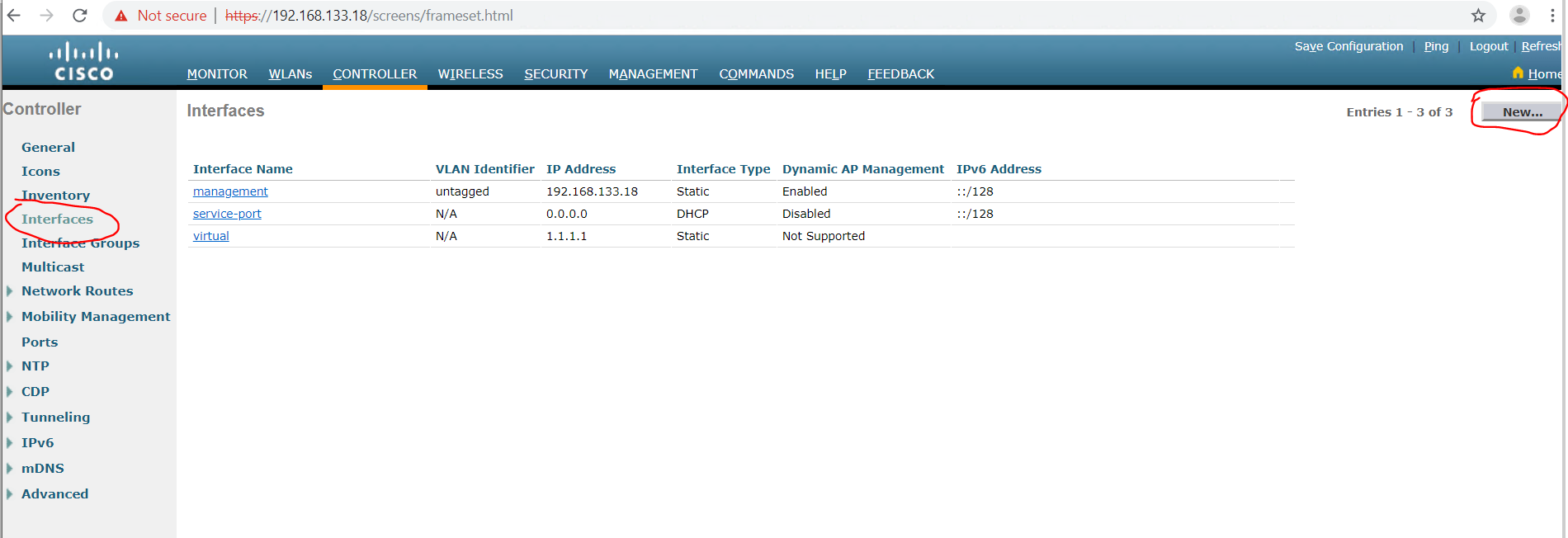

創建一個dynamic interface,在flexconnect其實未必需要

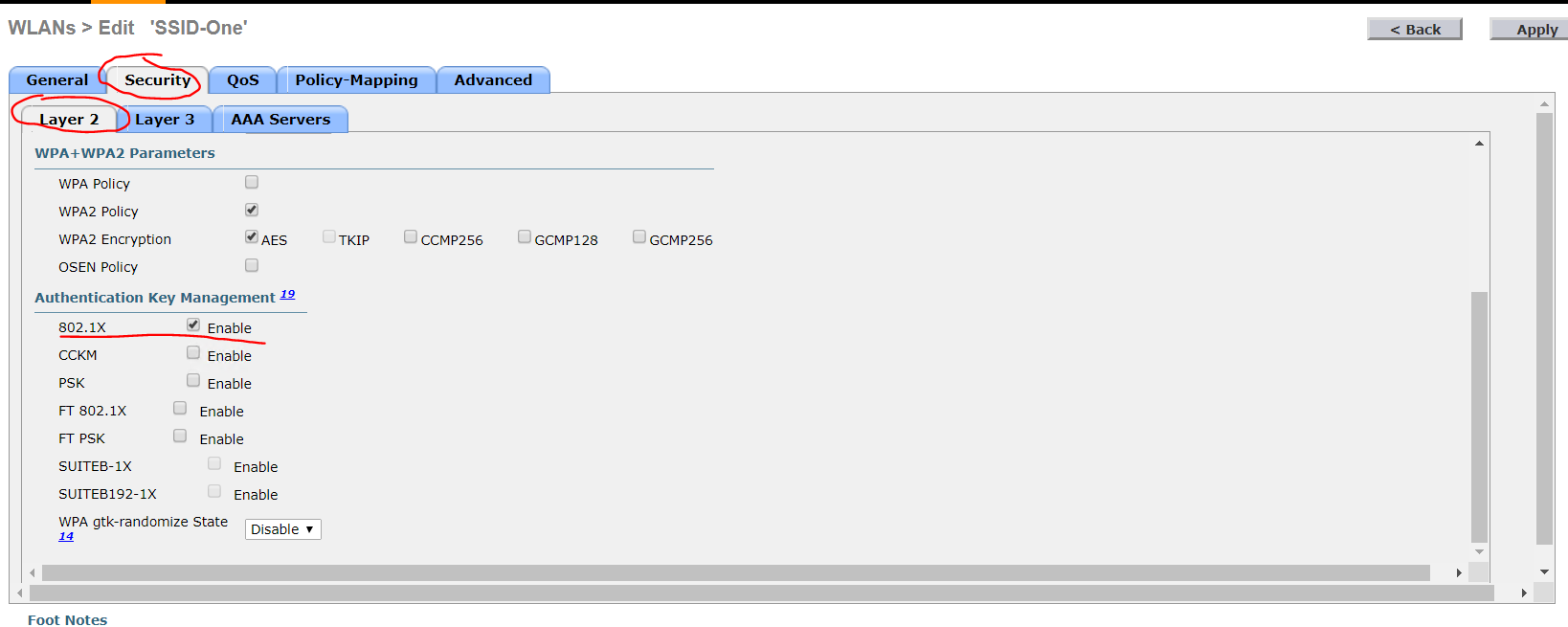

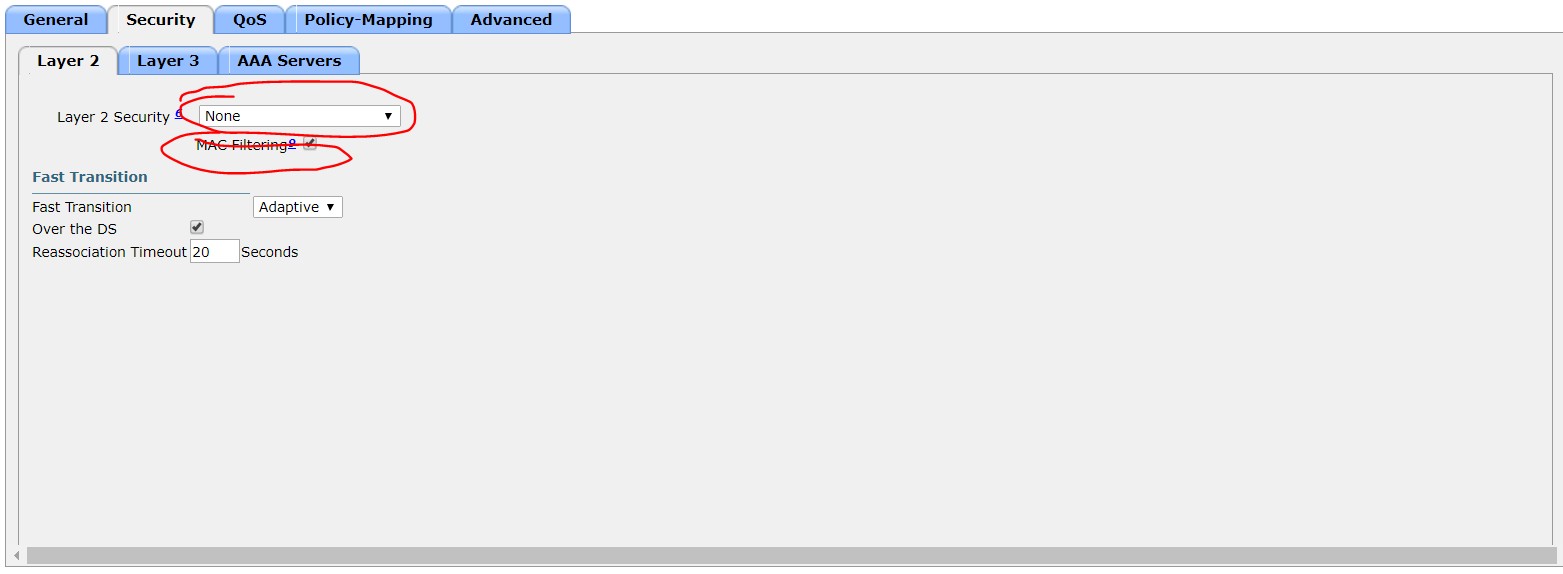

認證方式默認其實是802.1x,可以改成

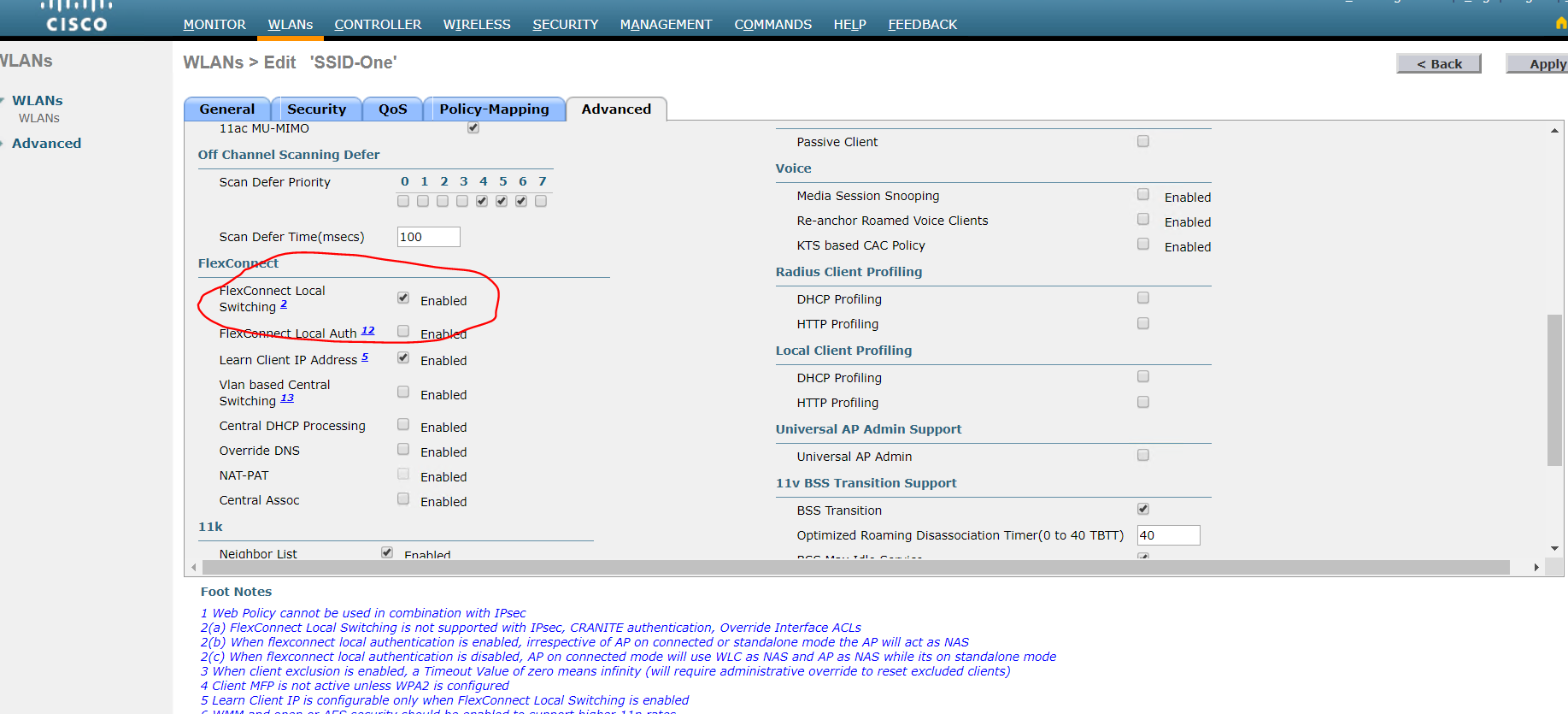

AP啓用flexconnect模式

由於沒有AP,沒辦法截圖。主要就是AP 模式切換成flexconnect,在flexconnect裏面配置vlan mapping,AP地址需要使用native vlan。(這些配完之後,使用PSK實際上就可以通信了)

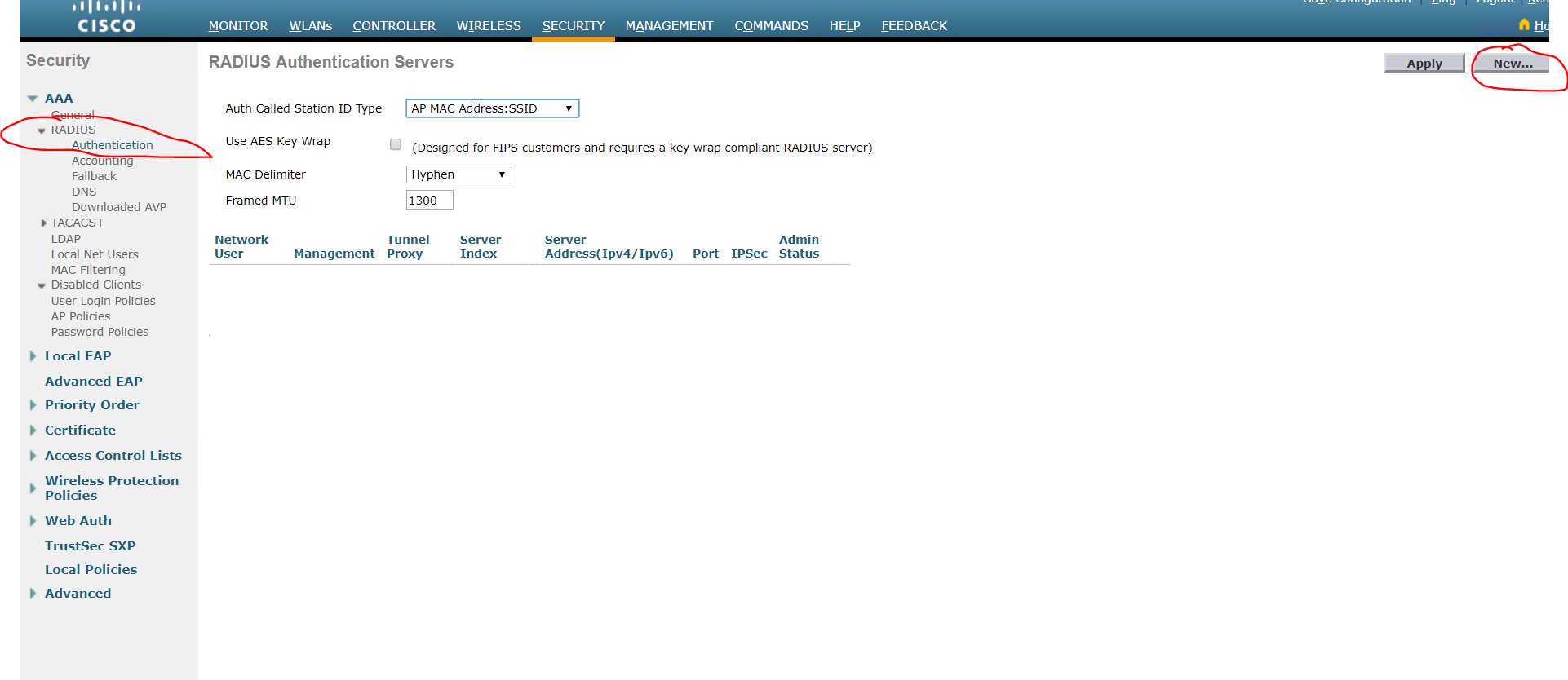

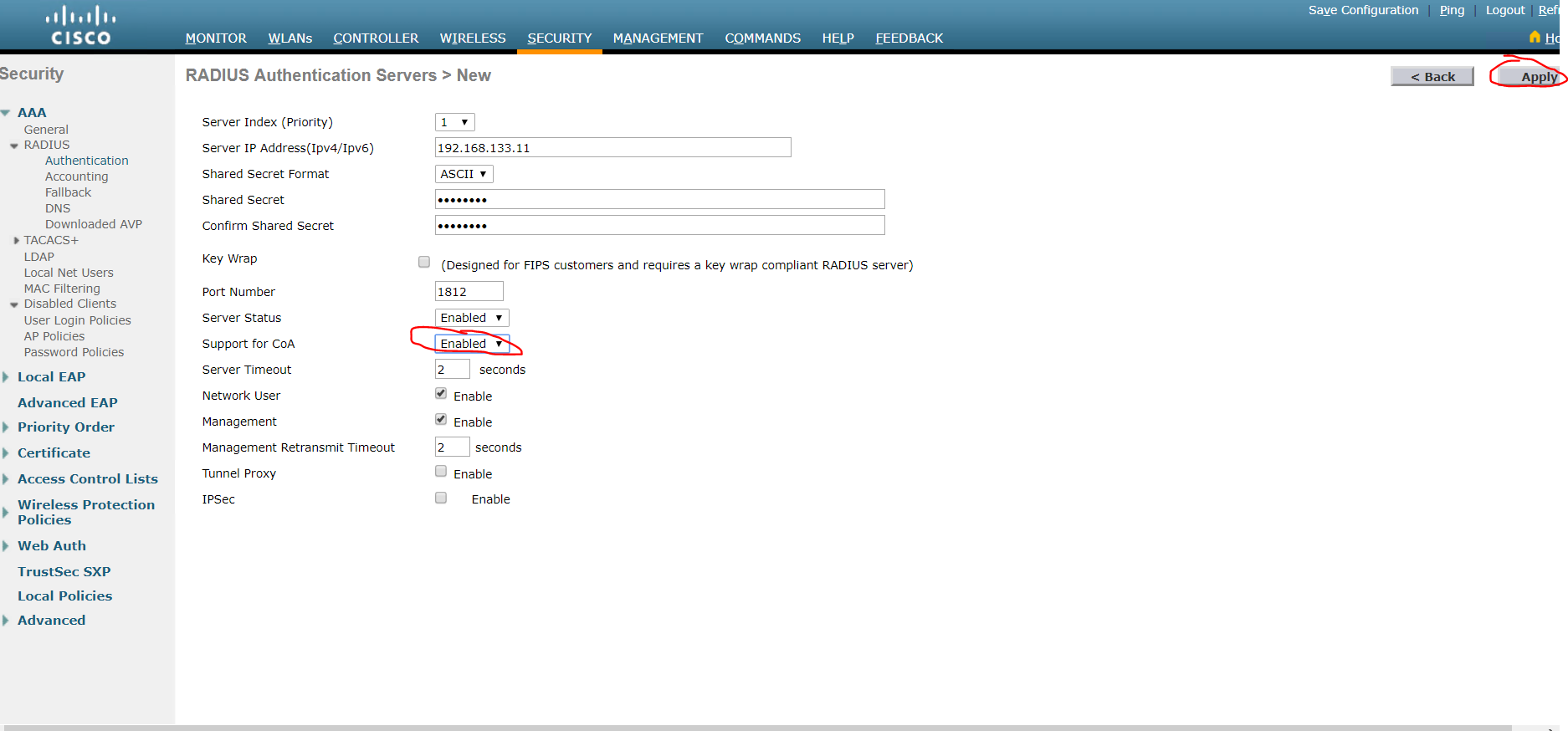

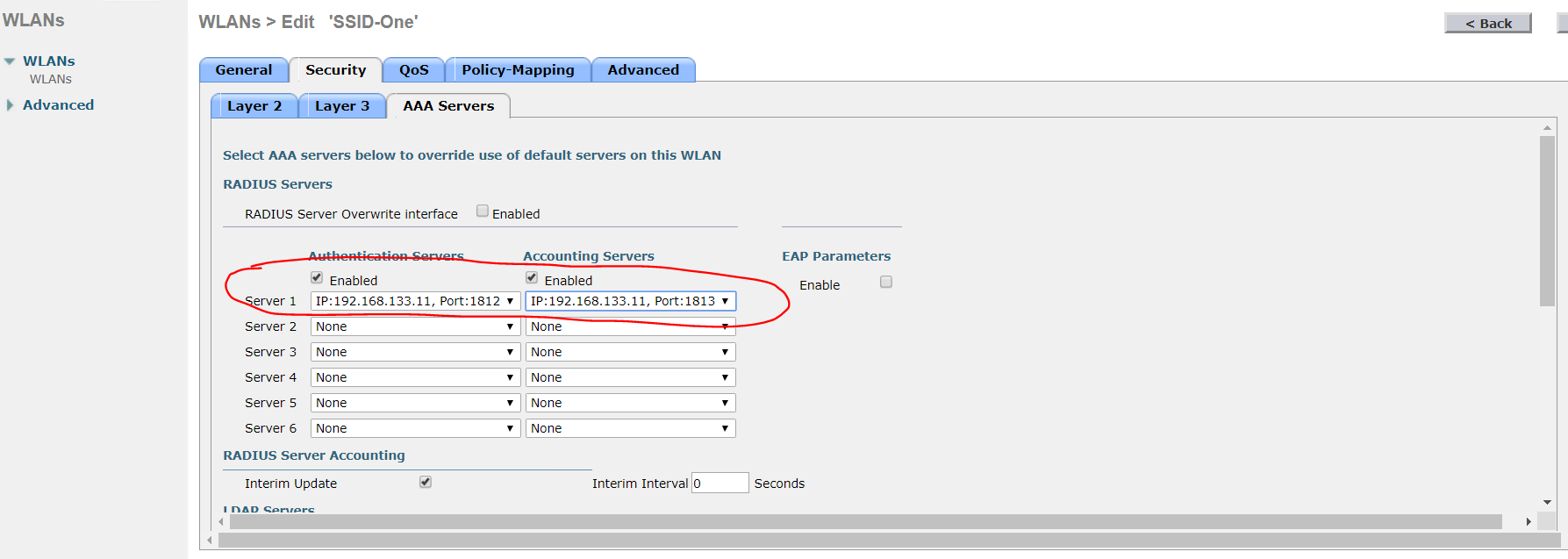

接下來配置radius服務器

記得需要enable CoA

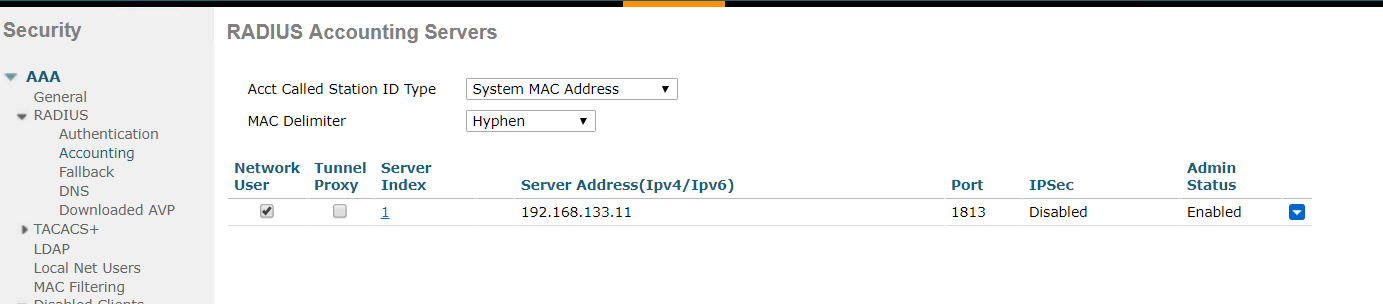

添加審計Radius

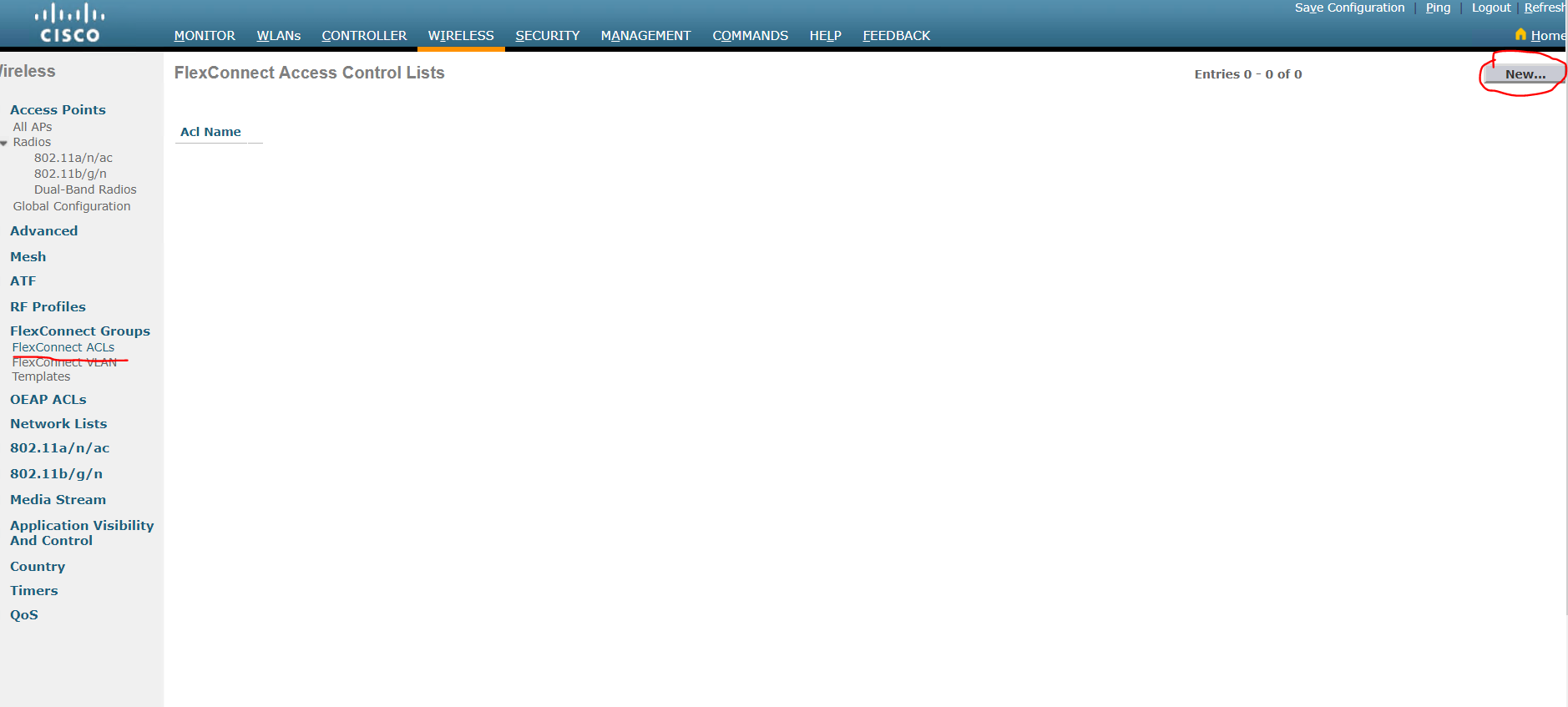

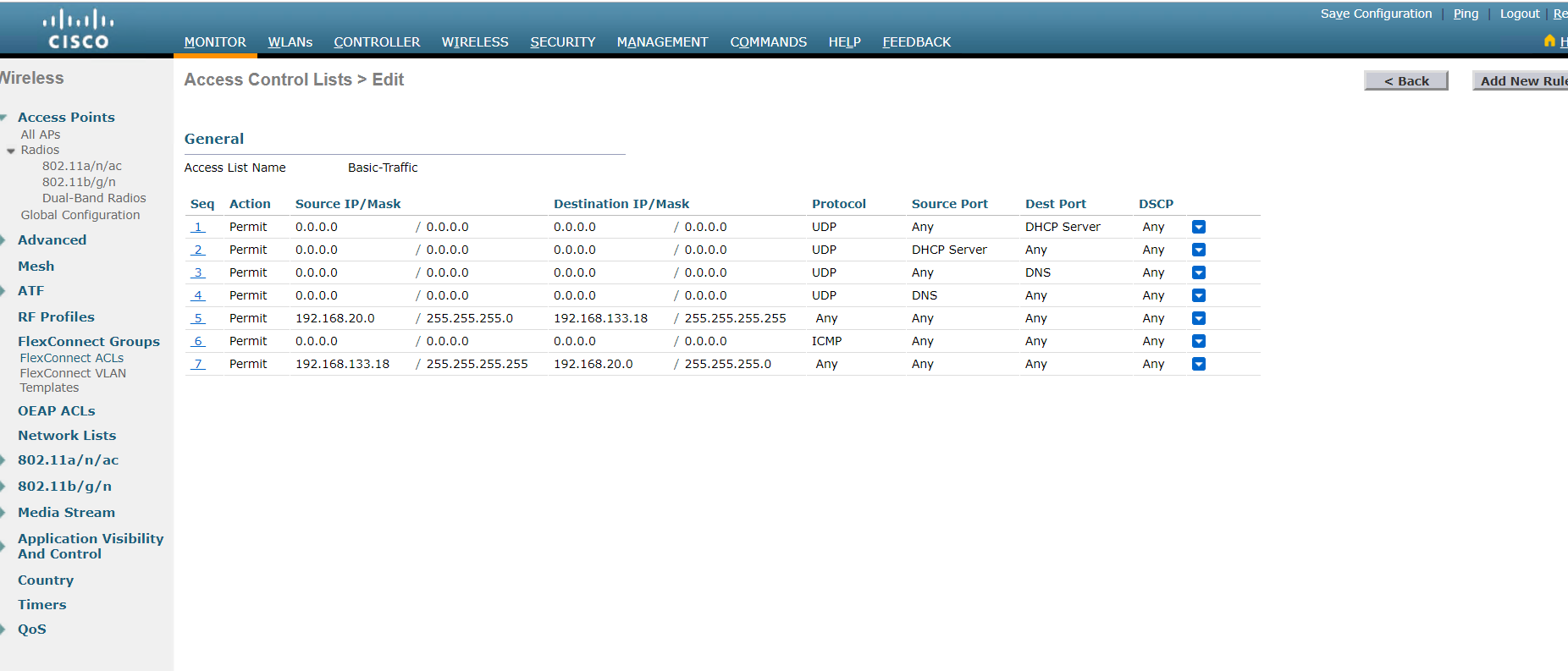

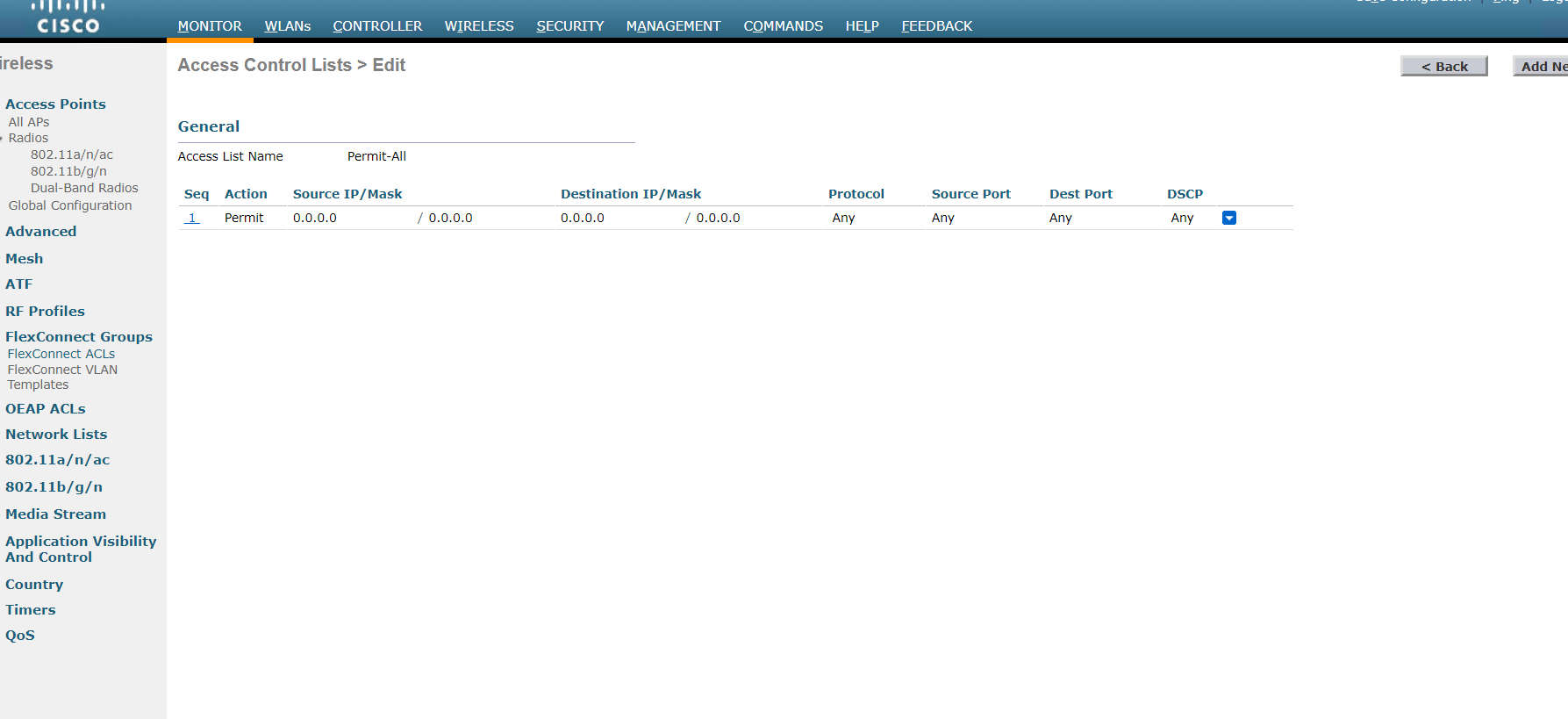

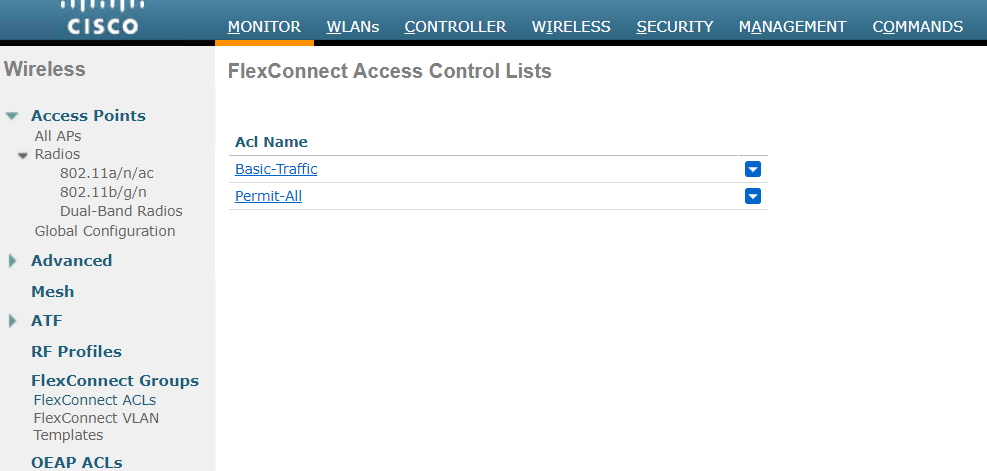

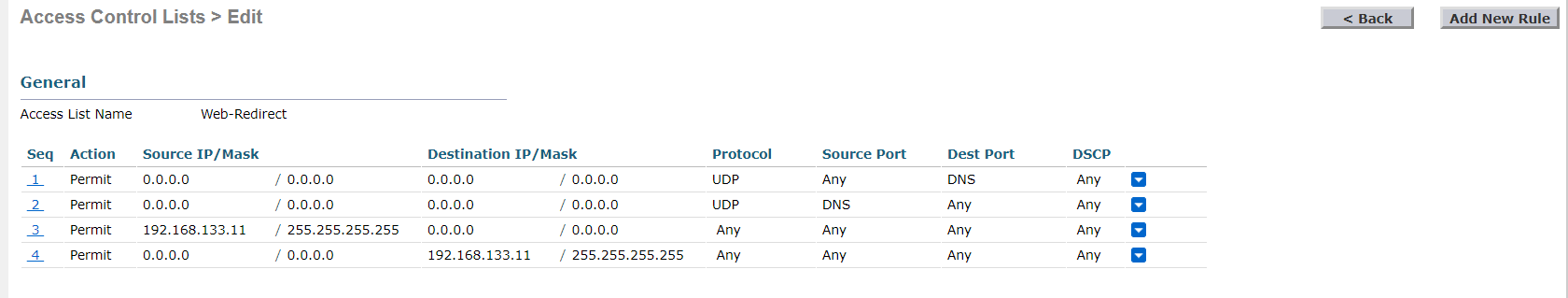

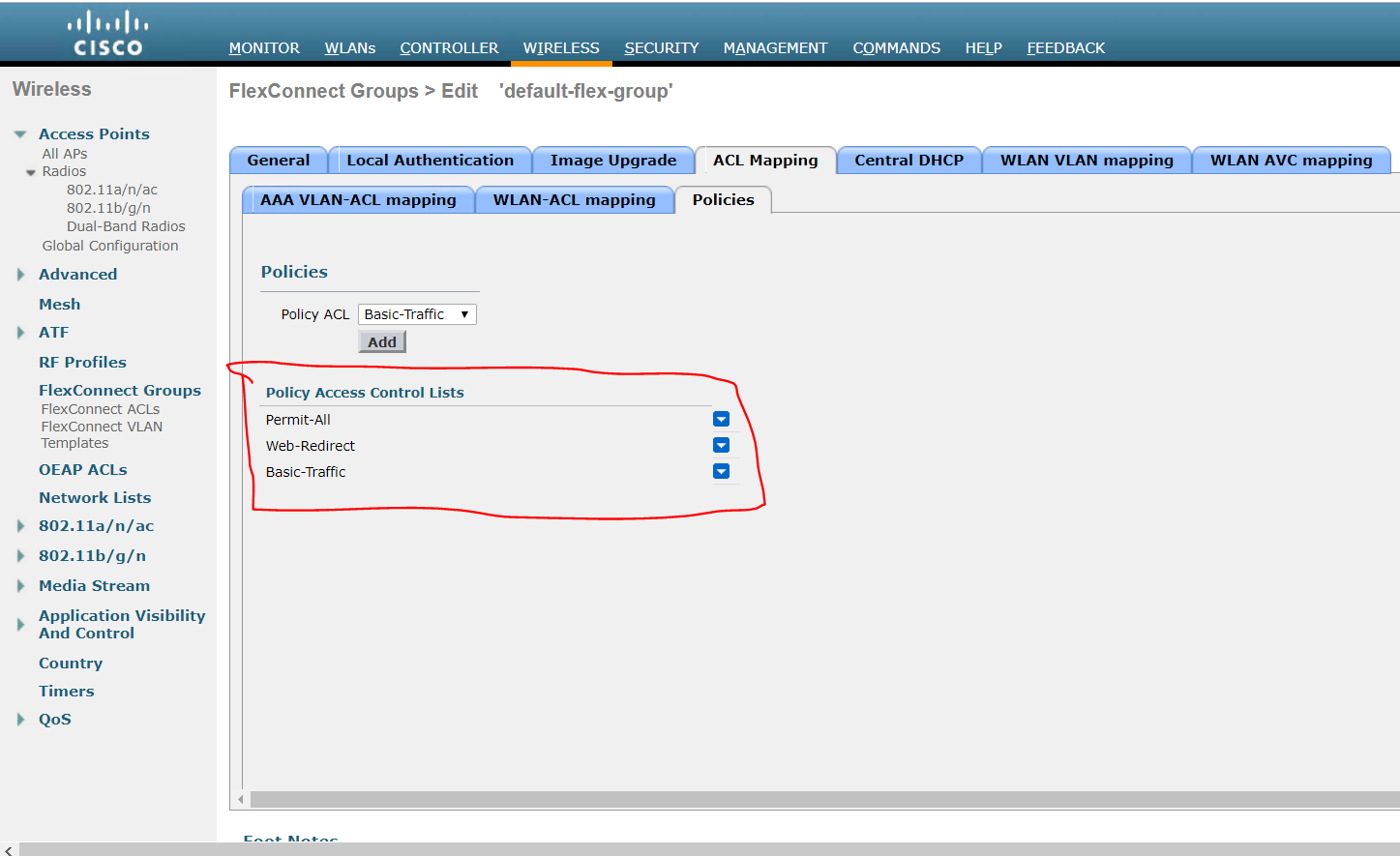

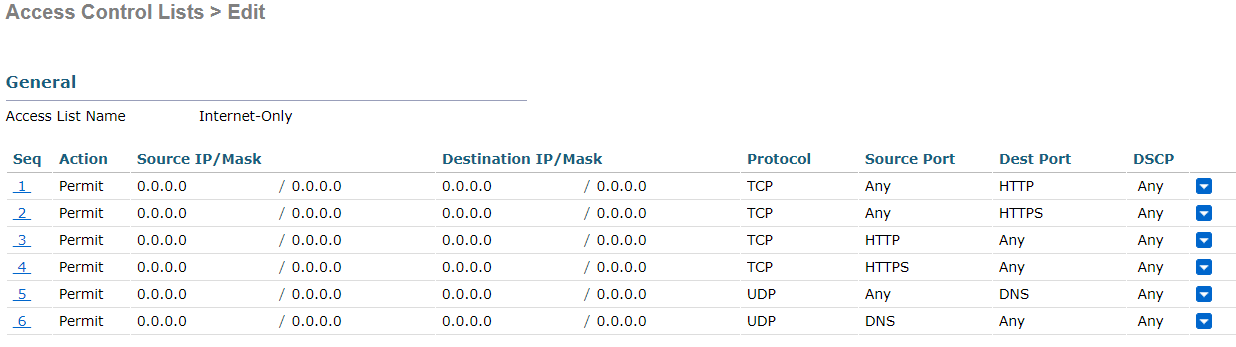

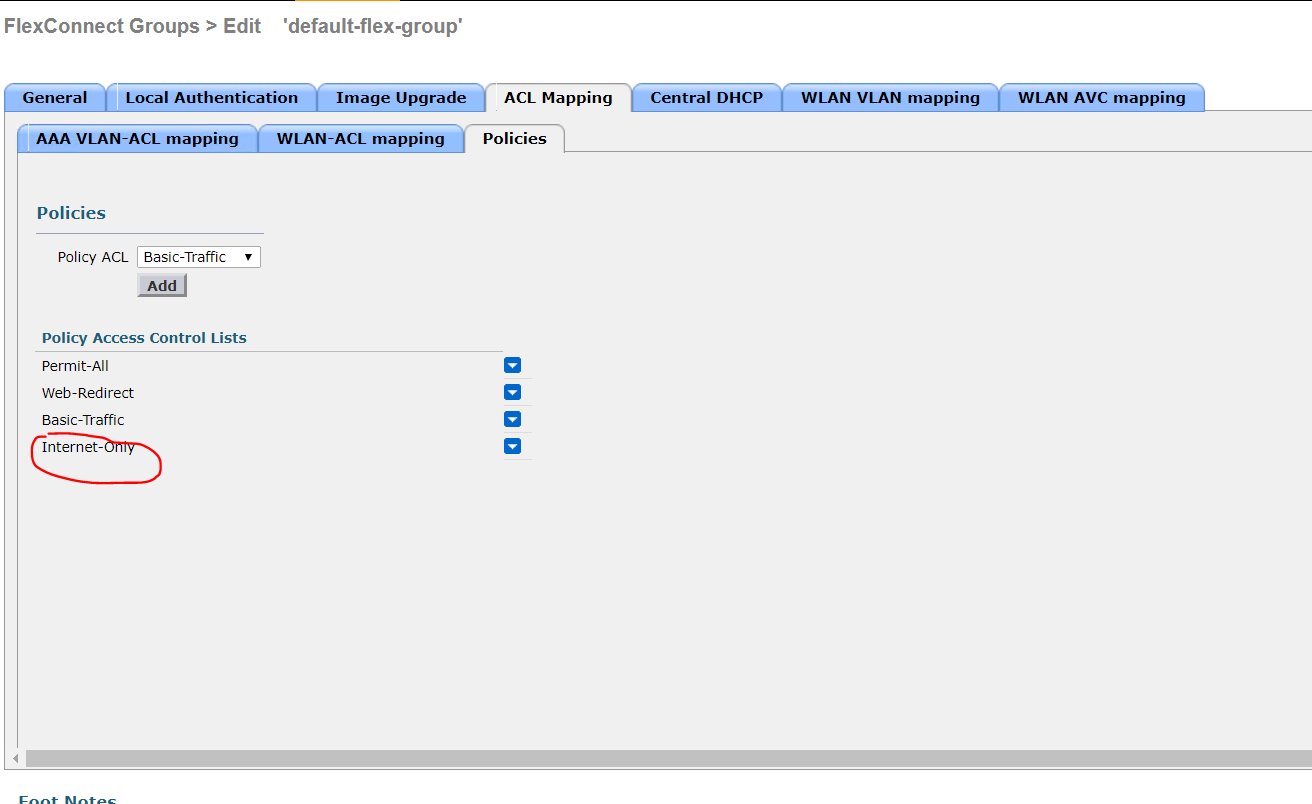

接下來就是修改flexconnect ACL。記住WLC此時對於ISE就是一臺NAD,交換機上的類似的一些列表,也需要在WLC上進行配置。因爲我們使用的是flexconnect,所以配置的也是FlexConnect ACL。

兩條ACL,一個permit all 一個basic traffic,放行DHCP,DNS,CAPWAP和ICMP流量

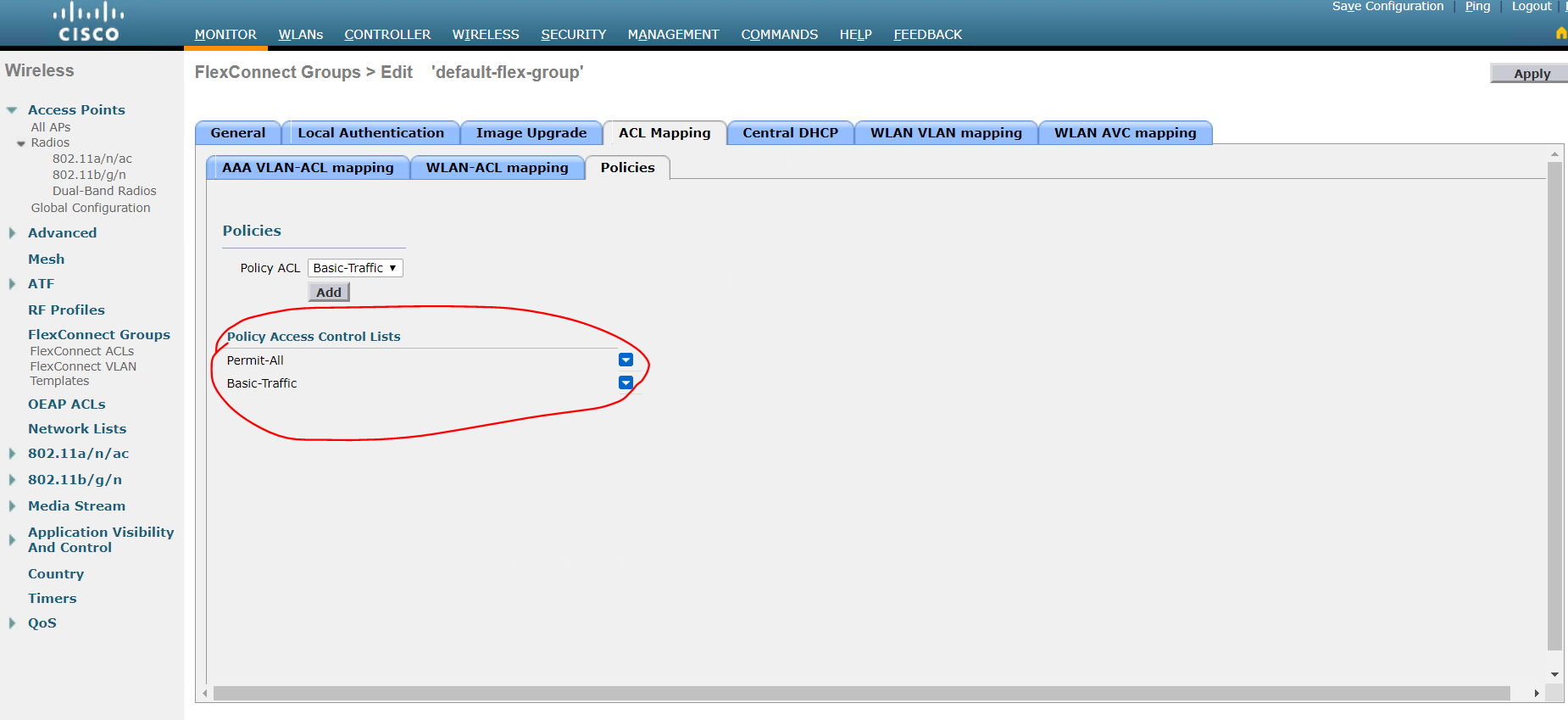

我們需要在flexconnect group裏面啓用這些個ACL,在紅圈的地方添加AP

需要調用這條basic-traffic ACL到某一個特定的AP,老樣子,沒辦法截圖。

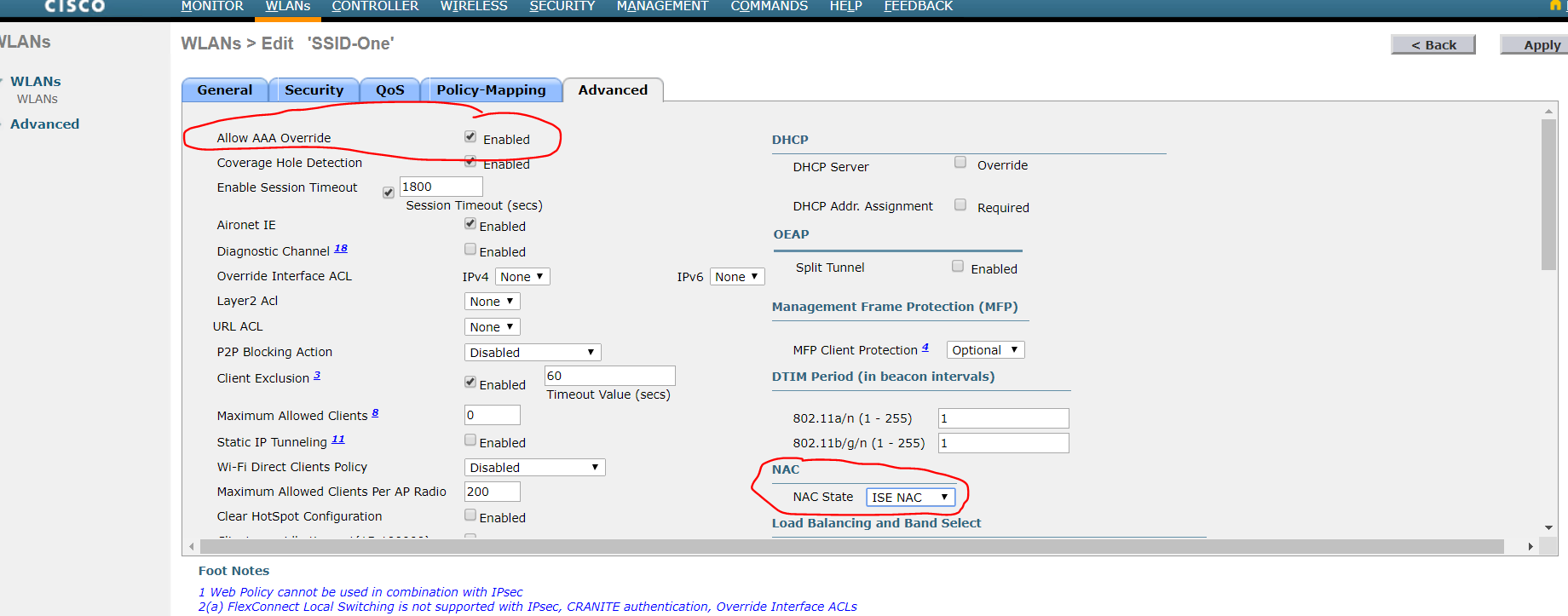

接下來去WLAN,修改認證的屬性。

記住ISE NAC,其實就是讓這個WLAN支持CoA

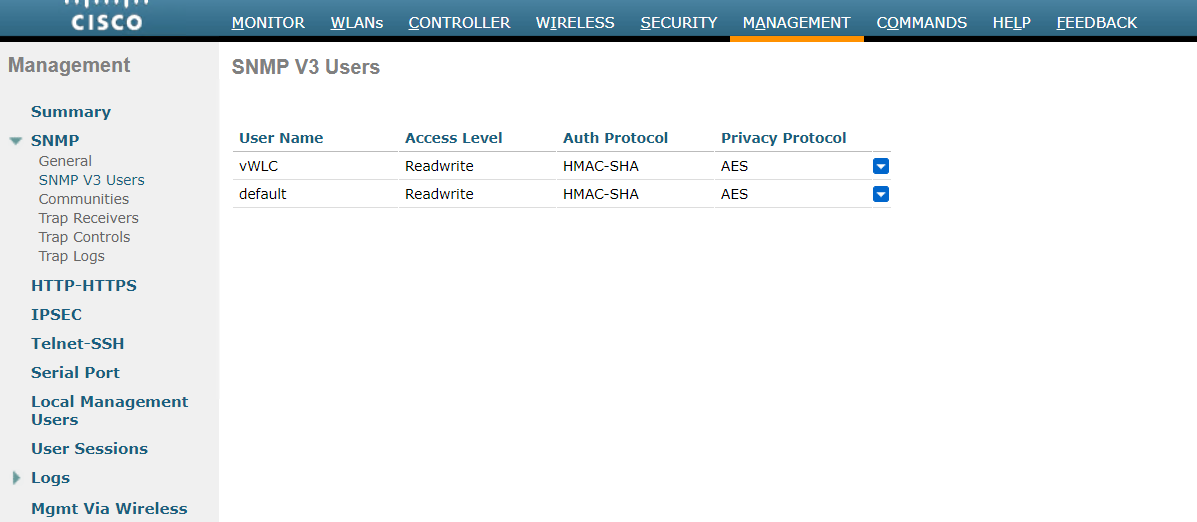

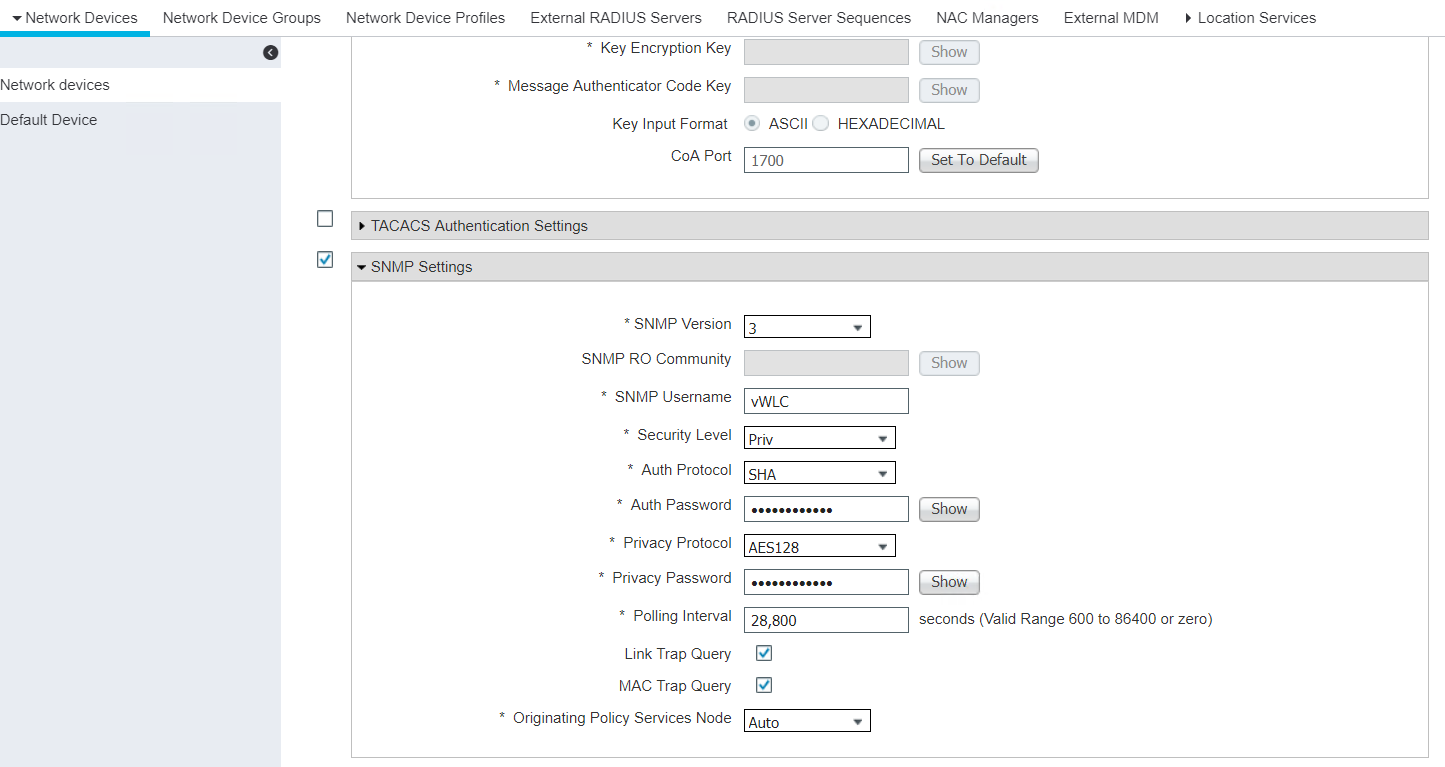

添加一個SNMP,這個主要還是給profiling用的,radius的授權仍然只要經過radius就可以。

接下來ISE端的配置。。

首先就是NAD,SNMP,如上,其實就是給profiling做準備的。802.1x其實意義不大。

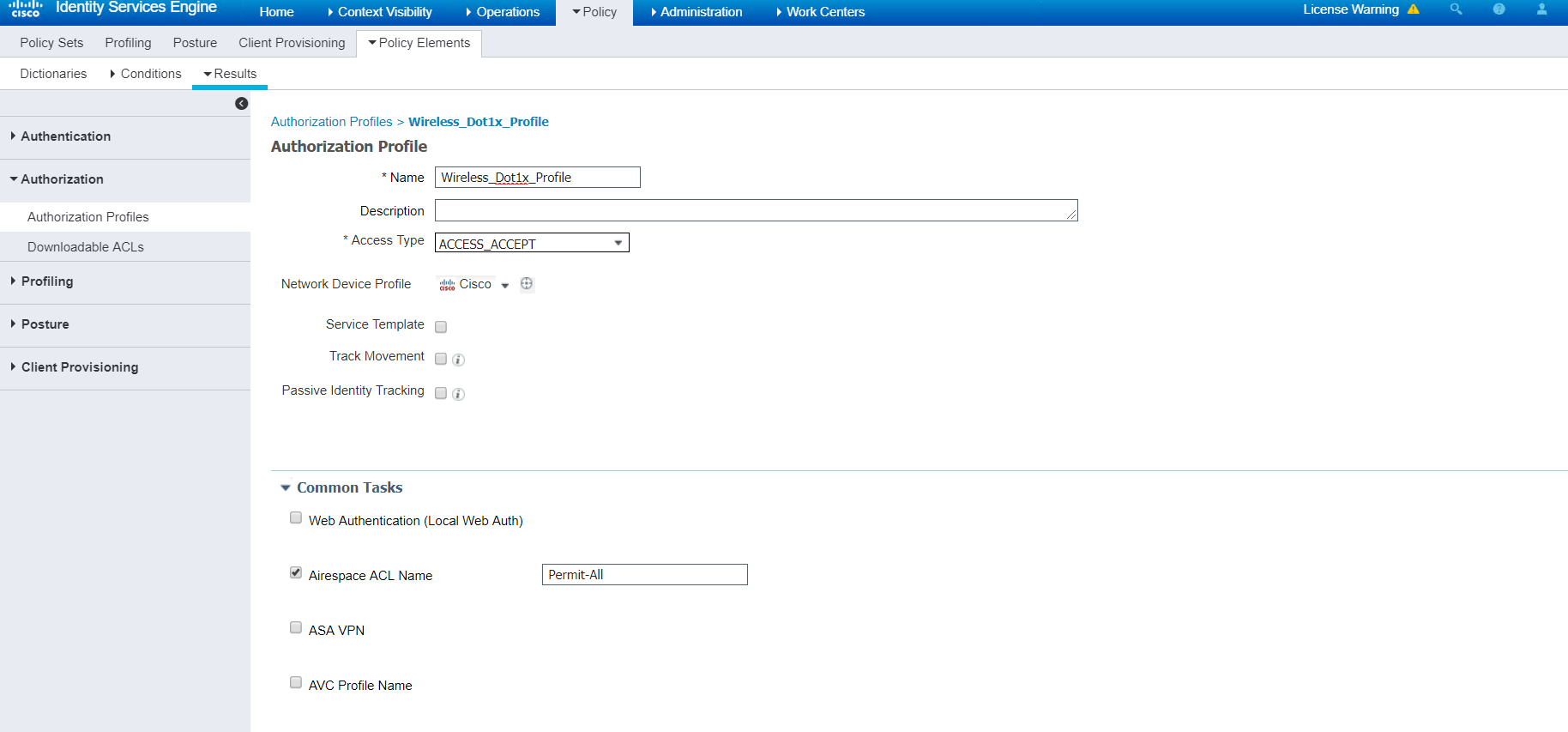

主要看看authorization profile,不像交換機,有DACL或者ACL需要配置。Wireless 802.1x就是一個airos 的ACL和VLAN。

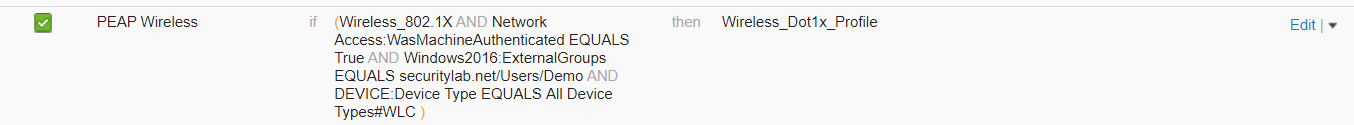

policy set的匹配條件主要就是wireless_802.1x和WLC的location,device type等等

記得在查看授權結果的時候應該去WLC查看client

四 Web authentication for guest

web authentication 就是專門爲guest 服務而設置的。

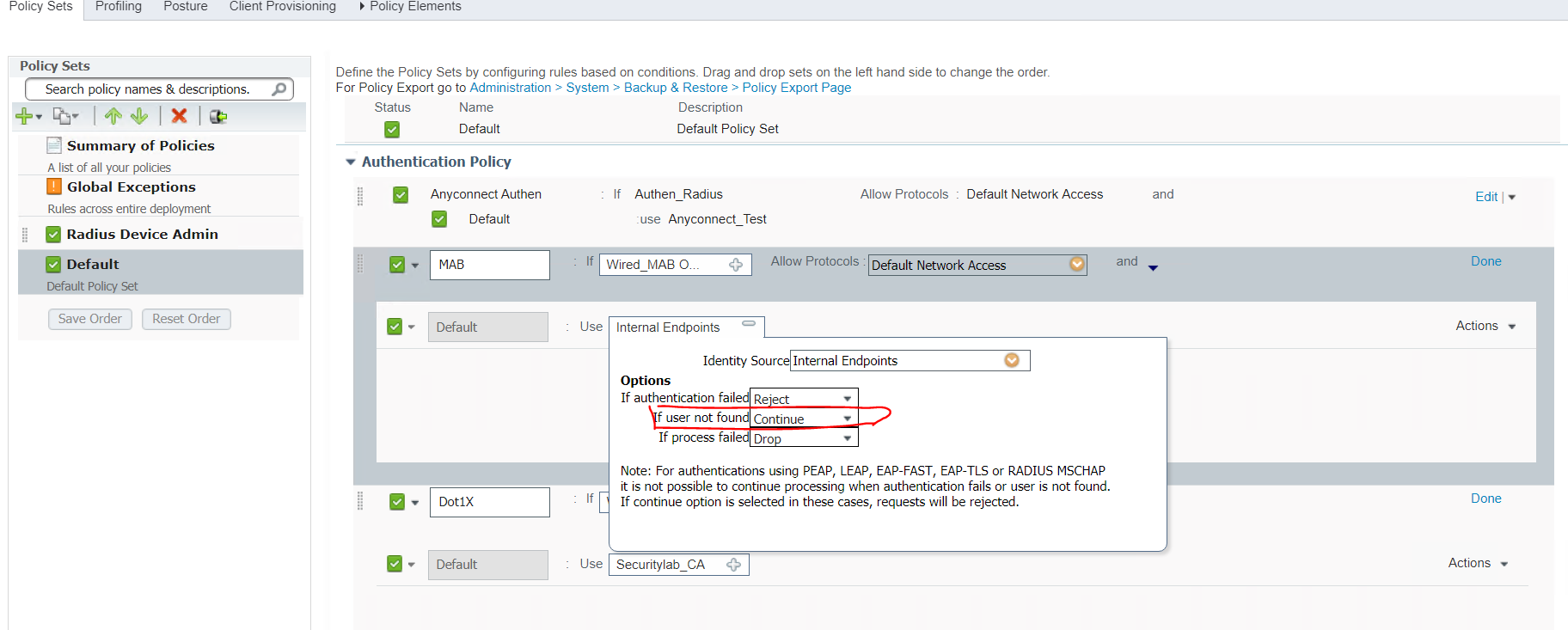

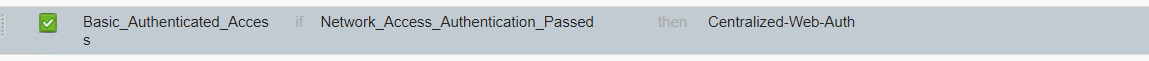

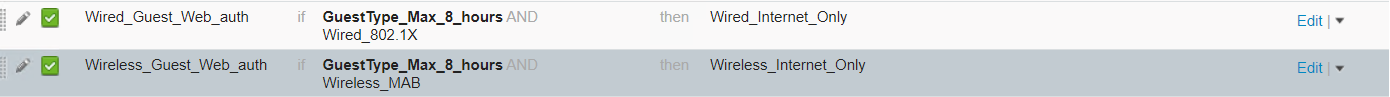

當一個endpoint連接到我們網絡的時候,因爲他既不支持dot1x,MAC地址也不在ISE的數據庫中,當MAB 超時之後,我們配置的ISE策略會讓他自動掉落到最後一條策略。所以我們在看到ISE預配的MAB策略中,有個continue

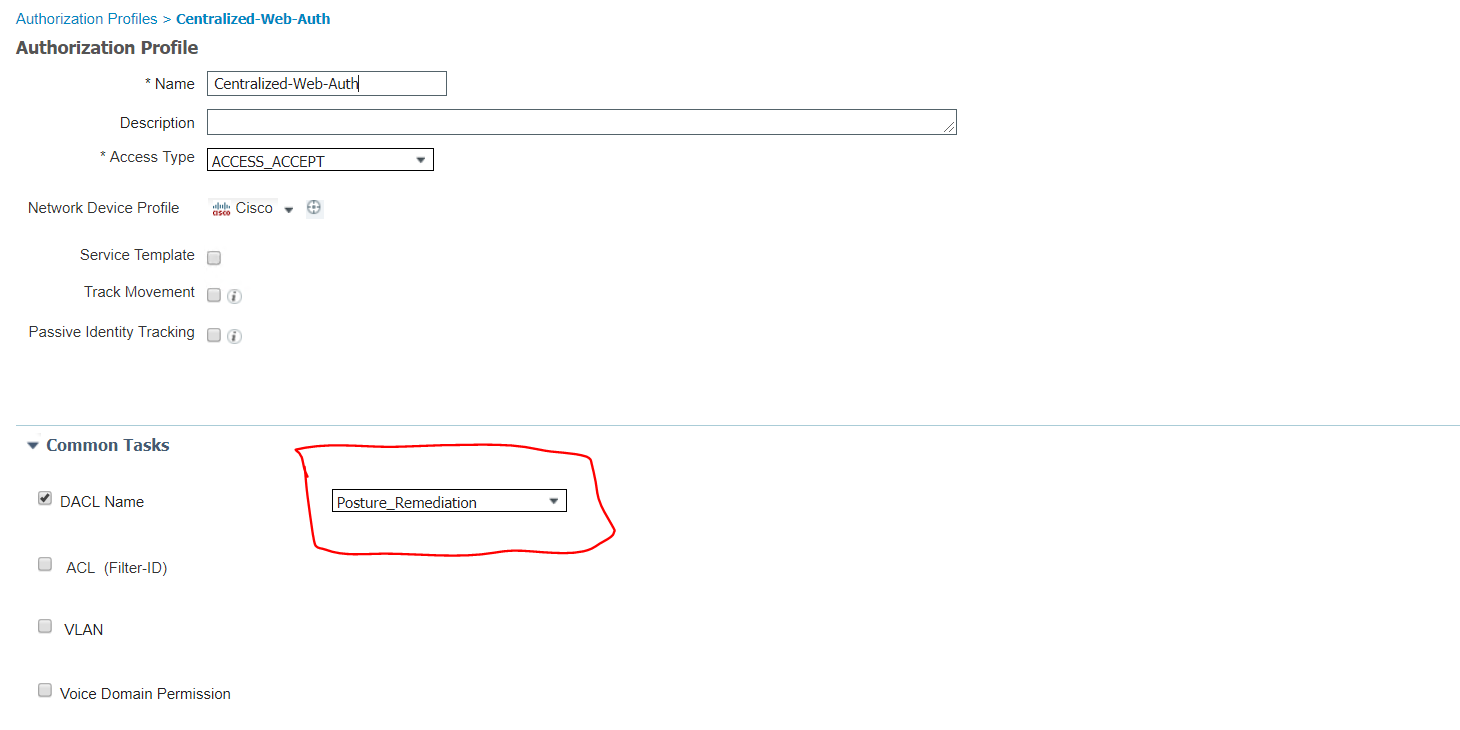

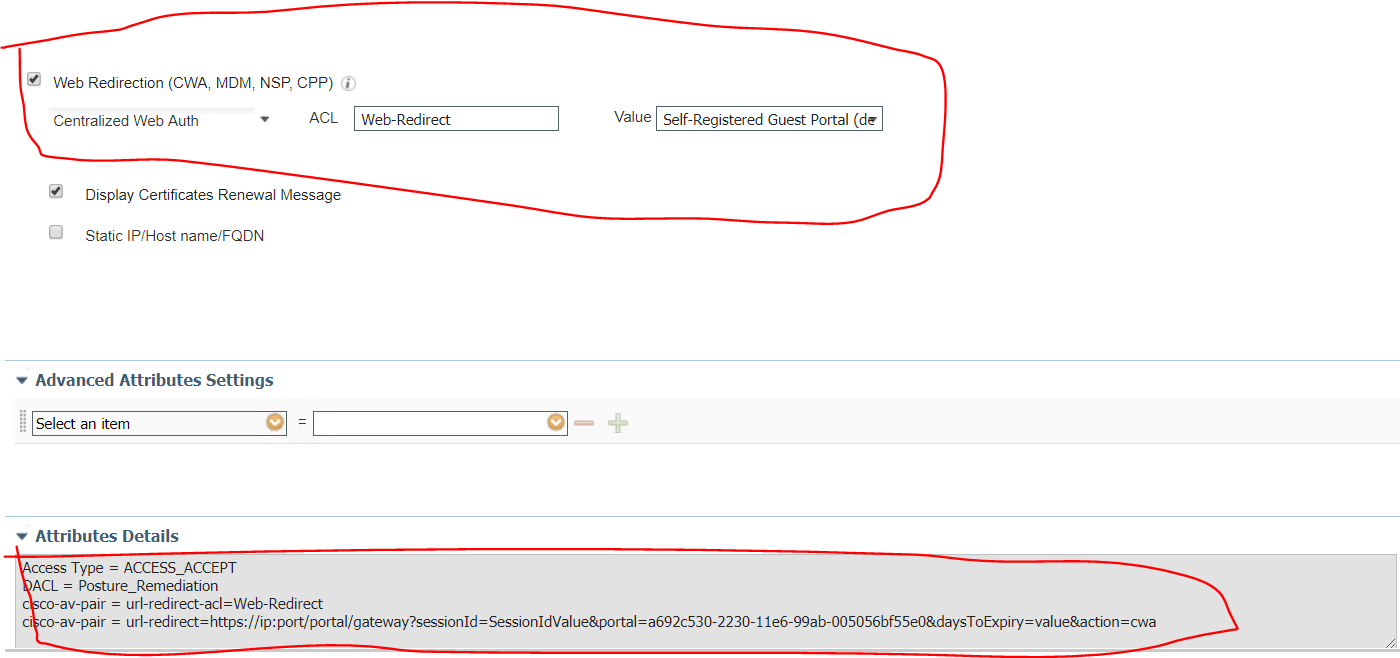

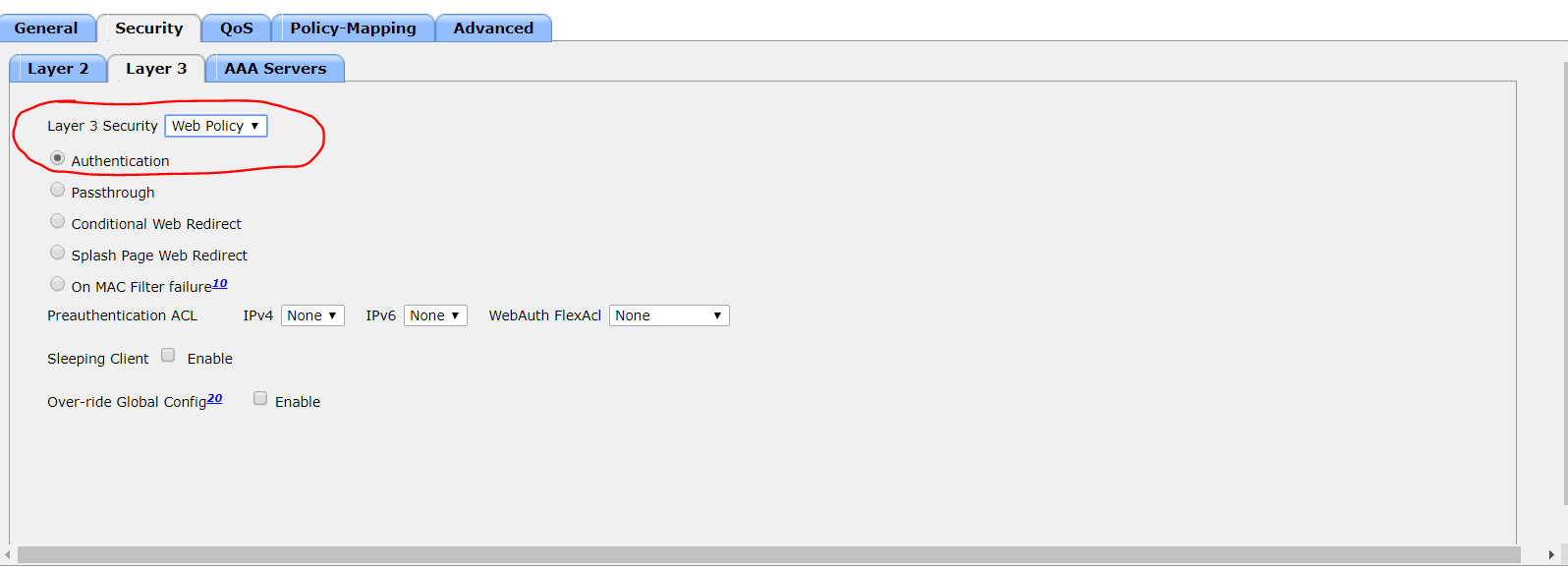

web authentication其實在ISE端是個二次認證的過程。第一次,客戶會在一個默認的VLAN環境下,得到一個網頁進行認證,同時得到一條Web Redirect ACL(在交換機內配置)以及一條DACL。記住web authentication是種三層認證方式。

另外,這個youtube vod

https://www.youtube.com/watch?v=Zb6uTmzsSAE

講了一下web authentication的flow。前面十分鐘很有借鑑意義。基本上解釋了當MAB過時之後他會發送一個authentication passed 回給NAD,同時授權結果是個網頁。

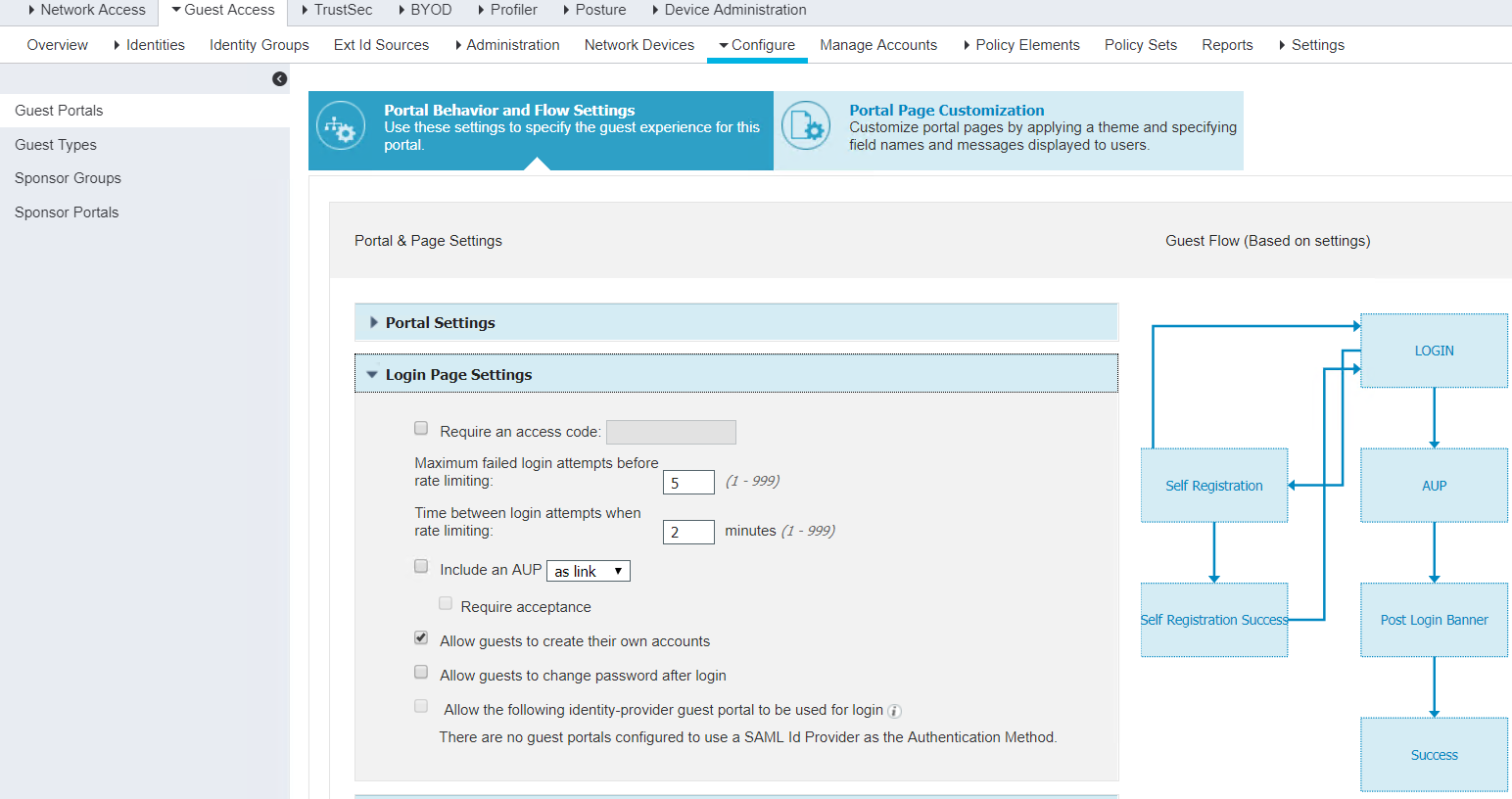

當客戶收到這個網頁之後,會登記自己的信息,產生一個guest賬戶,然後再做一次認證。

說下posture_remediation 這條DACL。這條DACL是和web redirect一起作爲結果推送給NAS的。

permit udp any any eq domain

permit icmp any any

permit tcp any host 192.168.133.11 eq 8905

permit udp any host 192.168.133.11 eq 8905

permit tcp any host 192.168.133.11 eq 8909

permit udp any host 192.168.133.11 eq 8909

permit tcp any host 192.168.133.11 eq 8443

permit tcp any any eq 80

permit tcp any any eq 443

ip access-list extended Web-Redirect

deny udp any any eq domain

deny udp eq bootpc any eq bootps

deny tcp any any eq 8905

deny udp any any eq 8905

deny tcp any any eq 8909

deny udp any any eq 8909

deny tcp any any eq 8443

permit ip any any

所有在posture被permit的和redirect ACL中被redirect的,尤其是DNS,需要注意。

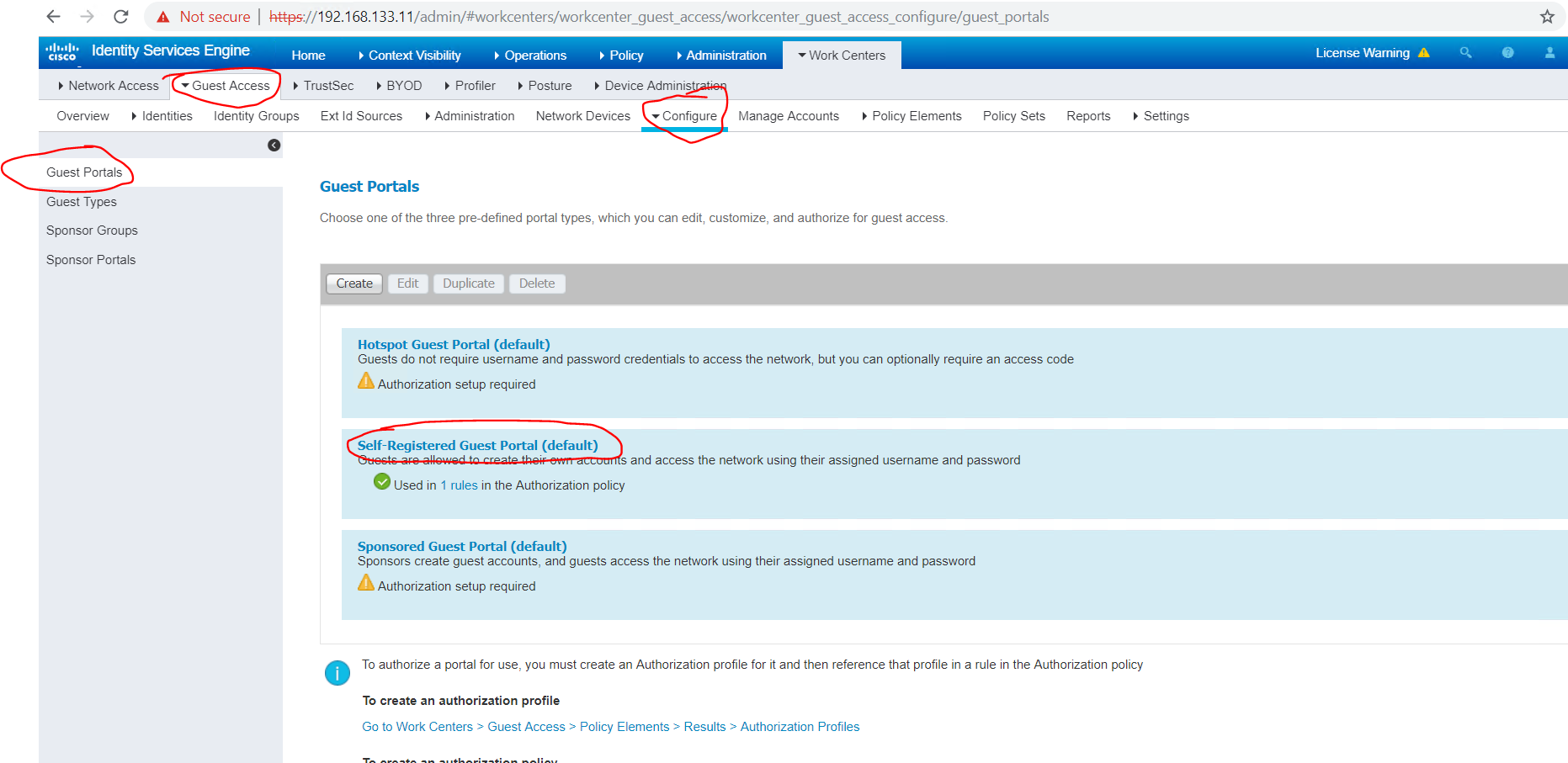

我們可以看到在推送授權結果的時候,還有一個self-registered-portal

以此類推,我們也需要在WLC配置一條類似的flexconnect ACL(注意:我這裏是central web authentication,central 的意義在於是由ISE推送認證頁面,至於identity source仍然是可以在WLC或者交換機本地的,當然實際上沒人會這麼做)。

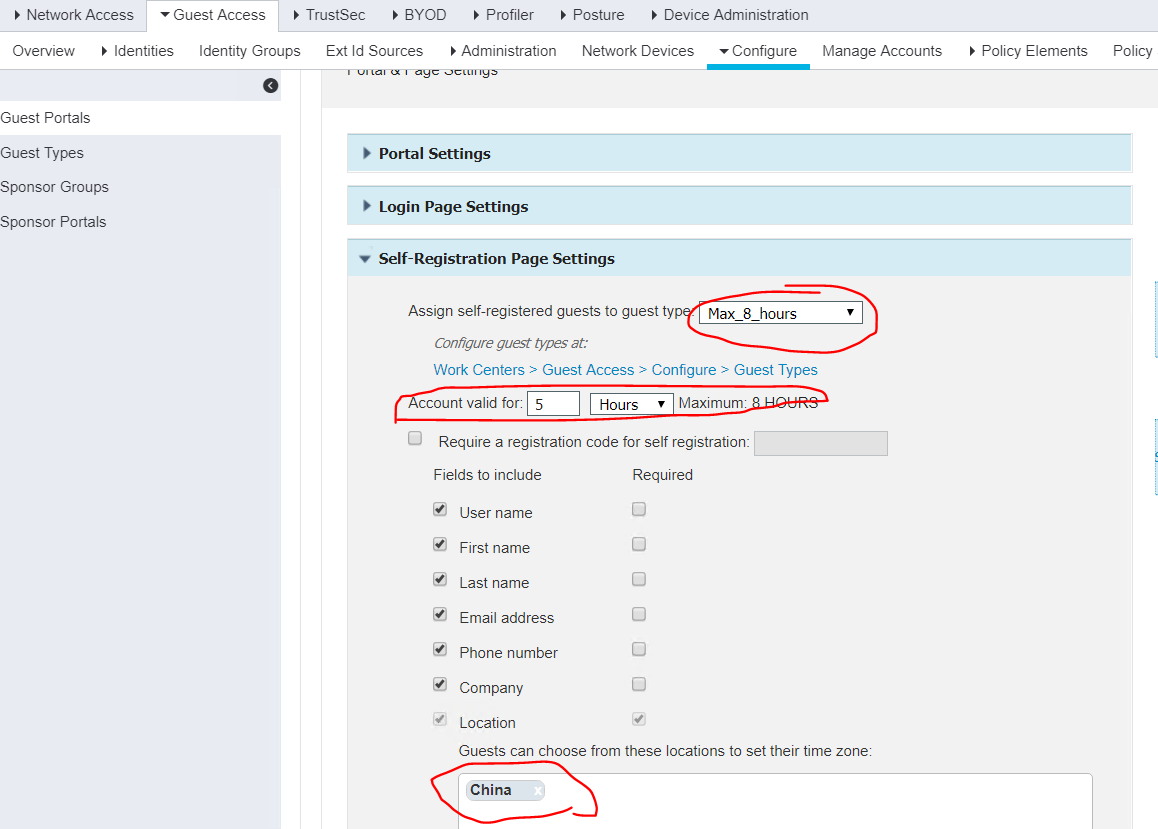

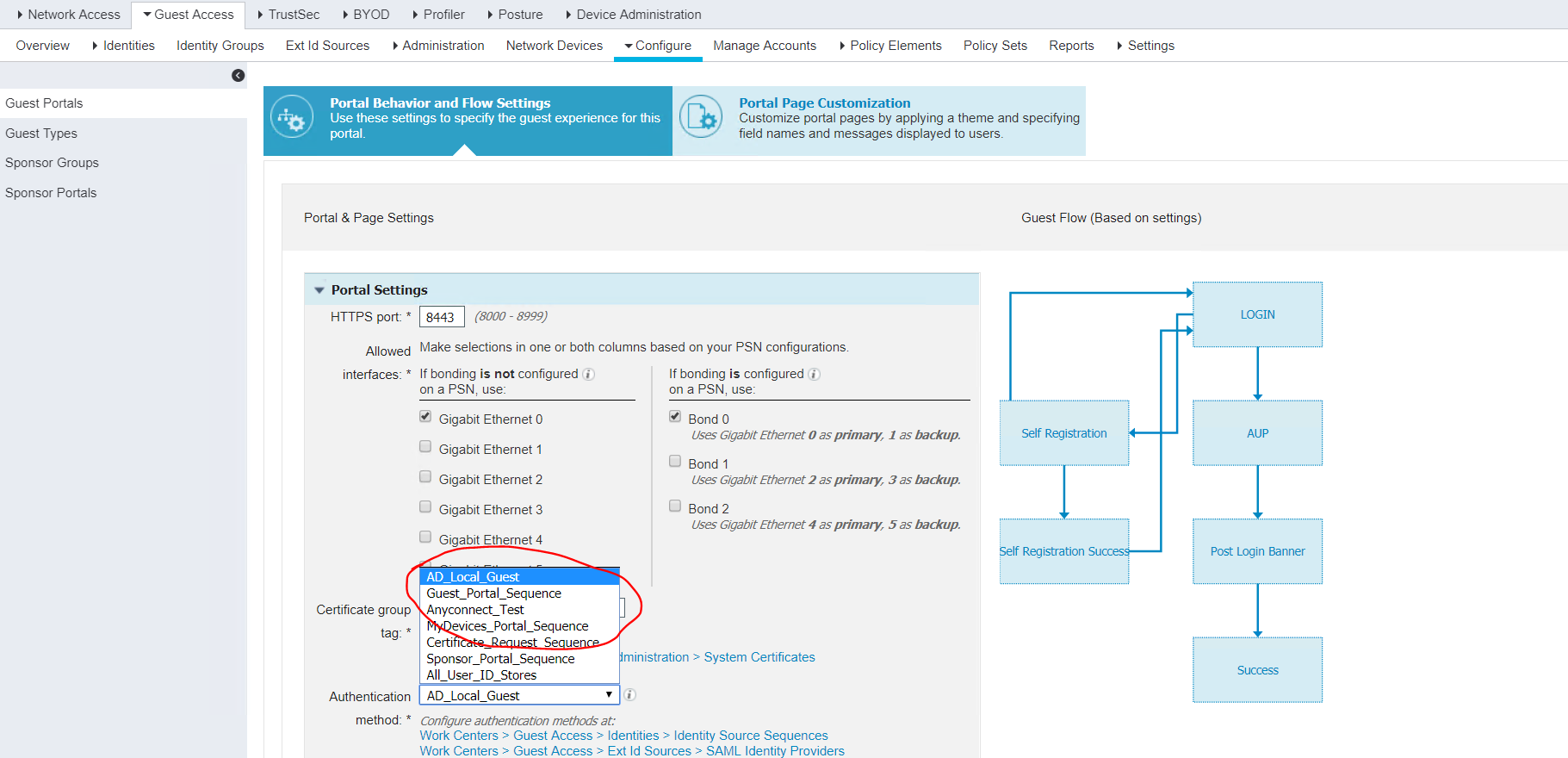

這個portal是在Guest Access裏面配置的。

點進去配置

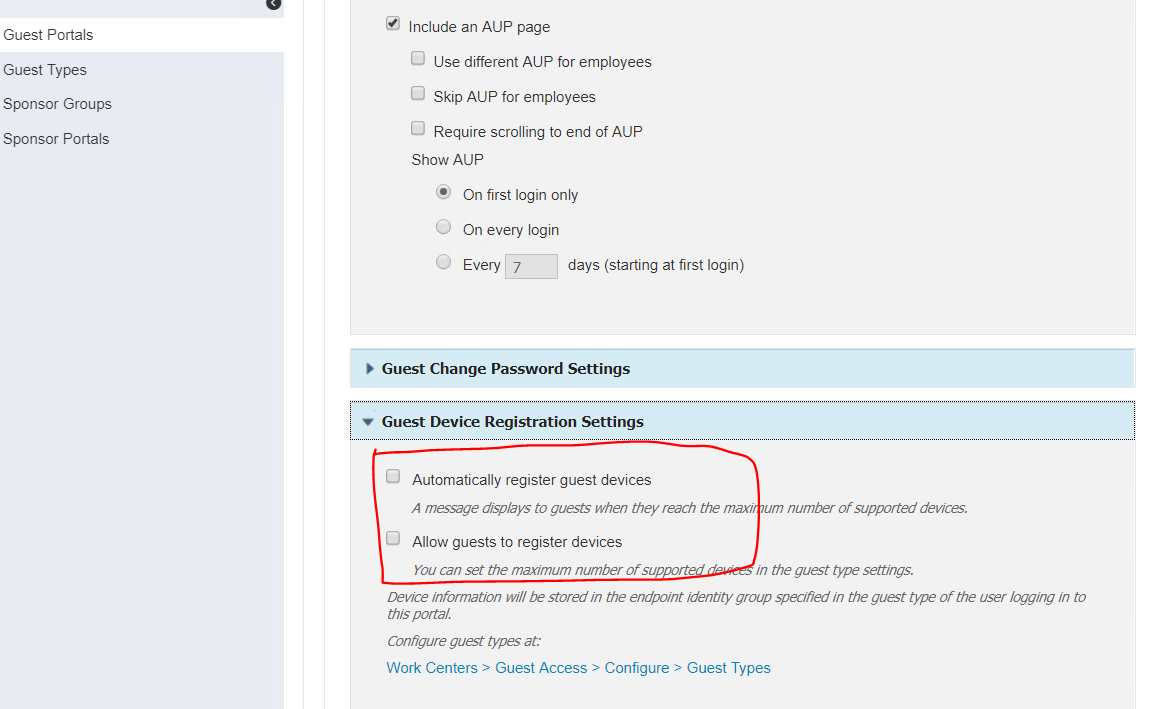

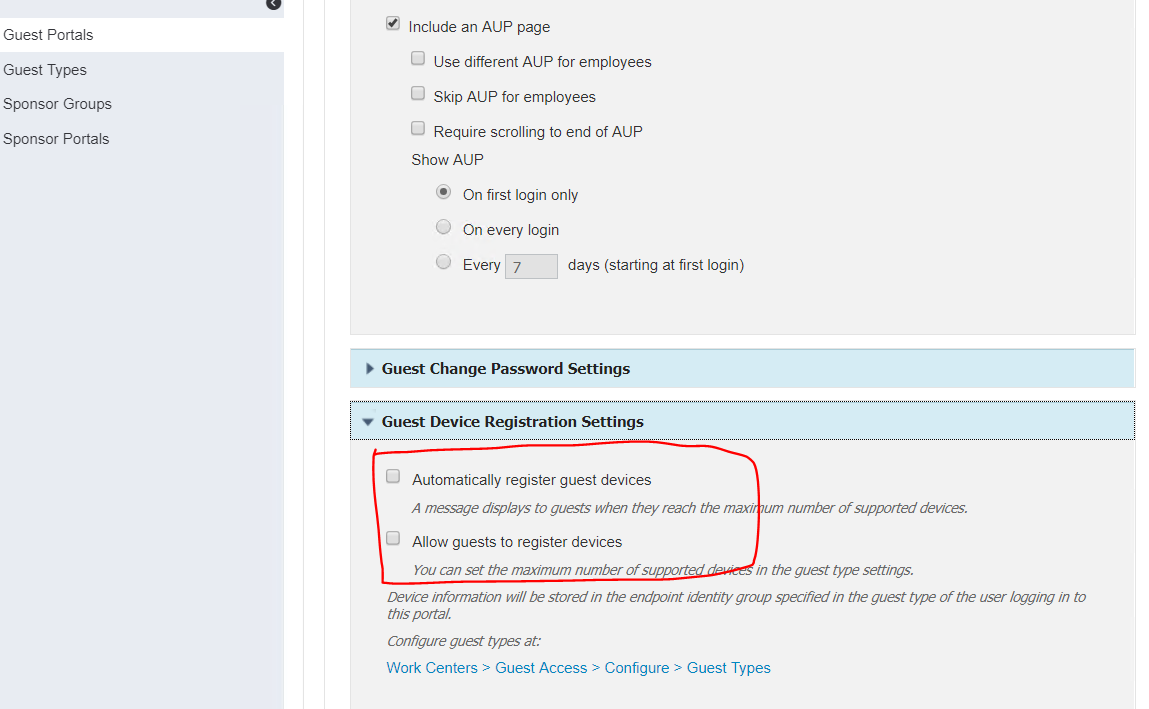

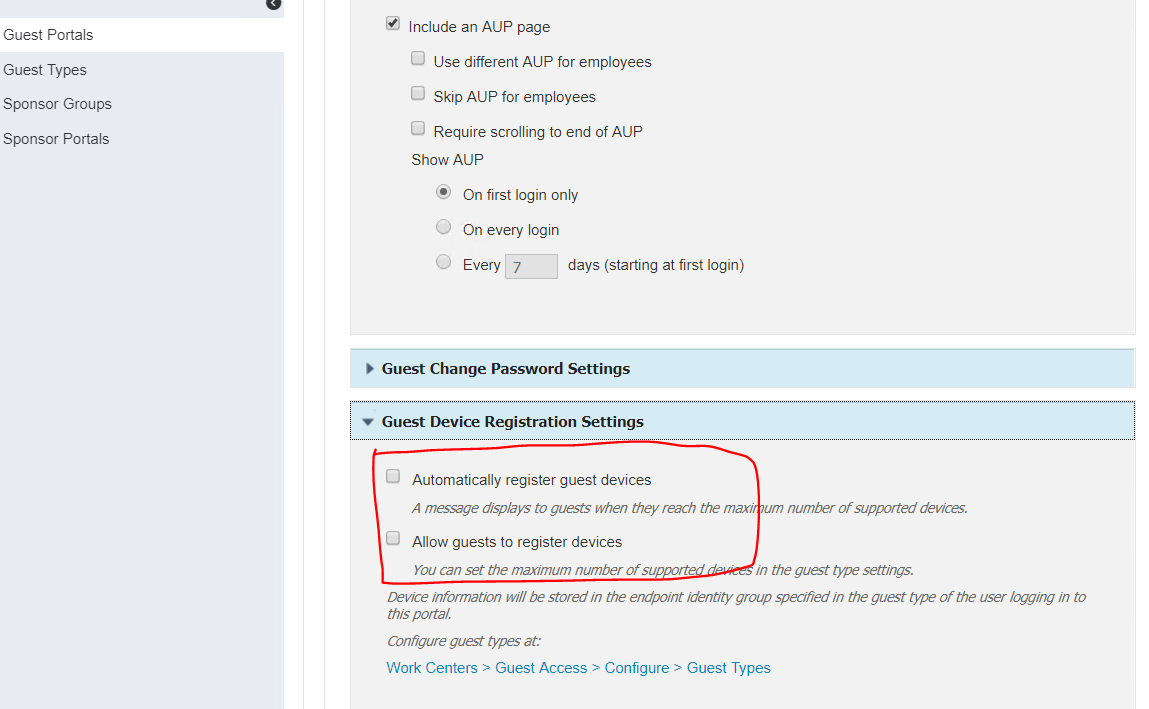

這兩個要剔除,因爲這是BYOD的東西。

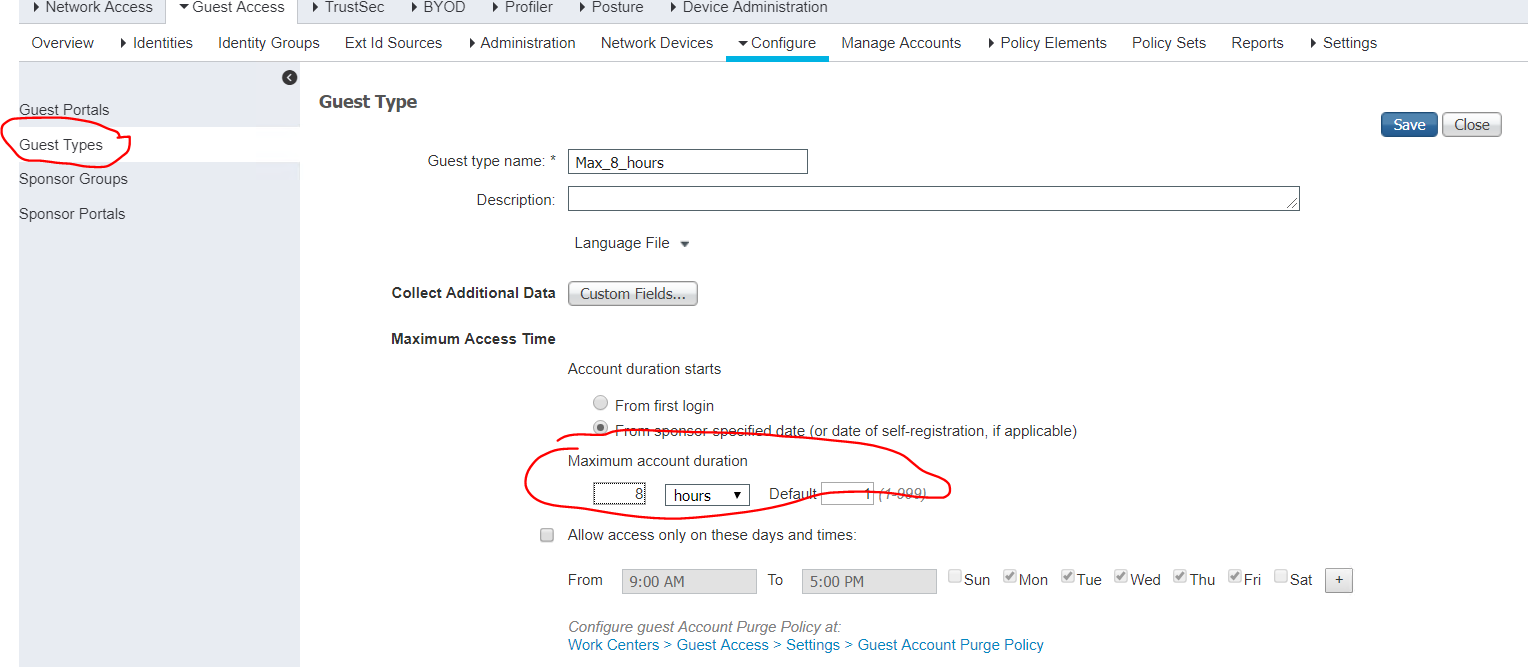

可以自定義Guest Type

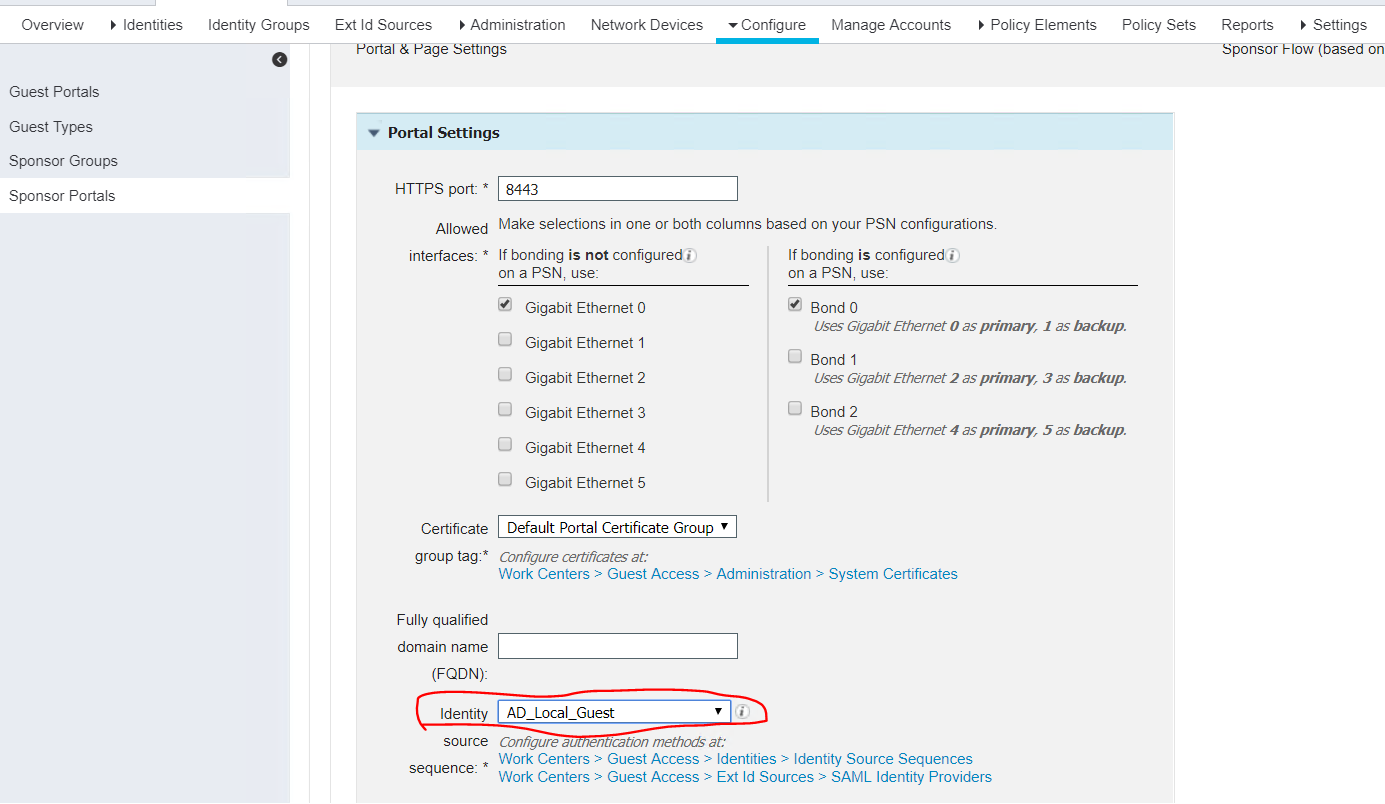

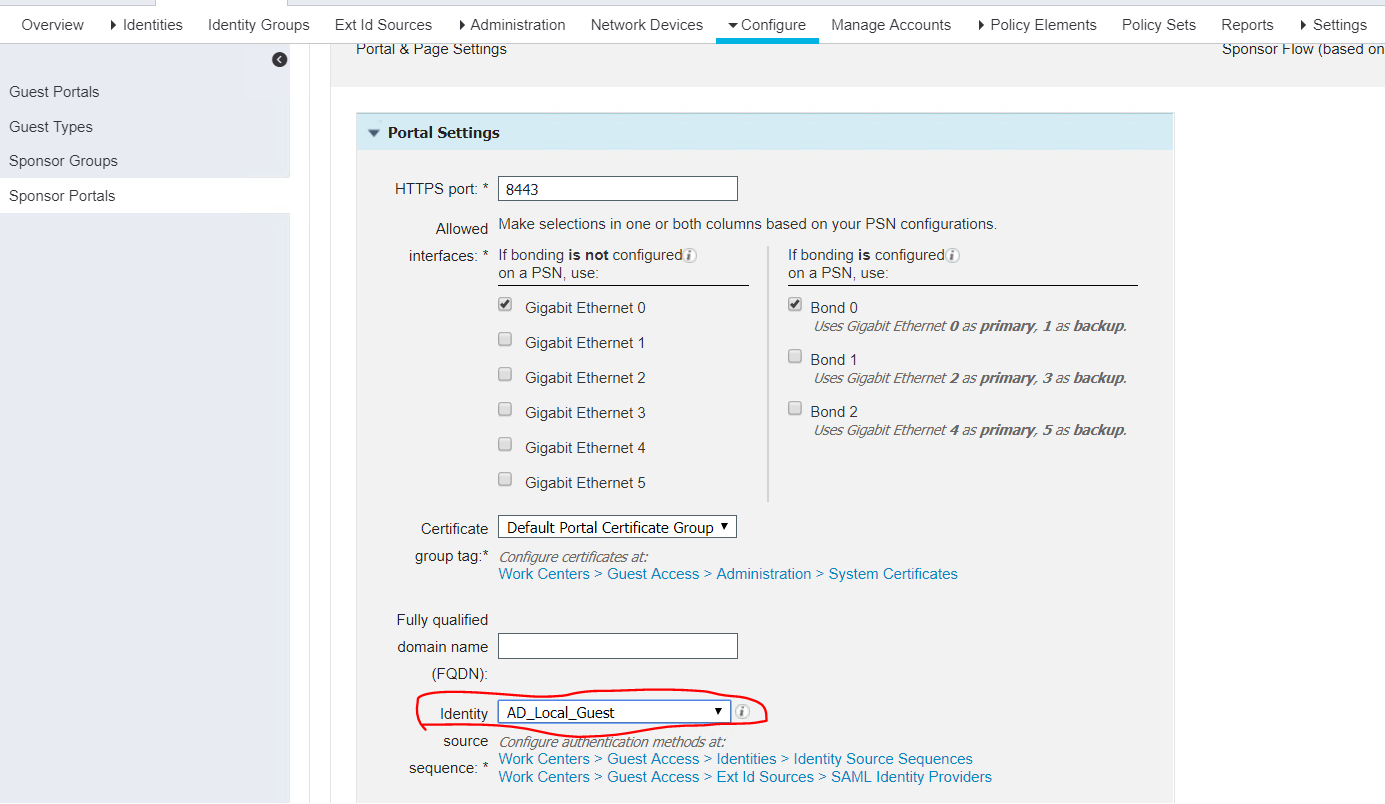

進入sponsor portal修改

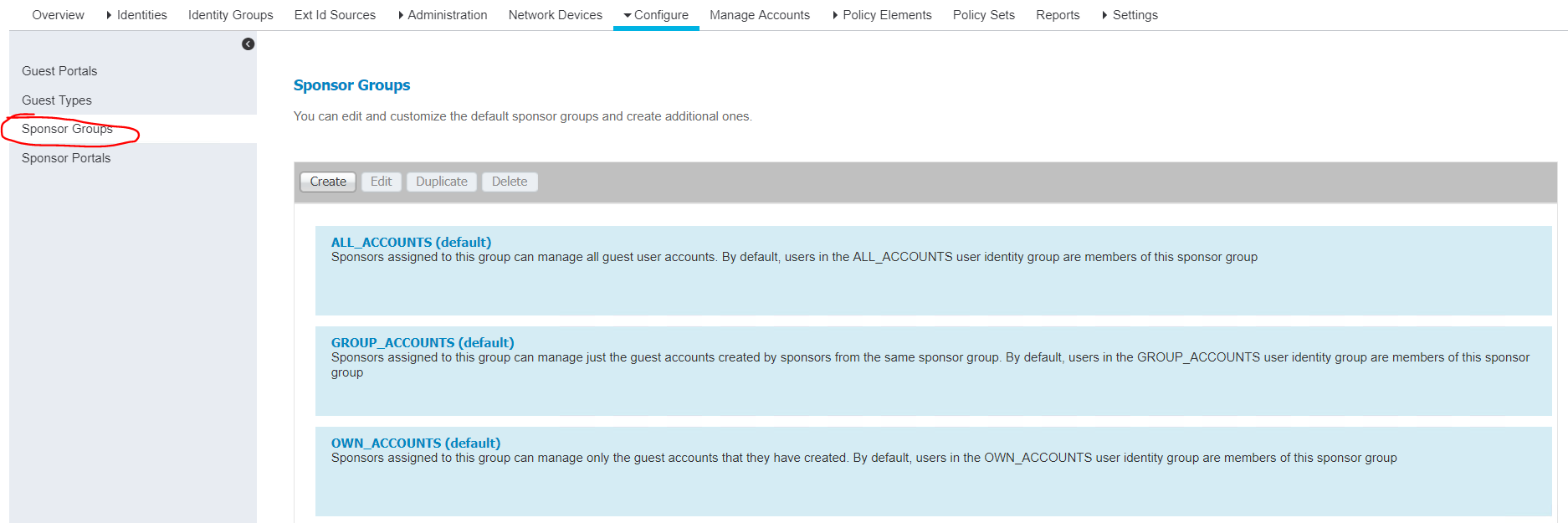

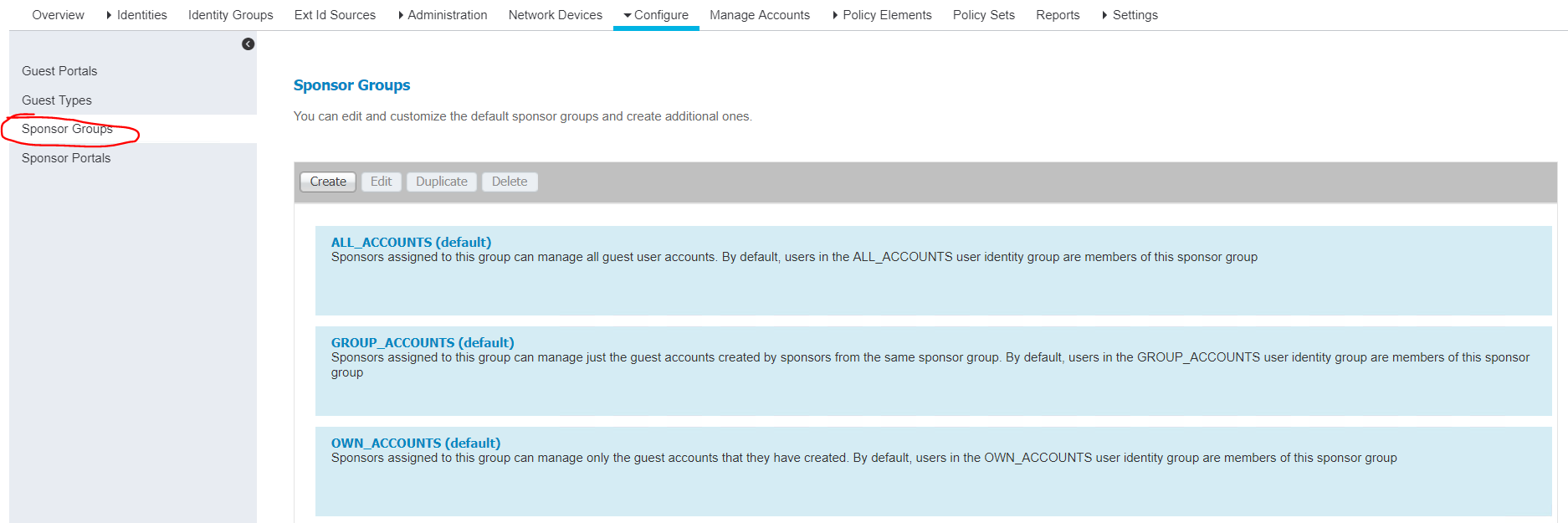

點擊Sponsor Groups,我們看到有三種可以選擇

ALL_ACCOUNTS: 能夠管理所有的guest 賬戶

GroupAccounts: 能夠管理由這個組的用戶所創建的Guest 賬戶

OwnAccounts:只能夠管理有這個用戶創建的guest 賬戶

在部署過程中,其實這些就用系統預配的就可以了。

這裏因爲是guest,所以一般就可以只要上到網頁就行了,當然實際可以調優,比如要收郵件等等。

WLC和flexconnect group配置ACL

兩個授權結果,一個有線一個無線

授權策略,

另外吐槽一下,這個identity group我找了半天。。。。

WLC端的認證方式需要修改。需要注意的是WLC,dot1x MAB 和web authentication是相互矛盾的。網頁認證屬於三層認證方式,所以拿到了ip地址之後一般授權結果也只有ACL

需要vlan,因爲授權不會推送vlan

禁用二層認證,mac filtering就是MAB

802.1X MAB 網頁認證訪客就暫時講到這裏。。。好多東西,還是把證書拆出來講。